- Квантовое распределение ключей: Полное погружение в протокол Ekert

- Что такое квантовое распределение ключей?

- История и основные принципы протокола Ekert

- Как работает протокол Ekert?

- Основные этапы реализации протокола EKERT

- Преимущества и недостатки протокола Ekert

- Преимущества

- Недостатки

- Современное состояние и будущее протокола Ekert

- Будущее зависит от исследований и технологий

- Практическое применение протокола Ekert

Квантовое распределение ключей: Полное погружение в протокол Ekert

Современный мир информационных технологий неподвластно устойчив к постоянным вызовам безопасности передачи данных; Если раньше шифрование базировалось на сложных математических алгоритмах, то сегодня всё больше внимания уделяется квантовым методам, способным обеспечить абсолютную безопасность. Одним из самых интересных и перспективных квантовых протоколов является протокол Ekert, который использует свойства квантовой запутанности для распределения секретных ключей между участниками. В этой статье мы подробно разберем, как работает этот протокол, почему он считается одним из самых надежных и какие вызовы стоят на его пути.

Что такое квантовое распределение ключей?

Квантовое распределение ключей (Quantum Key Distribution, QKD), это метод безопасной передачи криптографических ключей между двумя сторонами с использованием принципов квантовой механики. В отличие от классических методов шифрования, которые подвержены взлому при наличии достаточного количества вычислительных ресурсов, квантовые методы предоставляют возможность обнаружить любые попытки вторжения благодаря уникальным свойствам квантовых систем.

Основная идея заключается в том, что при передаче квантовых битов (кбитов) — фотонных полей или других квантовых систем, любое вмешательство должно привести к заметным изменениям в состоянии системы, что позволяет обнаружить злоумышленника. Именно эти свойства применяются в протоколе Ekert.

История и основные принципы протокола Ekert

Протокол Ekert был предложен в 1991 году двуми учеными — Алексеем Ekert и его коллегами. Этот протокол стал первым в истории, использующим квантовую запутанность для обмена секретными ключами, что обеспечивало надежное обнаружение посторонних вмешательств.

Главная идея протокола — использование пары запутанных фотонов, соединенных так, что измерения их состояний на двух концах дают коррелированные результаты. Участники, называемые обычно Алиса и Боб, измеряют свои фотонные состояния по выбранным ими базам. В случае отсутствия вмешательства любые различия между их результатами позволяют сформировать общий секретный ключ.

Как работает протокол Ekert?

Рассмотрим основные этапы его работы более подробно:

- Генерация запутанных пар фотонов: На начальном этапе источник создает пары запутанных фотонов, каждую из которых отправляет Алиса и Бобу по отдельности.

- Выбор баз для измерения: Каждый из участников выбирает случайную базу измерения: обычно это две или три взаимно независимых базы, для повышения надежности.

- Измерение и обмен результатами: После измерений стороны публично обмениваются информацией о выбранных базах, но не о результатах.

- Фильтрация данных: Оставшиеся результаты, совпадающие по выбранным базам, служат для формирования секретного ключа. Остальные отбрасываются.

- Обнаружение вмешательства: В случае наличия злоумышленника, попытка вмешаться обязательно вызовет статистические расхождения, которые обнаруживаются анализом корреляций в данных.

Это обеспечивает высокий уровень безопасности: никто, кроме двух доверенных сторон, не сможет узнать ключ без выявления вмешательства.

Основные этапы реализации протокола EKERT

| Этап | Описание |

|---|---|

| Генерация запутанных фотонов | Источник создает пары запутанных фотонов и отправляет их по каналам связи Алисе и Бобу. |

| Выбор гипотезы измерения | Каждый участвующий выбирает случайную базу для измерения (например, базу А или В). |

| Измерение и обмен информацией о базах | Делается публичных обмен — какие базы использовались, но не результатами измерения. |

| Фильтрация данных | Результаты, совпадающие по базам, используются для ключа, остальные игнорируются. |

| Обнаружение вмешательства | Проверка статистических корреляций для обнаружения внешних вмешательств. |

| Генерация ключа | Из выбранных данных формируется общий секретный ключ. |

Преимущества и недостатки протокола Ekert

Нет ничего совершеннее, чем любые методы безопасности, особенно в сфере квантовых технологий. Однако, протокол Ekert обладает рядом уникальных преимуществ, а также и некоторыми ограничениями, которые стоит учитывать при внедрении.

Преимущества

- Высокий уровень безопасности: Использование квантовых свойств обеспечивает обнаружение любой попытки вмешательства.

- Обнаружение злоумышленников: Возможность своевременного выявления присутствия сторонних лиц.

- Обеспечение абсолютной секретности: Ключ, сформированный по протоколу Ekert, невозможно взломать даже с помощью гипотетического квантового компьютера.

- Элегантность методики: Использование фундаментальных свойств квантовой механики.

Недостатки

- Техническая сложность: Требует высокоточных источников запутанных фотонов и чувствительных детекторов.

- Зависимость от качества каналов связи: Могут возникать потери или шум, усложняющие реализацию.

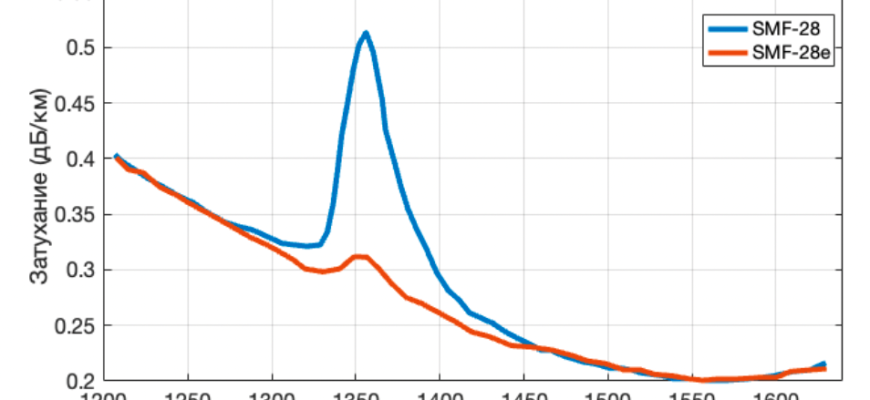

- Расстояния передачи: Максимальное расстояние зависит от потерь каналов и возможностей технологии.

- Стоимость оборудования: Высокая цена на квантовые источники и детекторы.

Современное состояние и будущее протокола Ekert

За последние годы протокол Ekert значительно продвинулся в области практического применения. Впервые начали появляться прототипы квантовых сетей, использующие его принципы, а также были проведены успешные эксперименты на больших расстояниях. В основном, такие системы используют оптоволоконные каналы и спутники для передачи запутанных фотонов на большие расстояния.

Исследователи активно работают над уменьшением технических препятствий, повышением скорости передачи, а также стабильности системы. В перспективе, протокол Ekert может стать основой национальных и международных квантовых коммуникационных сетей, способных обеспечить безопасность передачи критически важной информации.

Будущее зависит от исследований и технологий

По мере развития квантовых технологий, возможностей использования протокола Ekert станет больше. Ожидается, что появятся более компактные и доступные источники запутанных фотонов, а также системы, позволяющие автоматизировать процессы. Всё это сделает его более привлекательным для коммерческого применения и государственного уровня защиты.

Практическое применение протокола Ekert

Сегодня протокол Ekert уже находит свое применение в реальных системах квантовой криптографии:

- Государственные и корпоративные системы защищенной связи: используют квантовые протоколы для обмена конфиденциальной информацией.

- Квантовые сети и интернет: внедрение протоколов безопасной связи для межконтинентальных соединений.

- Научные исследования и испытания: развитие технологий безопасности и тестирование новых методов защиты данных.

Несмотря на технические трудности, концепция успешно реализуется в опытных проектах, укрепляя уверенность в будущем полной квантовой коммуникации.

Вопрос: Почему протокол Ekert считается одним из самых надежных методов квантовой криптографии?

Ответ: Потому что протокол Ekert использует фундаментальные свойства квантовой запутанности и принципы квантовой механики для обнаружения любой попытки вмешательства в процесс передачи ключа. В случае вмешательства, статистические корреляции между запутанными фотонами исчезают или искажаются, что сразу же дает сигнал о возможной угрозе. Это обеспечивает абсолютную безопасность передачи данных и делает его одним из самых надежных методов в современной квантовой криптографии.

Подробнее

| LSI запрос 1 | LSI запрос 2 | LSI запрос 3 | LSI запрос 4 | LSI запрос 5 |

| Квантовая запутанность | Протокол квантовой криптографии | Обнаружение вмешательства | Обмен секретными ключами | Безопасность квантовых систем |

| Технология квантовых сетей | Квантовые системы передачи данных | Потери при передаче квантовых данных | Детекторы для квантовых фотонов | Перспективы квантовой криптографии |

| Развитие протокола Ekert | Лучшие практики квантовой криптографии | Квантовая безопасность связи | Спутниковая квантовая связь | Новые технологии в квантовой криптографии |

| Эксперименты с протоколом Ekert | Расстояния передачи запутанных фотонов | Физические принципы квантовой передачи | Проблемы надежности квантовых каналов | Квантовое шифрование для бизнеса |