- Криптография с открытым ключом: основные проблемы и вызовы при генерации ключей

- Основные этапы криптографической системы с открытым ключом

- Проблемы при генерации ключей в криптографии с открытым ключом

- Слабый выбор параметров алгоритма

- Генерация предсказуемых или слабых ключей

- Недостаточная сложность процесса ключей

- Уязвимость к side-channel атакам

- Управление ключами и безопасное хранение

- Как решить основные проблемы при генерации ключей?

- Выбор сильных параметров

- Использование проверенных криптографических библиотек

- Обеспечение случайности и энтропии

- Защита ключей и управление доступом

- Обзор лучших практик для безопасной генерации ключей

Криптография с открытым ключом: основные проблемы и вызовы при генерации ключей

В современном мире информационных технологий безопасность данных становится одной из важнейших задач. Системы криптографии с открытым ключом занимают особое место, обеспечивая защищённую передачу информации, аутентификацию и цифровую подпись. Однако, несмотря на свою эффективность и популярность, процесс генерации ключей — это не простая задача, в которой существует ряд проблем и нюансов, влияющих на безопасность всей системы. В этой статье мы подробно разберём основные сложности, возникающие при создании ключевых пар, обсудим методы их решения и покажем, почему правильный выбор и генерация ключей — залог надежной защиты данных.

Основные этапы криптографической системы с открытым ключом

Перед тем как погрузиться в детали проблем, связанных с генерацией ключей, важно понять, как в целом выглядит процесс криптографической системы с открытым ключом. Он включает в себя несколько ключевых этапов:

- Выбор алгоритма. Определение типа криптографического метода (RSA, ECC, DSA и т.д.).

- Генерация ключевой пары. Создание приватного и публичного ключей.

- Распространение публичного ключа. Обеспечение безопасной передачи или хранения.

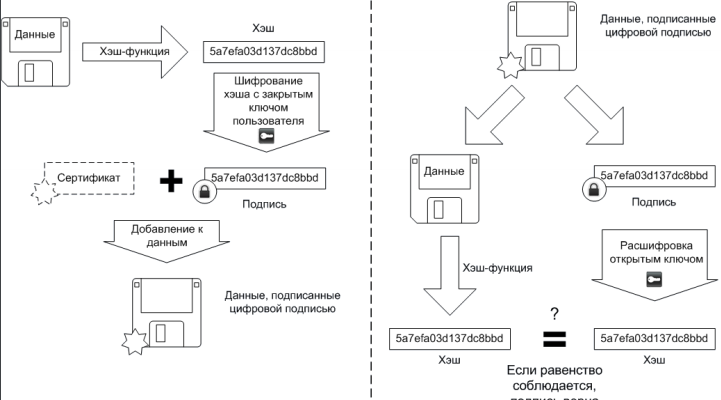

- Использование ключей. Шифрование, дешифрование,подписание и проверка подписи.

Основная сложность и вызовы обычно связаны с этапом генерации ключей и их последующим управлением, что иллюстрирует особую важность понимания возникающих проблем.

Проблемы при генерации ключей в криптографии с открытым ключом

Слабый выбор параметров алгоритма

Одной из первых и довольно распространённых ошибок становится неправильно выбранный алгоритм или параметры для его работы. Например, слабые ключи RSA, менее 2048 бит, уже считаются устаревшими и уязвимыми к современным атакующим методам. Подобная ошибка может оказать серьёзное влияние на безопасность всего криптосообщества, потому что любой злоумышленник сможет взломать защиту.

- Использование нестандартных или устаревших алгоритмов.

- Проблемы совместимости с более современными системами.

- Недостаточный размер ключа, делающий его уязвимым к атакам грубой силы.

Генерация предсказуемых или слабых ключей

Очень часто встречается ситуация, когда ключи генерируются с использованием неподходящих методов или недостаточно случайных источников. Это может привести к появлению предсказуемых ключей, которые злоумышленники смогут восстановить или угадать, что делает всю систему уязвимой.

- Использование дешевых генераторов случайных чисел без криптографической стойкости.

- Фиксированные или повторяющиеся шаблоны в процессе генерации.

- Недостаточная энтропия в системе.

Недостаточная сложность процесса ключей

Некоторые системы допускают создание очень простых ключей, например, с короткой длиной или с очевидной структурой. Это значительно упрощает задачу злоумышленникам атаковать систему.

| Параметр | Влияние | Рекомендации |

|---|---|---|

| Длина ключа | Определяет уровень криптостойкости. | Для RSA минимум 2048 бит, для ECC — 256 бит. |

| Тип генератора | Определяет качество случайных чисел. | Использовать проверенные криптографические библиотеки. |

| Алгоритмическая стойкость | От ее зависит устойчивость к современным атакам. | Обновлять параметры по мере появления новых данных о уязвимостях. |

Уязвимость к side-channel атакам

Даже правильно сгенерированные ключи могут оказаться уязвимыми из-за ошибок в реализации криптографических алгоритмов или внедрения систем безопасности. Side-channel атаки используют побочные информационные утечки: время выполнения операций, электромагнитные излучения или потребление энергии.

- Неэффективное управление ресурсами.

- Недостаточное аппаратное обеспечение для защиты.

- Отсутствие специальных мер по защите от побочных атак.

Управление ключами и безопасное хранение

Генерация — важный этап, однако не менее важно правильное хранение и управление полученными ключами. Небрежность или неправильная организация хранения могут привести к утечкам или несанкционированному доступу.

- Использование защищённых аппаратных модулей (HSM).

- Шифрование приватных ключей на хранении.

- Контроль доступа и ведение журналов.

Как решить основные проблемы при генерации ключей?

Рассмотрим методы и рекомендации, которые помогут избежать типичных ошибок и обеспечить высокий уровень безопасности криптографических ключей:

Выбор сильных параметров

- Используйте проверенные алгоритмы с актуальными рекомендациями от международных организаций.

- Длина ключа должна соответствовать современным стандартам защиты — не менее 2048 бит для RSA и 256 бит для ECC.

- Обновляйте параметры по мере появления новых данных и рекомендаций в области криптографии.

Использование проверенных криптографических библиотек

- Используйте популярные и проверенные временем библиотеки типа OpenSSL, BCrypt, Libsodium.

- Проверьте источники и сертификаты используемых решений, чтобы исключить возможность внедрения вредоносного кода.

- Обеспечьте регулярное обновление библиотек для устранения известных уязвимостей.

Обеспечение случайности и энтропии

- Используйте аппаратные генераторы случайных чисел, которые обеспечивают высокую криптографическую стойкость.

- Избегайте статичных или предсказуемых источников случайных данных.

- Проводите тестирование качества случайных чисел с помощью специального программного обеспечения.

Защита ключей и управление доступом

- Создавайте приватные ключи в защищённой среде.

- Храните их на защищённых носителях, таких как аппаратные модули HSM.

- Контролируйте доступ к ключам, ведите журналы, внедряйте многофакторную аутентификацию.

Обзор лучших практик для безопасной генерации ключей

| Практика | Описание | Рекомендуемые инструменты |

|---|---|---|

| Использование HSM | Обеспечивает аппаратную безопасность при генерации и хранении ключей. | Thales, SafeNet, YubiHSM |

| Обновление параметров | Регулярное обновление стандартных длины ключей и алгоритмов. | Следовать актуальным рекомендациям NIST и других организаций. |

| Проверка качества генерации | Испытание источников случайных чисел и хронология процессов генерации. | Использовать тестовые пакеты, такие как Dieharder, VeraCrypt тесты. |

Проблемы при генерации ключей — это неотъемлемая часть любой системы криптографической защиты. От правильности выбора алгоритмов и параметров зависит её безопасность и устойчивость к современным видам атак. Помните, что даже самое сильное шифрование не сработает, если ключи были созданы неправильно или хранятся небезопасно. В нашем обзоре мы рассмотрели основные вызовы, с которыми сталкиваются специалисты и пользователи, а также дали практические рекомендации по их преодолению. Надеемся, что эти знания помогут вам реализовать более надежные и защищённые системы, сохраняя данные ваших клиентов и бизнесов.

Вопрос: Почему так важно выбирать правильные параметры при генерации ключей в криптографии с открытым ключом?

Ответ: Правильный выбор параметров, таких как длина ключа и алгоритм, обеспечит защиту от современных методов взлома и обеспечит долгосрочную безопасность данных. Неподходящие параметры или использование слабых алгоритмов увеличивают риск их компрометации и могут привести к утечке конфиденциальной информации.

Подробнее

| генерация криптографических ключей | RSA ключи безопасность | криптография с открытым ключом проблемы | энергия случайных чисел криптография | защита приватных ключей |

| эффективность генерации ключей | алгоритмы для криптографии | атаки side-channel | энергонезависимая криптография | управление криптографическими ключами |

| современные стандарты криптографии | поддержка библиотек шифрования | криптостойкие параметры | аппаратные генераторы случайных чисел | безопасное хранение ключей |