- Криптографические привязки: защита данных в современной цифровой эпохе

- Что такое криптографические привязки?

- Основные виды криптографических привязок

- Привязка к устройству

- Привязка к IP-адресу и геолокации

- Криптографические привязки к времени

- Примеры использования криптографических привязок

- Как работают криптографические привязки?

- Преимущества криптографических привязок

- Области, где важны криптографические привязки

- Риски и ограничения криптографических привязок

- Будущее криптографических привязок

Криптографические привязки: защита данных в современной цифровой эпохе

В наш век цифровых технологий безопасность информации становится одной из главных задач как для частных лиц, так и для корпораций. Одним из эффективных методов обеспечения защиты данных являются криптографические привязки. Эти механизмы позволяют удостоверять происхождение и целостность информации, а также связывать её с определёнными устройствами или пользователями. В этой статье мы подробно разберем, что такое криптографические привязки, как они работают и в чем их важность.

Что такое криптографические привязки?

Криптографические привязки, это методы и механизмы, позволяющие закрепить определенную информацию за конкретным объектом или субъектом с помощью криптографических средств. Это может быть привязка документа, сообщения, транзакции или цифровой подписи к определённому устройству, IP-адресу, географическому местоположению или конкретному пользователю.

Цель таких привязок — обеспечить доказательства того, что определенное действие или сообщение действительно верифицировано и связано с конкретной точкой или лицом. Таким образом, повышается уровень доверия к данным и уменьшается риск их подделки или использования в мошеннических целях.

Основные виды криптографических привязок

Привязка к устройству

Одним из наиболее распространенных видов является привязка данных к конкретному устройству. Это достигается с помощью уникальных характеристик устройства — его аппаратных компонентов, MAC-адресов, серийных номеров и других идентификаторов. Такой метод широко используется в системах двухфакторной аутентификации и защищенных приложениях.

Привязка к IP-адресу и геолокации

Этот тип привязки основывается на текущем IP-адресе или положении устройства. Например, при входе в аккаунт из необычного региона пользователю может прийти уведомление или запрос на подтверждение личности. Такой механизм помогает снизить риски при кражах аккаунтов и фишинговых атаках.

Криптографические привязки к времени

Иногда важно убедиться, что определенное сообщение или транзакция было выполнено в конкретное время. В этом помогают специальные криптографические протоколы, привязанные к таймстампам, что дополнительно затрудняет подделку или повторное использование данных.

Примеры использования криптографических привязок

| Область применения | Описание | Примеры |

|---|---|---|

| Финансовые транзакции | Подтверждение отправки и получения средств, привязка транзакции к конкретному устройству или пользователю. | Использование цифровых подписей в мобильных банках, подтверждение через смс-код. |

| Электронная подпись | Создание привязки подписываемого документа к конкретному лицу или устройству для подтверждения авторства. | Цифровые сертификаты, электронный документооборот. |

| Обеспечение безопасности IoT | Связывание устройств и данных с их серийными номерами и гео-данными для предотвращения подделок. | Защита умных устройств в умном доме, промышленной автоматики. |

Как работают криптографические привязки?

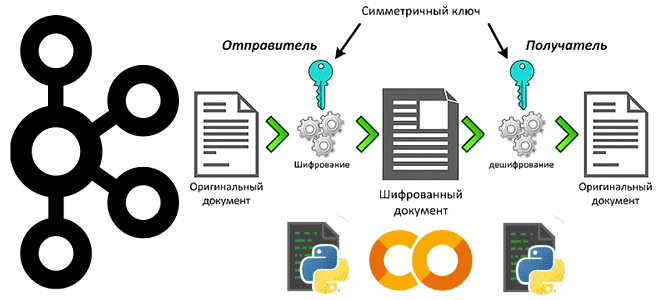

Рассмотрим базовые принципы функционирования таких механизмов. Основная идея — использование асимметричных или симметричных криптографических алгоритмов для закрепления данных за конкретным объектом или личностью. Например, при создании электронной подписи используют закрытый ключ создателя, а открытым ключом проверяет получатель.

Допустим, у нас есть сообщение, которое необходимо надежно связать с определённым устройством. Для этого сначала устройство создает уникальный криптографический хэш данного сообщения вместе с его собственными характеристиками, например, серийным номером или MAC-адресом. Затем оно подписывает этот хэш своим приватным ключом. Получатель сообщения после получения сможет проверить подпись и убедиться, что сообщение действительно было отправлено именно этим устройством и не было изменено в процессе передачи.

| Этап | Описание |

|---|---|

| Генерация данных | Создание сообщения или транзакции с привязкой к устройству или времени. |

| Хэширование | Обработка данных криптографической хэш-функцией для получения уникального отпечатка. |

| Подпись | Использование приватного ключа для создания цифровой подписи хэша. |

| Верификация | Получатель проверяет подпись с помощью открытого ключа, убедившись в целостности и принадлежности данных. |

Преимущества криптографических привязок

- Повышенная безопасность, криптографические механизмы обеспечивают надежную защиту от подделки и несанкционированного доступа.

- Доказательство происхождения — возможность подтвердить источник или авторство данных, транзакций или сообщения.

- Гибкость использования — применимы в различных сферах: финансовая сфера, IoT, электронная доказательственная деятельность и др.

- Усиление доверия — для пользователей и партнеров важна гарантия, что информация связана с этим конкретным устройством или лицом.

Области, где важны криптографические привязки

- Финансовые системы и мобильные банковские приложения.

- Электронная подпись и электронный документооборот.

- Защита интернета вещей (IoT).

- Обеспечение безопасности в сетях 5G и новых телекоммуникационных протоколах.

- Государственные системы цифрового идентификационного удостоверения.

Риски и ограничения криптографических привязок

Несмотря на все преимущества, криптографические привязки не являются универсальным решением и имеют ряд потенциальных рисков и ограничений. Например, если приватный ключ будет скомпрометирован, все связанные с ним данные окажутся под угрозой. Также неправильное использование протоколов или устаревшие алгоритмы могут снизить эффективность защиты. Важно постоянно обновлять криптографические стандарты и использовать современные практики безопасности.

Еще одним аспектом является возможность сбоя в работе системы привязки, например, при потере связи с устройством или ошибках в алгоритмах геолокации или идентификации устройства. Поэтому криптографические привязки должны применяться в комбинации с более комплексными системами защиты.

Будущее криптографических привязок

На пороге новых технологий, таких как блокчейн, развитие квантовых вычислений и усиление глобальных требований к кибербезопасности, роль криптографических привязок будет только расти. В ближайшие годы мы можем ожидать появления более надежных стандартов, которые позволят еще более точно и безопасно закреплять данные за конкретными объектами и людьми.

Особое место займут системы, использующие мультифакторные привязки — соединение нескольких видов подтверждений, таких как устройство, геолокация и биометрия, что значительно повысит уровень безопасности.

Криптографические привязки, мощный инструмент обеспечения безопасности данных и подтверждения их происхождения. В условиях возрастающей цифровизации и увеличения киберугроз их значение только растет. Постоянное развитие технологий и внедрение новых стандартов материалает эти механизмы в основу надежных систем защиты информации, что в итоге делает нашу цифровую жизнь более безопасной и уверенной.

Какие криптографические механизмы наиболее надежны для привязки данных к устройствам в 2024 году?

Ответ: В 2024 году наиболее надежными считаются протоколы, использующие асимметричное шифрование на основе алгоритмов, устойчивых к квантовым атакам (например, алгоритмы на основе lattice-based криптографии). Кроме того, активно внедряются методы многофакторной аутентификации и протоколы с использованием мультиподписей, что существенно повышает уровень защиты и доверия к данным.

Подробнее

| Статья о криптографических протоколах | Современные алгоритмы шифрования | Защита криптографических ключей | Облачная безопасность и шифрование | Блокчейн и распределенные регистры |

| Криптографические стандарты 2024 | Асимметричные алгоритмы | Квантовая криптография | Многофакторная аутентификация | Обеспечение конфиденциальности данных |