- Криптографические примитивы: Зависимость от примитивов и их роль в обеспечении безопасности

- Что такое криптографические примитивы?

- Зависимость безопасности от выбора примитивов

- Классы криптографических примитивов и их роль

- Шифры и их виды

- Хэш-функции и их важность

- Генераторы случайных чисел и их роль

- Практические примеры зависимостей в реальных системах

- Что важнее: выбор примитивов или их правильная реализация?

Криптографические примитивы: Зависимость от примитивов и их роль в обеспечении безопасности

На сегодняшний день защита данных стала одной из самых актуальных задач в области информационных технологий․ Основой этой защиты служат так называемые криптографические примитивы — базовые алгоритмы и конструкции, которые обеспечивают безопасность передаваемой и хранимой информации․ Будь то шифрование сообщений, проверка целостности данных или аутентификация пользователей — все эти процессы строятся на фундаменте криптографических примитивов․

Интересно отметить, что современные системы безопасности не используют случайные алгоритмы, а опираются на проверенные временем и математически обоснованные примитивы․ Именно уровень их надежности и реализуемых на их основе протоколов во многом определяет устойчивость всей информационной системы перед атаками злоумышленников․

Что такое криптографические примитивы?

Криптографические примитивы, это базовые алгоритмы или операции, которые лежат в основе криптографических протоколов․ Их можно условно разделить на несколько категорий в зависимости от назначения и характеристик:

- Шифры (cipher): алгоритмы, которые преобразуют читаемый текст (открытый текст) в зашифрованный (шифротекст)․

- Гаммы (механизмы генерации случайных чисел): используются для создания ключей, которые должны быть максимально непредсказуемыми․

- Хэш-функции: преобразуют произвольный блок данных в фиксированный по длине хеш-код, который служит для проверки целостности и аутентификации․

- Протоколы авторизации и аутентификации: строятся из базовых примитивов для подтверждения личности․

Каждый из этих примитивов обладает уникальными свойствами, которые позволяют использовать их в различных криптографических целях․ Надежность системы в целом определяется тем, насколько хорошо реализуются эти примитивы и насколько сложно их взломать․

Зависимость безопасности от выбора примитивов

Одной из ключевых причин, по которым криптографические системы могут быть взломаны, является неправильный выбор или слабое исполнение примитивов․ Многие атаки, такие как криптоанализ, основаны именно на уязвимостях конкретных алгоритмов․

Рассмотрим подробнее, каким образом зависимость от примитивов влияет на безопасность․

| Критерии надежности | Зависимость от примитивов | Примеры угроз |

|---|---|---|

| Сложность взлома | Криптоустойчивость зависит от свойств криптографических примитивов (например, стойкости хэша или силы шифра) | Криптоаналитические атаки, взлом с помощью грубых двоичных переборов |

| Защита целостности и аутентификации | Зависит от устойчивости хэш-функций и механизмов подписи | Коллизии, атаки по типу "отказ в действии", подделки |

| Производительность системы | Выбор примитивов влияет на скорость обработки данных и потребление ресурсов | Медленная обработка или чрезмерное потребление ресурсов из-за слабых примитивов |

Отсюда становится понятно: правильный выбор криптографических примитивов — залог как устойчивости системы к атакам, так и ее эффективности․

Классы криптографических примитивов и их роль

Шифры и их виды

Шифры разделяются на два основных типа: симметричные и асимметричные․ Их надежность существенно зависит от выбранных алгоритмов․

- Симметричные шифры: используют один ключ для шифрования и расшифровки․ Классические примитивы — AES, Blowfish, DES․

- Асимметричные шифры: используют пару ключей — публичный и приватный․ Популярные примитивы — RSA, ECC․

Хэш-функции и их важность

Хэш-функции служат для получения уникальных идентификаторов данных и проверки их целостности․ Надежность системы во многом зависит от стойкости выбранной функции․

| Название функции | Особенности | Примеры |

|---|---|---|

| MD5 | Быстрая, но уязвимая к коллизиям | Используется в старых системах |

| SHA-256 | Современный стандарт, высокая стойкость | Используется в Bitcoin и криптовалютах |

| SHA-3 | Новейшая семейство хэш-функций, основано на криптографическом конструктиве Keccak | Будущее криптографии |

Генераторы случайных чисел и их роль

Производство высококачественных случайных чисел, ключевой элемент в генерации криптографических ключей и обеспечении непредсказуемости систем․ Использование плохих генераторов делает систему уязвимой․

- Псевдослучайные генераторы: используют алгоритмы, основанные на математических моделях, и слабые начальные значения․

- Криптографически стойкие генераторы: создают действительно случайные или очень трудно предсказуемые значения․

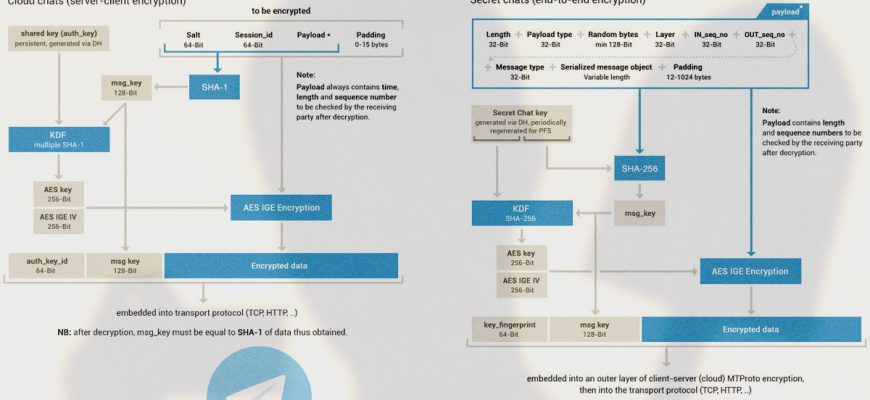

Практические примеры зависимостей в реальных системах

Рассмотрим несколько кейсов, которые иллюстрируют, как неправильный выбор или слабость криптографических примитивов ведет к уязвимостям и взломам․

- Взлом WPA/WPA2: уязвимости в протоколах, реализующих шифры WPA2, стали возможны вследствие слабых алгоритмов и неправильной реализации․

- Коллизии в MD5: поиск коллизий в старых сертификатах позволил злоумышленникам подделывать подписи и сертификаты․

- Проблемы с генераторами случайных чисел: слабые генераторы привели к предсказуемости ключей в некоторых криптографических системах․

Что важнее: выбор примитивов или их правильная реализация?

Можно услышать много споров о том, что безопасность зависит не только от выбора алгоритмов, но также и от их правильного внедрения․ И это действительно так: даже самый сильный шифр или хэш-функция может стать уязвимой, если ее реализовать неправильно․ Например, неправильное управление ключами, использование устаревших протоколов или недостаточное тестирование могут свести на нет все преимущества выбранных примитивов․

Важен не только выбор криптографических примитивов, но и правильное их применение, настройка и регулярное обновление систем безопасности;

Как мы видим, криптографические примитивы лежат в основе любой системы безопасности․ Их качество, правильный подбор и грамотное внедрение определяют уровень защиты данных․ В современном мире зачастую слабость системы кроется не в отсутствии технологий, а в неправильном использовании проверенных решений или внедрении устаревших алгоритмов․

Надеемся, что эта статья помогла вам понять, насколько важна роль криптографических примитивов и их зависимость от надежности системы․ В будущем важно следить за развитием криптографических методов, регулярно обновлять свои знания и практики защиты информации․

Вопрос: Почему важно использовать современные и проверенные криптографические примитивы, и что может произойти при их неправильном выборе?

Подробнее

| Лси-запрос 1 | Лси-запрос 2 | Лси-запрос 3 | Лси-запрос 4 | Лси-запрос 5 |

|---|---|---|---|---|

| криптографические примитивы примеры | что такое шифры и виды | роль хэш-функций в безопасности | генераторы случайных чисел криптография | зависимость от криптографических алгоритмов |

| надежность шифров | какие примитивы лучше выбрать | стоят ли старые алгоритмы | выбор криптографических методов | управление ключами шифрования |