- Криптографические примитивы и их композиция: основы безопасности информации

- Что такое криптографические примитивы?

- Ключевая характеристика — стойкость

- Роль и виды криптографических примитивов

- Шифры (криптографические алгоритмы шифрования)

- Хэш-функции

- Криптографические доказательства и протоколы

- Композиция криптографических примитивов: от блоков к системам

- Типы композиции

- Примеры успешных схем

- Проблемы и вызовы при композиции криптографических примитивов

- Рекомендации по безопасной композиции

Криптографические примитивы и их композиция: основы безопасности информации

В современном мире безопасность информационных систем становится одной из важнейших задач. Мы ежедневно сталкиваемся с необходимостью защищать наши данные, обмениваться конфиденциальной информацией и обеспечивать целостность цифровых коммуникаций. В основе этой защиты лежат так называемые криптографические примитивы — базовые инструменты, на которых строятся более сложные криптографические схемы. В этой статье мы подробно рассмотрим, что такое криптографические примитивы, как они работают, и каким образом происходит их композиция для создания мощных средств защиты.

Что такое криптографические примитивы?

Криптографические примитивы — это элементарные криптографические операции или алгоритмы, которые служат строительными блоками для реализации более сложных схем защиты информации. Их задача — обеспечить основные криптографические свойства: конфиденциальность, целостность, аутентификацию и неотрицательность.

Основные виды криптографических примитивов включают:

- Шифры — методы преобразования информации для обеспечения её секретности;

- Хэш-функции — алгоритмы получения короткого уникального отпечатка данных;

- Доказательства с нулевым разглашением — протоколы подтверждения подлинности без раскрытия данных;

- Методы генерации случайных чисел — необходимы для криптографических ключей и случайных элементов.

Ключевая характеристика — стойкость

Для криптографических примитивов важна стойкость, невозможность их взлома или предсказания исходных данных за приемлемое время. Именно устойчивость обеспечивает базовую надежность криптографических систем и служит основой для дальнейшей их композиции.

Роль и виды криптографических примитивов

Каждый криптографический примитив выполняет свою уникальную функцию, однако в совокупности они образуют мощную систему защиты. Рассмотрим подробнее основные виды и их роль в криптографических схемах.

Шифры (криптографические алгоритмы шифрования)

Шифры предназначены для преобразования открытых данных в закрытую форму и обратно. Их можно условно разделить на:

- Симметричные шифры, где один ключ используется для шифрования и расшифрования. К примеру: AES, DES.

- Асимметричные шифры, использующие пару ключей: публичный и приватный, такие как RSA, ECC.

Хэш-функции

Это важные примитивы, которые принимают любые входные данные и возвращают уникальную строку фиксированной длины. Их применяют для подтверждения целостности данных, хранения паролей и цифровых подписей. Отличительные свойства — быстрый расчет, коллизии минимальны.

Криптографические доказательства и протоколы

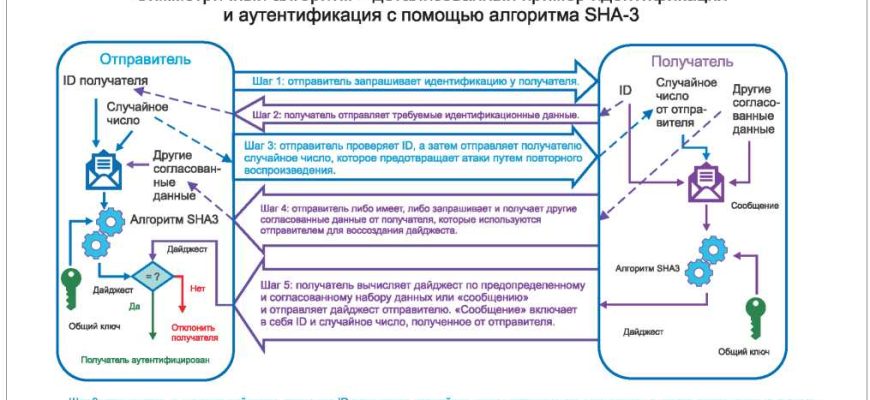

Доказательства с нулевым разглашением, а также протоколы аутентификации и обмена ключами позволяют доверенно устанавливать связи без раскрытия лишней информации. Эти примитивы особенно важны для защищенных коммуникаций и электронных платежей.

Композиция криптографических примитивов: от блоков к системам

Одного криптографического примитива недостаточно для защиты полноценной информационной системы. Поэтому важна правильная его комбинация с другими инструментами — процесс, называемый композицией. Это позволяет достигнуть необходимых свойств безопасности и устойчивости.

Типы композиции

Существует несколько способов объединения криптографических примитивов:

- Последовательное объединение: один примитив используется после другого. Например, шифрование данных с помощью симметричного шифра и последующее их хэширование для подтверждения целостности;

- Параллельное использование: несколько примитивов работают одновременно, обеспечивая комплексную защиту;

- Комбинация в криптографические протоколы: например, протоколы обмена ключами используют и асимметричные шифры, и хэш-функции одновременно для повышения безопасности.

Примеры успешных схем

| Название схемы | Используемые примитивы | Назначение |

|---|---|---|

| SSL/TLS | Асимметричные шифры, хэш-функции, протоколы | Обеспечение безопасного соединения в интернете |

| PGP (Pretty Good Privacy) | Асимметричные шифры, цифровые подписи, хэш-функции | Шифрование электронной почты и сообщений |

| DNSSEC | Цифровые подписи, хэш-функции | Защита доменных имен и предотвращение подделки |

Проблемы и вызовы при композиции криптографических примитивов

Несмотря на мощь и эффективность криптографических примитивов, их композиция не обходится без сложных проблем и вызовов:

- Совместимость: разные примитивы должны корректно интегрироваться без потери свойств безопасности;

- Атаки на композицию: злоумышленники ищут способы комбинировать ошибки отдельных компонентов для взлома системы;

- Обеспечение масштабируемости: сложные схемы требуют высоких вычислительных ресурсов и хранения.

Рекомендации по безопасной композиции

Для эффективной и надежной комбинирования примитивов важно руководствоваться следующими правилами:

- Использовать проверенные схемы и протоколы;

- Проводить тщательное криптоаналитическое тестирование компонентов и всей системы;

- Обеспечивать обновляемость систем и своевременное внедрение новых криптографических стандартов.

Что важнее при создании криптографической системы, использование сильных примитивов или правильная их композиция?

Важно сочетание обоих аспектов. Сильные примитивы обеспечивают базовую защиту, но их неправильная композиция может привести к уязвимостям. Поэтому не менее важно правильно проектировать схемы, сочетая компоненты в безопасную и устойчивую систему.

От правильного выбора и сочетания криптографических примитивов зависит надежность всей информационной системы. Мы убедились, что эти базовые строительные блоки — ключевые элементы для построения защищенных протоколов, шифровальных систем и цифровых подписей. Их тщательное и грамотное объединение превращает простые алгоритмы в мощные инструменты защиты, способные противостоять современным угрозам. Для тех, кто стремится создать надежный и устойчивый к атакам защищённый мир цифровых коммуникаций — понимание и умение правильно комбинировать криптографические примитивы является незаменимым навыком.

Подробнее

| Обеспечивает | Типы схем | Главные примитивы | Общие проблемы | Рекомендуемые практики |

| Защиту данных | Последовательные и параллельные | Шифры, хэш-функции | Совместимость, атаки на композицию | Использовать проверенные схемы, криптоанализ |

| Обеспечение аутентичности | Комбинированные протоколы | Цифровые подписи, протоколы обмена | Уязвимости в протоколах, уязвимости компонентов | Обновление стандартов, анализ угроз |