- Криптографические подписи: Теория на основе RSA — защита данных в цифровом мире

- Что такое криптографическая подпись и зачем она нужна?

- Основы криптографической системы RSA

- Как работает алгоритм RSA?

- Этапы формирования и проверки цифровой подписи по RSA

- Создание цифровой подписи

- Проверка подписи

- Преимущества и недостатки RSA

- Практическое применение RSA и цифровых подписей

- Примеры использования RSA на практике

Криптографические подписи: Теория на основе RSA — защита данных в цифровом мире

В современном цифровом пространстве безопасность информации выходит на передний план. С каждым днем мы всё чаще сталкиваемся с необходимостью подтверждения подлинности данных, их целостности и авторства. Именно поэтому криптографические подписи становятся неотъемлемой частью информационных технологий. Одним из самых популярных и надежных методов реализации таких подписей является RSA — алгоритм, который лежит в основе многих систем защиты информации.

Что такое криптографическая подпись и зачем она нужна?

Криптографическая подпись — это специальный код, который позволяет подтвердить, что сообщение или документ действительно принадлежат определенному автору и не были изменены в пути передачи. Она выполняет три важнейшие функции:

- Аутентификация, подтверждение личности отправителя.

- Целостность — гарантия, что данные не были изменены.

- Незримость — подтверждение того, что сообщение было отправлено именно этим отправителем, и никто другой не мог его подделать.

Эти функции необходимы в электронной коммерции, государственных системах, при обмене важными корпоративными документами, в электронных подписях и других сферах, где важна защита данных.

Основы криптографической системы RSA

RSA, созданная в 1977 году Роналдом Ривестом, Адишем Шамиром и Леонардом Адлеманом, — это асимметричный криптографический алгоритм. Что означает слово «асимметричный»? Это то, что для шифрования и расшифровки используются разные ключи: открытый и закрытый.

Как работает алгоритм RSA?

Простейшее описание процесса выглядит так:

- Создаются два больших простых числа — p и q. Они являются секретной информацией владельца ключа.

- На их основе вычисляется модуль n = p * q.

- Значения e (открытая экспонента) и d (секретная экспонента) выбираются так, чтобы выполнялось равенство ed ≡ 1 (mod φ(n)), где φ(n) — функция Эйлера.

- Общедоступный ключ состоит из (n, e).

- Секретный ключ — это (n, d).

Для создания подписи:

- Отправитель блокирует сообщение с помощью своего закрытого ключа — это и есть создание подписи.

- Получатель, получив сообщение и подпись, использует открытый ключ отправителя для проверки — таким образом подтверждается его авторство и целостность данных.

Этапы формирования и проверки цифровой подписи по RSA

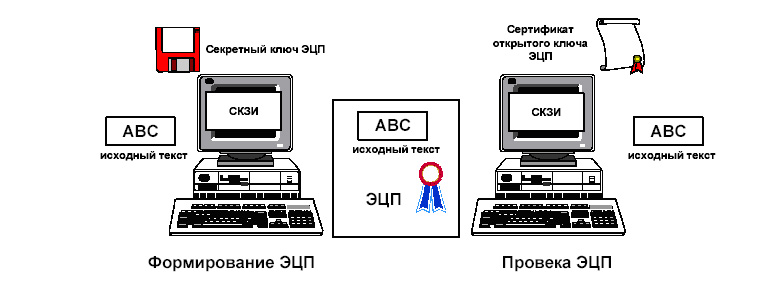

Создание цифровой подписи

Процесс начинается с генерации ключей:

| Шаг | Описание |

|---|---|

| 1 | Генерируем два больших простых числа p и q |

| 2 | Вычисляем модуль n = p * q и функцию Эйлера φ(n) = (p-1)*(q-1) |

| 3 | Выбираем открытую экспоненту e, такую чтобы она была взаимно проста с φ(n) |

| 4 | Находим секретную экспоненту d, решая уравнение ed ≡ 1 (mod φ(n)) |

| 5 | Готовы ключи: открытый (n, e), закрытый (n, d) |

Для создания подписи сообщение шифруется приватным ключом:

- Исходное сообщение M преобразуется в число m.

- Используя секретный ключ (n, d), вычисляем подпись S = m^d mod n.

Проверка подписи

Получатель, получив сообщение M и подпись S, выполняет:

- Преобразует сообщение в число m.

- Проверяет подлинность с помощью открытого ключа (n, e): m’ = S^e mod n.

- Если m’ = m, значит подпись подлинна, и сообщение не было изменено.

Преимущества и недостатки RSA

Как и любой криптографический алгоритм, RSA обладает своими сильными и слабыми сторонами, которые важно учитывать при использовании:

| Плюсы | Минусы |

|---|---|

|

|

Практическое применение RSA и цифровых подписей

Сегодня RSA активно используется в цифровых сертификатах, протоколах HTTPS, электронной почте, электронных документах, блокчейн-технологиях и системах электронного голосования. Благодаря своей надежности, он становится основой для подтверждения авторства и защиты данных в самых различных сферах жизни.

Примеры использования RSA на практике

- SSL/TLS — протоколы обеспечения веб-сайтов

- Электронная подпись — подтверждение подлинности юридических документов

- Почтовая безопасность — шифрование и подпись сообщений

- Финансовые операции — защита транзакций и обмена данными

Несмотря на появление новых, эллиптических и квантовых алгоритмов, RSA остается одним из самых надежных и широко используемых методов цифровой подписи. В будущем развитие вычислительных мощностей накладывает определенные ограничения, поэтому исследователи ищут способы усиления защиты и оптимизации алгоритмов. Важно помнить, что безопасность цифровых подписей зависит не только от самой технологии, но и от правильной реализации, правильного хранения ключей и регулярной смены криптографических параметров.

Вопрос: Почему именно алгоритм RSA считается основой современных цифровых подписей и что делает его таким надежным?

Ответ: RSA считается основой цифровых подписей благодаря своей долгой проверенной истории безопасности, инженерной простоте и возможности реализовать как шифрование, так и цифровую подпись на одном стандарте. Надежность алгоритма заключается в сложности факторации очень больших чисел (p и q), что на сегодняшний день является вычислительно невозможным для злоумышленников при использовании правильных параметров. Кроме того, широкая распространенность, стандартизация и активная поддержка программных и аппаратных решений делают RSA незаменимым инструментом защиты информации.

Подробнее

| Область исследования | Ключевое слово | Статус применения | Преимущества | Недостатки |

|---|---|---|---|---|

| Криптография | RSA алгоритм | Широко используется | Высокий уровень безопасности | Высокие вычислительные затраты |

| Цифровые подписи | Электронная подпись RSA | Стандарт индустрии | Подтверждение авторства | Требует безопасного хранения ключей |

| Информационная безопасность | Асимметричный шифр | Активное применение | Защита данных в интернете | Атаки на реализацию |

| Криптографические протоколы | SSL/TLS | Обязательный компонент | Обеспечивает безопасность соединений | Уязвимости при неправильной реализации |

| Электронные системы | Электронная подпись | Стандартизировано | Юридическая сила | Сложность управления ключами |