- Криптографические подписи: Теория на основе ECC — что стоит знать каждому

- Почему именно ECC стала популярной в криптографии?

- Основы теории: что такое эллиптические кривые?

- Основные понятия ECC

- Как работают криптографические подписи на основе ECC?

- Обратите внимание,

- Преимущества использования ECC в криптографических подписях

- Реальные применения криптографических подписей на базе ECC

- Какие алгоритмы используют ECC для подписи?

- Что необходимо знать при внедрении ECC-подписей?

- Вопрос:

- Наш ответ:

- Подведение итогов: стоит ли использовать ECC?

Криптографические подписи: Теория на основе ECC — что стоит знать каждому

В современном мире, где безопасность информации играет важнейшую роль, криптографические подписи занимают особое место․ Особенно популярными и актуальными стали методы, основанные на эллиптическихкривых (ECC — Elliptic Curve Cryptography)․ Мы решили вместе разобраться, что представляет собой эта технология, как она работает и почему она становится все более востребованной как в области защиты персональных данных, так и в обеспечении безопасности корпоративных систем․

Почему именно ECC стала популярной в криптографии?

ECC отличается высокой степенью криптографической стойкости при использовании относительно небольших ключей․ Это означает, что системы на базе ECC быстрее работают, требуют меньше ресурсов и при этом обеспечивают такой же уровень защиты, как более «тяжелые» криптографические алгоритмы типа RSA․ Поэтому данная технология подходит для реализации в мобильных устройствах, IoT-устройствах и любой технике с ограниченными вычислительными возможностями․

Основы теории: что такое эллиптические кривые?

Чтобы понять принцип работы криптографических подписей на базе ECC, необходимо познакомиться с понятием эллиптических кривых․ В математике под эллиптической кривой понимается множество точек, которые удовлетворяют уравнению y^2 = x^3 + ax + b в некоторой конечной поле․ Благодаря этим уравнениям формируются специальные группы, на базе которых можно производить криптографические операции․

Самое важное в этих кривых — это особая структура, позволяющая вычислять сложные криптографические функции, оставаясь при этом относительно быстрыми и безопасными от атак․ На основе таких кривых создаются ключи, которые служат для подписания и проверки подлинности данных․

Основные понятия ECC

| Понятие | Описание |

|---|---|

| Эллиптическая кривая | Множество точек, удовлетворяющих уравнению y^2 = x^3 + ax + b в конечном поле․ |

| Группа | Множество точек, где определена операция сложения, позволяющая использовать кривые для криптографических целей․ |

| Ключи | Открытые и закрытые ключи, полученные в результате операций с точками кривой․ |

Как работают криптографические подписи на основе ECC?

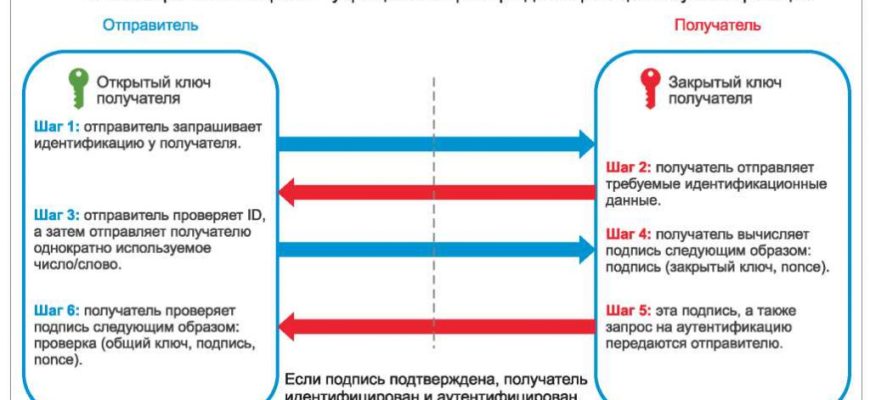

Процесс создания и проверки подписи на основе ECC включает несколько ключевых этапов․ В первую очередь, пользователь создает пару ключей: приватный и публичный․ Приватный ключ используется для создания подписи, а публичный — для проверки подлинности․

- Генерация ключей: пользователь выбирает приватный ключ (число в пределах определенного диапазона) и на его основе вычисляет публичный ключ (точку на кривой)․

- Подписание сообщения: отправитель использует свой приватный ключ и криптографический алгоритм (например, ECDSA), чтобы создать подпись, которая является последовательностью чисел․

- Проверка подписи: получатель использует публичный ключ и сообщение, чтобы проверить подлинность подписи, убедившись, что она была создана именно владельцем приватного ключа и что сообщение не изменилось․

Обратите внимание,

Эти операции основаны на свойствах эллиптических кривых и сложной математической задаче — дискретного логарифмирования на эллиптических кривых, которая считается очень трудной для взлома при использовании достаточно длинных ключей․

Преимущества использования ECC в криптографических подписях

- Малый размер ключей: системы на базе ECC требуют значительно меньших по размеру ключей по сравнению с RSA, причем при равной степени надежности․

- Меньшее потребление ресурсов: важное преимущество для мобильных устройств, IoT-устройств и встраиваемых систем․

- Высокий уровень безопасности: благодаря математической сложности операций на эллиптических кривых, алгоритмы ECC считаются очень стойкими к атакам․

- Быстрота работы: меньшие размеры ключей обеспечивают высокую скорость выполнения криптографических операций․

Реальные применения криптографических подписей на базе ECC

Эта технология широко используется в различных сферах:

- Цифровые подписи цифровых документов: для подтверждения подлинности электронной корреспонденции и документов․

- Обеспечение безопасности транзакций: например, в криптовалютах (Bitcoin, Ethereum) для защиты транзакций и создания цифровых кошельков․

- В SSL/TLS-сертификатах: для безопасной передачи данных между клиентами и серверами․

- Идентификация устройств и пользователей: особенно в IoT-инфраструктуре при ограниченных ресурсов․

Какие алгоритмы используют ECC для подписи?

- ECDSA (Elliptic Curve Digital Signature Algorithm): наиболее распространенный алгоритм для создания и проверки цифровых подписей․

- EdDSA: более современный и безопасный алгоритм, используемый в таких системах, как cryptocurrencies и в криптографических протоколах нового поколения․

Что необходимо знать при внедрении ECC-подписей?

Важно учитывать правильность выбора параметров кривых, надежность генерации ключей и защиту приватных ключей․ Ошибки на этом этапе могут значительно снизить безопасность системы в целом․ Также важно следовать современным рекомендациям по использованию проверенных криптографических библиотек и стандартов․

Вопрос:

Можно ли заменить RSA полностью на ECC в существующих системах?

Наш ответ:

Да, в большинстве случаев ECC может полностью заменить RSA благодаря своей высокой эффективности и высокой криптостойкости при меньших размерах ключей․ Однако, перед миграцией важно провести полное тестирование систем, обеспечить поддержку стандартов и библиотек, а также удостовериться в совместимости с историческими протоколами и инфраструктурой․

Подведение итогов: стоит ли использовать ECC?

Выбирая криптографию для защиты информации, мы должны учитывать баланс между уровнем безопасности и ресурсами системы․ ECC показывает отличные результаты в обеих сферах, что делает его отличным выбором для современных решений․ Внедрение этой технологии обеспечит необходимую безопасность без чрезмерных затрат времени или вычислительных ресурсов․

Подробнее

| Запрос | |

|---|---|

| 1 | Что такое эллиптические кривые в криптографии |

| 2 | Преимущества ECC перед RSA |

| 3 | Как создаются цифровые подписи на базе ECC |

| 4 | Обзор алгоритма ECDSA |

| 5 | Безопасность эллиптических кривых |

| 6 | Применение ECC в мобильных системах |

| 7 | Роль ECC в криптовалютах |

| 8 | Стандарты ECC |

| 9 | Практические рекомендации по внедрению ECC |

| 10 | Ошибки при использовании ECC |