- Эллиптические кривые: Защита или Уязвимость при Атаках на Поля Характеристики 2

- Что такое эллиптические кривые и почему они важны в криптографии?

- Почему особое внимание уделяется полям характеристики 2?

- Атаки на эллиптические кривые в полях характеристики 2: основные виды угроз

- Атака дифференциального анализа (Differential Analysis Attack)

- Слабые кривые и слабые параметры

- Классические атаки: атаки по параллельным и разреженным кривым

- Таблица: основные виды атак на эллиптические кривые в полях характеристики 2

- Как избежать уязвимостей при работе с эллиптическими кривыми на полях характеристики 2?

- Практические кейсы: атаки и защита эллиптических кривых на полях характеристик 2

- Кейс 1: уязвимость неконформных кривых

- Кейс 2: атакующая сторона использовала слабости в реализации

- Кейс 3: успешная защита с помощью стандартизации

Эллиптические кривые: Защита или Уязвимость при Атаках на Поля Характеристики 2

В современном мире информационных технологий безопасность становится все более сложной задачей, особенно в области криптографических протоколов. Одним из ключевых элементов в современно криптографическом арсенале являются эллиптические кривые, особенно такие, как поля характеристики 2 — полуполные поля, которые широко используются благодаря своей эффективности и высокой стойкости. Однако, при использовании эллиптических кривых на полях характеристики 2 возникают некоторые важные вопросы, касающиеся возможных атак и уязвимостей.

В этой статье мы подробно разберем особенности эллиптических кривых, что такое поля характеристики 2, а также, какие атаки возможны при неправильной реализации или небезопасных параметрах. Мы постараемся сделать материал максимально доступным и насыщенным, чтобы каждый мог понять основные принципы защиты и выявления угроз, связанных с использованием эллиптических кривых именно на полях характеристики 2.

Что такое эллиптические кривые и почему они важны в криптографии?

Эллиптические кривые — это особый класс алгебраических кривых, задаваемых уравнениями вида y² = x³ + ax + b в определенной математической структуре — полях. Они обладают очень приятными свойствами для криптографических задач: высокая сложность решения задач дискретного логарифма на эллиптических кривых обеспечивает высокий уровень защиты данных.

Современные протоколы, такие как ECDSA, ECDH и другие, базируются именно на свойствах эллиптических кривых. Их использование позволяет создавать компактные ключи и обеспечивать высокий уровень безопасности при меньших ресурсных затратах по сравнению с классическими алгоритмами, такими как RSA.

Ключевым аспектом является выбор правильного поля, на котором строится кривая. Наиболее распространены кривые, определенные на полях простых чисел (характеристики простого числа) и на полях характеристики 2 или 3 — полях, где вычисления выполняются по модулю 2^m или 3^m.

Почему особое внимание уделяется полям характеристики 2?

Поля характеристики 2 представляют собой удобно организованные алгебраические структуры, где все операции выполняются по модулю 2^m. Это дает ряд преимуществ, таких как быстрые вычисления благодаря особенностям двоичных операций, а также меньшие требования к памяти и вычислительным ресурсам.

Тем не менее, такие поля могут обладать и определенными уязвимостями. В отличие от кривых на простых полях — где процедуры атаки более изучены — при использовании полей характеристики 2 возможны особые типы атак, связанные с определенными математическими свойствами таких полей. Поэтому важной задачей становится понимание потенциальных угроз и методов их нейтрализации.

Атаки на эллиптические кривые в полях характеристики 2: основные виды угроз

Рассмотрим наиболее важные виды атак, которые могут возникнуть при неправильной реализации или выборе параметров эллиптических кривых на полях характеристики 2.

Атака дифференциального анализа (Differential Analysis Attack)

Этот тип атаки основан на изучении поведения функции дискретного логарифма при небольших изменениях в входных данных. В случае эллиптических кривых на полях характеристики 2 некоторые параметры могут быть уязвимы к дифференциальному анализу, особенно если выбранные кривые имеют нежелательные свойства.

Слабые кривые и слабые параметры

Многие атаки связаны с использованием так называемых слабых или уязвимых кривых. Например, кривых с уравнениями, которые допускают особые свойства, упрощающие нахождение дискретного логарифма или раскрывающие другие секреты.

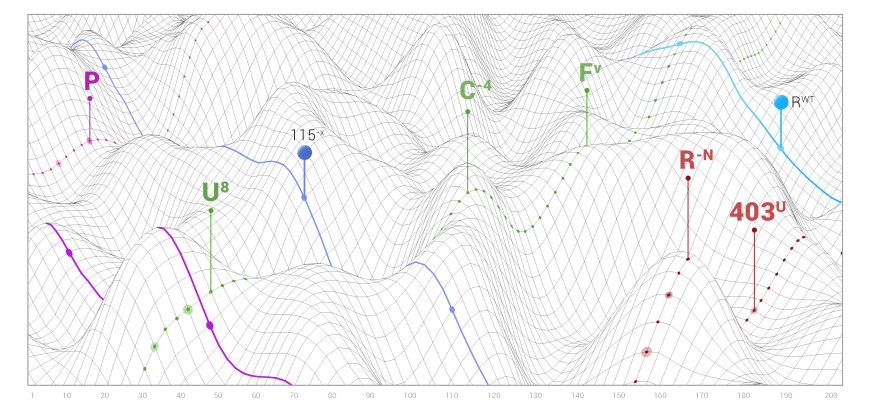

Классические атаки: атаки по параллельным и разреженным кривым

Позволяют найти скрытую информацию за счет анализа структурных особенностей кривой, таких как разреженные таблицы, слабое распределение точек и др. Важно правильно выбирать параметры и использовать проверенные стандартные кривые.

Таблица: основные виды атак на эллиптические кривые в полях характеристики 2

| Тип атаки | Описание | Риски | Способы защиты | Примеры уязвимых кривых |

|---|---|---|---|---|

| Дифференциальный анализ | Исследование изменения поведения функции при малых возмущениях | Раскрытие приватных ключей | Использование безопасных кривых, сложных для анализа | Некоторые кривые с низким уровнем секретности |

| Атаки на слабые кривые | Использование структурных особенностей кривой | Раскрытие секретных данных | Стандартизация параметров, проверка на слабость | Кривые с особенными свойствами |

| Теоретические атаки | Обоснованные на математической конструкции кривой | Раскрытие уязвимых уравнений | Использование проверенных кривых | Некоторые специально сконструированные кривые |

Как избежать уязвимостей при работе с эллиптическими кривыми на полях характеристики 2?

Первый и самый главный совет — использовать проверенные и рекомендуемые стандарты кривых. Например, NIST или Brainpool предлагают набор безопасных кривых, которые прошли тщательную оценку и тестирование. Также необходимо правильно подбирать параметры, избегать известных слабых кривых и своевременно обновлять криптографическое программное обеспечение.

Другое важное правило — внедрение современных криптографических протоколов, которые включают механизмы обнаружения и предотвращения атак. К примеру, использование протоколов, защищающих секретность от возможных дифференциальных атак, а также шифрование и подписи, базирующиеся на стойких к анализу свойствах.

Несколько практических рекомендаций:

- Выбирать кривые из стандартных источников и избегать "самописных" параметров.

- Обеспечивать регулярное обновление программного обеспечения и его компонентов.

- Производить аудит и экспертизу используемых кривых и протоколов.

- Использовать сильные случайные источники при генерации ключей.

Практические кейсы: атаки и защита эллиптических кривых на полях характеристик 2

Рассмотрим реальные ситуации, связанные с использованием эллиптических кривых и потенциальными угрозами.

Кейс 1: уязвимость неконформных кривых

Некоторое время назад были зарегистрированы случаи, когда использование нестандартных или плохо протестированных кривых приводило к утечке секретных данных. Атаки осуществлялись за счет изучения таблиц точечных координат и выявления закономерностей, что приводило к раскрытию приватных ключей.

Кейс 2: атакующая сторона использовала слабости в реализации

Злоумышленник смог реализовать атаку, используя незащищенное программное обеспечение, в результате которой удалось получить секретные ключи. Это подчеркнуло необходимость использования надежных криптографических библиотек и регулярных обновлений.

Кейс 3: успешная защита с помощью стандартизации

После внедрения проверенных кривых из стандартных наборов и следования рекомендациям по настройке программного обеспечения уровень защиты заметно вырос. Атаки стали неэффективными, и безопасность данных была обеспечена.

Использование эллиптических кривых на полях характеристики 2 — это мощный инструмент современной криптографии. Однако, для того чтобы он работал на максимальной эффективности и безопасности, необходимо строго придерживаться проверенных стандартов, правильно выбирать параметры и постоянно следить за обновлениями. В противном случае существует риск того, что слабая реализация или неподготовленный выбор кривых ставит под угрозу всю систему защиты.

Вопрос: Почему выбор неправильных параметров эллиптической кривой на поле характеристики 2 может привести к серьезным пробелам в безопасности системы?

Ответ: Потому что неправильный подбор параметров, особенно использование слабых или специально сконструированных кривых, облегчает проведение атак, таких как дифференциальный анализ или атаки на слабые кривые. Это может позволить злоумышленнику раскрыть приватные ключи и скомпрометировать всю систему безопасности. Поэтому очень важно использовать проверенные параметры, следовать стандартам и регулярно обновлять программное обеспечение.

Подробнее

| эллиптические кривые характеристика 2 | атаки на эллиптические кривые | кривые на полях характеристики 2 | защита эллиптических кривых | протоколы эллиптических кривых |

| криптография поля характеристика 2 | стандарты эллиптических кривых | пример слабых кривых | методы защиты эллиптических кривых | новейшие исследования эллиптических кривых |

| кривые ЭК на полях 2 | пример атак на эллиптические кривые | разработка безопасных кривых | современные протоколы криптографии | стандартизация эллиптических кривых |