- Эллиптические кривые: Угрозы и атаки на поля в криптографии

- Что такое эллиптические кривые и поля в криптографии?

- Типы атак на эллиптические поля и их угрозы

- Атака на дискретный логарифм (ECDLP)

- Атаки наGuV и дополнительные угрозы

- Методы защиты эллиптических кривых от атак

- Ключевые рекомендации и выводы

- Часто задаваемые вопросы

- Полезные ресурсы и стандарты

Эллиптические кривые: Угрозы и атаки на поля в криптографии

В современном мире криптографии эллиптические кривые занимают одну из ключевых позиций, обеспечивая безопасность данных в цифровых коммуникациях, электронных платежах и других сегментах информационной безопасности. Однако, несмотря на их эффективность и надежность, эти системы не застрахованы от множества методов атак, которые могут подорвать их безопасность. В этой статье мы подробно рассмотрим, что такое эллиптические кривые, каким образом происходят атаки на поля и какие меры можно предпринять для их защиты.

Что такое эллиптические кривые и поля в криптографии?

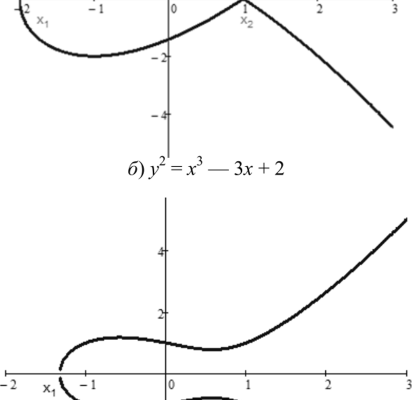

Эллиптические кривые — это особый математический объект, обладающий свойствами, которые делают его идеальным для применения в криптографических алгоритмах. Они представлены уравнениями вида:

| Общее уравнение эллиптической кривой: |

|---|

| y^2 = x^3 + ax + b |

Здесь a и b — коэффициенты, определённые в полях, на которых строится кривая.

Поля, в которых определяется эта кривая, могут быть:

- Конечные поля (поле Галуа GF(q)) — наиболее распространены в криптографических задачах.

- Поле с prime-элементами (простое число q), что обеспечивает более высокую защиту против сторонних атак.

Что такое поле в криптографии? — в контексте эллиптических кривых это структура математических элементов, на которых определены операции сложения и умножения, аналогичные арифметическим, и которые позволяют работать со свойствами кривых безопасным способом.

Типы атак на эллиптические поля и их угрозы

Несмотря на математическую красоту и сложность, эллиптические кривые и поля не являются полностью неуязвимыми. Существуют различные виды атак, которые могут привести к раскрытию приватных ключей или другим уязвимостям системы. Ниже мы рассмотрим наиболее распространённые из них и разберем, как можно защититься.

Атака на дискретный логарифм (ECDLP)

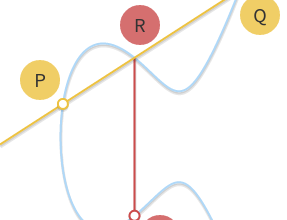

Это одна из фундаментальных угроз для криптографических систем на эллиптических кривых. Суть атаки заключается в попытке вычислить приватный ключ, исходя из известного публичного ключа и характеристик кривой. Алгоритмы, такие как Pollard’s rho или Baby-step Giant-step, позволяют решить задачу дискретного логарифмирования, если параметры выбраны неправильно или ключи слишком малы.

| Метод атаки | Описание | Рекомендуемый уровень защиты |

|---|---|---|

| Pollard’s rho | Метод перебора, основанный на случае и вероятностных расчетах | Использование больших параметров кривых (> 256 бит) |

| Baby-step Giant-step | Метод, где происходит поиск по заранее подготовленным таблицам | Достаточно длинных ключей |

Совет: Чтобы защититься от подобных атак, необходимо использовать параметры кривых с достаточно длинной длиной ключей (обычно 256 бит и выше), что делает вычисления практически невозможными за разумное время.

Атаки наGuV и дополнительные угрозы

Помимо дискретных логарифмов, существуют и другие типы атак:

- Атаки побочного канала: анализ времени выполнения, электромагнитных излучений или энергопотребления для получения информации о закрытом ключе.

- Атаки по стадии параметров: подбор или слабые параметры кривых, которые могут упростить вычисление логарифма.

- Атаки на выбор кривых: использование специально сконструированных кривых, у которых есть скрытые слабости.

Методы защиты эллиптических кривых от атак

Для повышения уровня безопасности систем, основанных на эллиптических кривых, разработано несколько стратегий и рекомендаций:

- Использовать параметры кривых, проверенные и стандартные: выбирайте кривые из проверенных стандартов, таких как NIST, SECG или Brainpool;

- Обеспечивать длину ключа не менее 256 бит: чем длиннее ключ, тем сложнее его взломать методом перебора или атаками по дискретному логарифму.

- Внедрять защиту от побочных каналов: используют физических инженерных решений и программных методов, таких как зашумление или постоянное время выполнения операций, чтобы усложнить анализ.

- Регулярно обновлять параметры и программное обеспечение: следите за новыми уязвимостями и исправляйте их своевременно.

Ключевые рекомендации и выводы

Эллиптические кривые остаются мощным инструментом в арсенале криптографов благодаря своей эффективности и сильной криптографической стойкости при правильном выборе параметров. Однако, как и любая технология, они требуют постоянного внимания к безопасности.

Понимание основных типов атак и способов защититься от них — залог долгосрочной надежности решений, основанных на эллиптических кривых. Следовательно, при проектировании криптографических систем необходимо строго соблюдать рекомендации по подбору параметров, а также постоянно следить за развитием методов взлома и новыми уязвимостями.

Часто задаваемые вопросы

Вопрос: Можно ли полностью исключить возможность атак на эллиптические кривые при правильных параметрах?

Ответ: Несмотря на то, что правильный выбор параметров значительно усложняет возможность атак, полностью исключить риск невозможно. Поэтому важно сочетать использование надёжных параметров с дополнительными мерами защиты, такими как защита от побочных каналов и регулярные обновления систем.

Полезные ресурсы и стандарты

- NIST SP 800-186, Рекомендации по криптографическим примитивам на эллиптических кривых

- SECG — Standards for Efficient Cryptography Group

- Brainpool — Стандарты для эллиптических кривых

Подробнее

| a | b | Параметры | Рекомендуемая длина ключа | Тип атаки |

| Конечное поле GF(q) | Параметры безопасности | 2048 бит и выше | ECDLP, побочные атаки |

Советы по защите эллиптических кривых

Как выбрать параметры эллиптических кривых

Лучшие практики в криптографии

Опасности использования слабых кривых

Обзор стандартов эллиптических кривых