- Эллиптические кривые: секреты криптоанализа и их значение в современной криптографии

- Что такое эллиптические кривые и почему они используют в криптографии?

- Основные преимущества эллиптических кривых

- Криптоанализ эллиптических кривых: основные направления и методы

- Основные типы атак на эллиптические кривые

- Методы криптоанализа эллиптических кривых в деталях

- Почему эллиптические кривые всё ещё считаются безопасными?

- Что такое атака типа "отказ в обслуживании" и как она связана с эллиптическими кривыми?

- Подробнее

Эллиптические кривые: секреты криптоанализа и их значение в современной криптографии

В современном мире цифровых технологий безопасность личной информации, финансовых транзакций и государственных данных становится всё более актуальной задачей. Среди множества методов защиты информации особое место занимает криптография на основе эллиптических кривых, эллиптические кривые используются для создания эффективных и надежных криптографических систем. Однако, как и любая технология, они подвержены определённым видам атак и анализу, которые позволяют потенциальным злоумышленникам искать уязвимости. В этой статье мы подробно разберём, что такое эллиптические кривые, как происходит их криптоанализ, и почему эта тема вызывает такой живой интерес как у специалистов по безопасности, так и у простых пользователей цифрового пространства.

Что такое эллиптические кривые и почему они используют в криптографии?

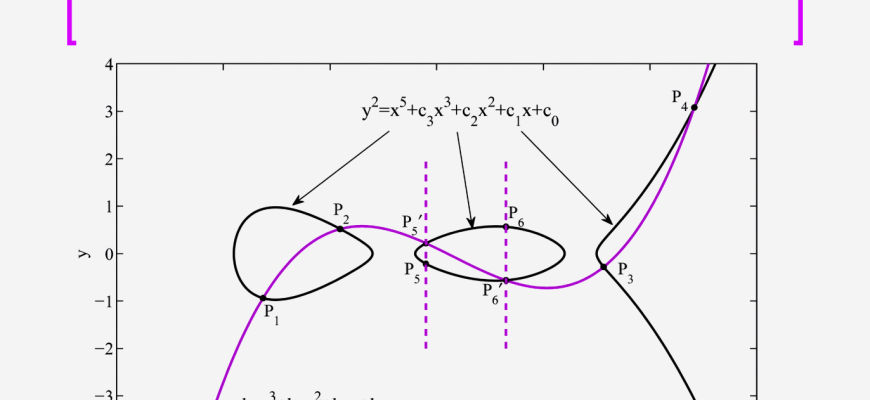

Эллиптические кривые — это особый класс математических объектов, обладающих сложной структурой и богатой теорией. В контексте криптографии они представляют собой набор точек, удовлетворяющих уравнению вида y^2 = x^3 + ax + b над конечным полем. Эти уравнения определяют координаты точек, находящихся как в математической теории, так и в практике криптоанализа. Почему именно эллиптические кривые? Ответ кроется в их криптографической стойкости и эффективности.

Использование эллиптических кривых позволяет создавать криптографические системы, обладающие высокой безопасностью при сравнительно небольших ключах. Это значит, что системы на их основе менее ресурсоёмкие и позволяют быстрее выполнять операции, в отличие, например, от классической RSA. Они нашли своё применение в протоколах обмена ключами, цифровых подписях и шифровании данных в мобильных устройствах, электронных кошельках и онлайн-банкинге.

Основные преимущества эллиптических кривых

- Высокая криптостойкость при коротких ключах: меньшие размеры ключей делают системы более быстрыми и менее ресурсоёмкими.

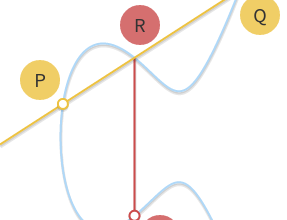

- Эффективность вычислений: быстрые операции сложения и умножения точек на кривой.

- Меньшие требования к хранению данных: меньшие размеры ключей способствуют уменьшению объёма хранимой информации.

Криптоанализ эллиптических кривых: основные направления и методы

Криптоанализ эллиптических кривых, это комплекс методов и атак, направленных на поиск уязвимостей в алгоритмах, основанных на этих кривых. Чем лучше понимать механизмы их работы и возможные слабости, тем эффективнее можно защищать системы, использующие эллиптические кривые. В этой части мы расскажем о ключевых направлениях криптоанализа и их реализации на практике.

Основные типы атак на эллиптические кривые

- Атаки на дискретный логарифм: Исследование сложности вычисления скалярного умножения точки на эллиптической кривой. Эти атаки являются основным целевым направлением, поскольку безопасность криптографической системы основывается на сложности этой задачи.

- Атаки по дифференциальному анализу: Анализ поведения алгоритмов при изменении входных данных и поиск закономерностей для взлома системы.

- Атаки на реализацию: Включают сторонние каналы, такие как электромагнитное излучение или временные задержки, позволяющие злоумышленнику получить информацию о секретных ключах.

- Машинное обучение и искусственный интеллект: Современный инновационный подход к выявлению уязвимостей путём анализа больших объёмов данных о работе алгоритмов.

Методы криптоанализа эллиптических кривых в деталях

| Метод | Описание | Особенности |

|---|---|---|

| Атака перебором (Brute-force) | Поиск приватного ключа через попытки перебрать все возможные значения. Практически невозможна при правильной настройке системы. | Базовая, но очень ресурсоёмкая операция. |

| Метод Поля | Использует свойства конечных полей и математические преобразования для ускорения поиска приватных данных. | Требует глубокого понимания теории математики. |

| Метод расщепления точек (Pollard’s rho) | Стохастический метод поиска дискретного логарифма, позволяющий снизить сложность поиска. | Часто применяется в практике из-за своей эффективности. |

| Метод встречных клубов (Baby-step Giant-step) | Алгоритм поиска приватного ключа с помощью разбиения задачи на подзадачи, требующий предобработки. | Обеспечивает сокращение времени поиска по сравнению с перебором. |

Почему эллиптические кривые всё ещё считаются безопасными?

Несмотря на многочисленные исследования, эллиптические кривые по-прежнему остаются одним из самых безопасных инструментов криптографии. Основная причина — сложность задачи дискретного логарифма, которая подтверждается многочисленными теоретическими и практическими исследованиями. Однако важно помнить, что безопасность системы напрямую зависит от правильного выбора параметров и соблюдения рекомендаций по реализации.

Для обеспечения высокой надежности используют кривые, определённые в специальных стандартах (например, RFC 7748 или NIST-параметры), которые проверены на практике и тестируются сообществом специалистов. Также необходимо регулярно обновлять программное обеспечение, использовать современные протоколы защиты, а при необходимости — проводить аудит криптографических систем.

Через все сложности и вызовы внедрения новых методов, эллиптические кривые остаются одним из инструментов, способных защитить наши цифровые данные. Важно понимать, что криптоанализ — это не только способ взлома, но и важнейший компонент формирования более стойкой криптографической защиты.

Что такое атака типа "отказ в обслуживании" и как она связана с эллиптическими кривыми?

Атака типа "отказ в обслуживании" (Denial of Service, DoS), это попытка вывести систему из строя или значительно замедлить её работу. В контексте криптографических систем на эллиптических кривых такие атаки могут быть направлены на перегрузку системных ресурсов, что приведёт к невозможности обработки легитимных запросов пользователей.

Хотя сама по себе эта атака не связана с криптоанализом эллиптических кривых, её цель — это создание условий, при которых уязвимыми становятся именно реализованные протоколы и алгоритмы. Поэтому при использовании эллиптических кривых важно внедрять меры защиты против подобных атак, такие как лимит времени на обработку или системы обнаружения атак.

На сегодняшний день эллиптические кривые составляют фундамент современного цифрового мира. Их криптостойкость делает невозможным взлом на основе классических методов, а постоянные исследования и развитие новых аналитических подходов позволяют выявлять потенциальные уязвимости. При этом важно помнить, что криптоанализ — это не только инструмент для взлома систем, но и важнейшее средство для повышения их надежности и устойчивости.

Развитие квантовых вычислений обещает революционизировать все направления криптографии, включая эллиптические кривые. Уже сейчас ведутся исследования в области алгоритмов, способных преодолеть классическую стойкость. В свете этих событий специалисты по безопасности должны постоянно отслеживать новые тенденции и применять инновационные решения.

Будущее криптографии определяется не только развитием технологий взлома, но и нашим умением внедрять новые уровни защиты. Эллиптические кривые остаются важным инструментом в нашем арсенале — их стойкость зависит от нашей ответственности и знаний.

Подробнее

Подробнее

| эллиптические кривые в криптографии | криптоанализ эллиптических кривых | методы взлома эллиптических кривых | стандарты эллиптических кривых | криптоанализ дискретного логарифма |

| применение эллиптических кривых | устойчивость криптосистем на эллиптических кривых | эффективность эллиптических кривых | квантовые угрозы эллиптическим кривым | современные протоколы на эллиптических кривых |