- Эллиптические кривые: Построение над полями характеристики 2 — полный разбор и практические примеры

- Основы эллиптических кривых и поля характеристики 2

- Особенности полей характеристики 2

- Построение эллиптических кривых над полями характеристики 2

- Модифицированное уравнение для полей характеристики 2

- Критерии корректности построения кривой

- Практические шаги по построению эллиптической кривой

- Шаг 1: Определение параметров поля

- Шаг 2: Выбор параметров a и b

- Шаг 3: Построение уравнения и проверка

- Групповые свойства и их использование

- Операции над точками эллиптической кривой

- Практические рекомендации и итоги

- Рекомендуемые ресурсы для дальнейшего изучения

Эллиптические кривые: Построение над полями характеристики 2 — полный разбор и практические примеры

Дорогие читатели, сегодня мы погрузимся в одну из самых захватывающих и сложных тем современной криптографии — эллиптические кривые (ЭК), а именно их построение и свойства при работе над полями характеристики 2. В ходе этой статьи мы разберем основные принципы, познакомимся с теоретическими моментами, а также проведем практические примеры, чтобы понять, как эти знания применяются на практике. Мы уверены, что для многих из вас этот материал станет полезной базой для изучения более сложных концепций криптографии и теории чисел.

Основы эллиптических кривых и поля характеристики 2

Перед тем как перейти к сложным аспектам построения эллиптических кривых над полянами характеристики 2, важно разобраться в базовых понятиях. В математике под полем характеристики 2 понимается поле, в котором сумма единицы с собой равна нулю. Именно такие поля являются важными при построении эллиптических кривых для некоторых криптографических протоколов благодаря своей простоте и удобству вычислений.

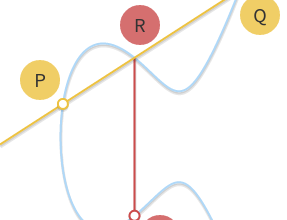

Эллиптические кривые в классическом понимании — это уравнения вида y² = x³ + ax + b, но в полях характеристики 2 этот вид трансформируется и требует использования специальных формул. Общая идея остается — мы ищем множество точек, которые удовлетворяют уравнению, и эти точки вместе с «бесконечно удаленной точкой» образуют группу, с помощью которой реализуются криптографические алгоритмы.

Особенности полей характеристики 2

Поля характеристики 2 обладают уникальными свойствами, которые значительно отличаются от привычных полей характеристик, например, простых чисел или полей racional. Среди основных особенностей:

- В таких полях арифметика осуществляется по модулю 2, что упрощает операции сложения и умножения.

- Квадратичные формы и уравнения имеют особые свойства, требующие специального подхода при их решении.

- Использование бинарных полей (GF(2n)) — распространенная практика в криптографии, которая обеспечивает эффективность и безопасность.

Построение эллиптических кривых над полями характеристики 2

Разработка уравнений для эллиптических кривых в полях характеристики 2 — немалая задача, потому что классическая форма y² = x³ + ax + b у этого поля неудобна. Поэтому используют альтернативные формы, наиболее подходящие для горячих условий фамилий характеристик 2. Ниже приведены основные методы построения таких кривых.

Модифицированное уравнение для полей характеристики 2

Общая форма для эллиптических кривых в полях характеристики 2 выглядит так:

y² + xy = x³ + ax² + b

где a и b, элементы поля GF(2^n). Такой вид уравнения удобен для вычислений в двоичной системе и обеспечивает свойства, необходимые для криптографических целей.

Критерии корректности построения кривой

Чтобы кривая была подходящей для криптографического использования, она должна удовлетворять определенным условиям:

- Несовместимость с характеристикой: ни одно из описанных условий не должно приводить к тривиальному случаю.

- Наличие достаточного количества точек: число точек должно быть достаточно большим для обеспечения безопасности.

- Отсутствие особых точек: такие, что их свойства делают криптографические операции уязвимыми.

Практические шаги по построению эллиптической кривой

Рассмотрим последовательность действий, которые помогут вам самостоятельно построить эллиптическую кривую в поле характеристики 2.

Шаг 1: Определение параметров поля

- Выберите степень расширения поля GF(2^n), где n — целое число, определяющее длину битовой строки.

- Задайте примитивный многочлен для построения расширенного поля (например, x^n + …), который задаст структуру GF(2^n).

Шаг 2: Выбор параметров a и b

- Параметры a и b — элементы поля GF(2^n), выбираются так, чтобы выполнялись условия неравенств и не было особых точек на кривой.

- Обязательно проверить, что кривая не содержит особых точек, которые делают ее уязвимой.

Шаг 3: Построение уравнения и проверка

| Действие | Описание |

|---|---|

| Запись уравнения | Для выбранных параметров записываем уравнение: y² + xy = x³ + ax² + b |

| Проверка корректности | Подтверждаем, что уравнение определяет кривую с нужными свойствами (ошибочно не содержит особых точек). |

| Подсчет точек | Подсчитываем количество решений уравнения для различных x в поле GF(2^n). |

Групповые свойства и их использование

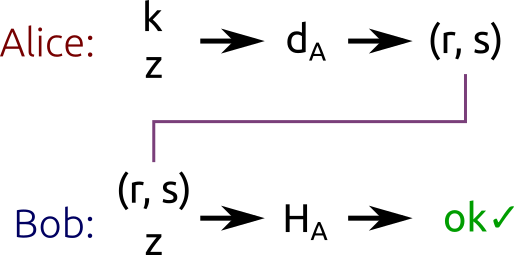

Все точки эллиптической кривой, включая специальную «бесконечно удаленную» точку, образуют абелеву группу. Это важное свойство обеспечивает использование кривых в криптографических протоколах, таких как эллиптические криптографические схемы (ECDSA и другие). Рассмотрим подробнее, как реализовать операции сложения и умножения точек на кривой в условиях поля характеристик 2.

Операции над точками эллиптической кривой

- Сложение точек: происходит по специальной формуле, учитывающей особенности поля GF(2^n). Важно знать, что в полях характеристики 2 операции сложения и увеличения часто реализуются через побитовые операции XOR.

- Умножение точки на число: осуществляется через повторное сложение по алгоритму «двоичного экспонирования».

Эти операции реализуют криптографические протоколы, основанные на сложности задачи поиска дискретного логарифма в группе точек кривой.

Практические рекомендации и итоги

Изучение эллиптических кривых в полях характеристики 2 показывает, что столь необычные уравнения и свойства требуют особого подхода при их построении и использовании. Эти кривые нашли применение в самых различных областях — от криптографических протоколов до алгоритмов сжатия данных и сохранения конфиденциальности информации. При правильном выборе параметров и глубоком понимании теории, можно создавать очень эффективные и надежные системы защиты информации.

Ключевым моментом является тщательная проверка условий построения, а также умение работать с нестандартными уравнениями. В реальной практике важно использовать готовые библиотеки и алгоритмы, подтвержденные безопасностью и проверкой временем.

Рекомендуемые ресурсы для дальнейшего изучения

- Книги и учебные курсы по теории чисел и криптографии.

- Открытые реализации криптографических библиотек, поддерживающих эллиптические кривые в полях характеристики 2.

Подробнее

| ЛСI Запрос | Область применения | Советы по построению | Формулы | Практики защиты |

|---|---|---|---|---|

| эллиптические кривые характеристики 2 | криптография | выбор параметров a и b | уравнение y² + xy = x³ + ax² + b | методы защиты данных |

| построение расширенного поля GF(2^n) | системы шифрования | проверка на особые точки | использование XOR | криптоустойчивость |