- Эллиптические кривые: Построение и выбор параметров — полный гид по современной криптографии

- Что такое эллиптические кривые и почему они важны в криптографии

- Построение эллиптических кривых: шаг за шагом

- Выбор уравнения и параметров

- Пример построения кривой

- Выбор характеристик поля и параметры‚ влияющие на безопасность

- Таблица сравнения характеристик эллиптических кривых

- Практическое использование эллиптических кривых: создание ключей и протоколы

- Генерация ключей

- Обмен ключами и протокол Диффи-Хеллмана

- Подробнее

Эллиптические кривые: Построение и выбор параметров — полный гид по современной криптографии

В современном мире информационных технологий безопасность данных стала одной из самых актуальных задач․ Мы ежедневно сталкиваемся с необходимостью защищать личную переписку‚ банковские операции‚ корпоративные секреты и многое другое․ Одним из ключевых инструментов в области криптографии являются эллиптические кривые — мощный и элегантный инструмент‚ использующийся в алгоритмах шифрования‚ цифровых подписей и протоколах обмена данными․ В этой статье мы подробно разберем‚ что такое эллиптические кривые‚ как они строятся‚ какие параметры необходимо выбрать и как это влияет на безопасность системы․ Постараемся сделать материал максимально понятным и интересным‚ совершенствуя знания любого‚ кто заинтересован в современном криптографическом оборудовании․

Что такое эллиптические кривые и почему они важны в криптографии

Эллиптические кривые представляют собой особую категорию математических объектов‚ обладающих рядом уникальных свойств‚ которые делают их очень привлекательными для разработки криптографических систем․ В основе лежит понятие кривых‚ заданных уравнениями вида:

| Обозначение | Описание |

|---|---|

| Стоимость | Кривая задается уравнением вида y² = x³ + ax + b‚ где a и b — параметры‚ определяющие конкретную кривую․ |

| Область определения | Точки‚ удовлетворяющие уравнению‚ образуют эллиптическую кривую․ |

| Группа точек | Точки кривой‚ включая специальную точку на бесконечности‚ образуют группу с эффектной операцией сложения․ |

Использование эллиптических кривых в криптографии связано с их математическими свойствами: сложностью задачи дискретного логарифма на эллиптических кривых и высокой эффективностью криптографических алгоритмов при относительно небольших ключах․ Именно поэтому они широко применяются в современных протоколах‚ таких как ECDSA (эллиптическая криптографическая цифровая подпись)‚ ECDH (протокол Диффи-Хеллмана на эллиптических кривых) и других․

Построение эллиптических кривых: шаг за шагом

Выбор уравнения и параметров

Чтобы построить эллиптическую кривую‚ необходимо определить ее параметры a и b‚ входящие в уравнение вида y² = x³ + ax + b․ Для этого используют строгие критерии‚ обеспечивающие безопасность и совместимость․ Основные шаги:

- Определение характеристики поля: выбирается простое число p‚ определяющее мощность поля GF(p)‚ в котором будут производиться вычисления․ Чем больше p‚ тем сложнее взломать систему․

- Подбор параметров a и b: они должны удовлетворять условию‚ что дискриминант D = -16(4a³ + 27b²) не равен нулю‚ что гарантирует отсутствие особых точек․

- Проверка на безопасность: параметры должны соответствовать стандартам‚ чтобы исключить возможности атак типа скимминг или взлома за время‚ меньшее чем предполагаемая безопасность․

Пример построения кривой

Рассмотрим пример‚ в котором выбираем

p = 17‚ что является простым числом‚ а параметры — a = 2‚ b = 2․

| Шаг | Действие и результат |

|---|---|

| 1 | Проверка дискриминанта: D = -16(4 * 2³ + 27 * 2²) mod 17 |

| 2 | Вычисляем: 4 * 8 = 32 ≡ 15 (mod 17)‚ 27 * 4 = 108 ≡ 6 (mod 17) |

| 3 | Подставляем: D = -16(15 + 6) = -16 * 21 ≡ -16 * 4 ≡ 4 (mod 17) |

| 4 | Поскольку D ≠ 0‚ кривая допустима |

Далее можно найти все точки кривой‚ проверяя‚ какие значения x и y удовлетворяют уравнению‚ и строить группу точек․

Выбор характеристик поля и параметры‚ влияющие на безопасность

Одной из важнейших задач при построении эллиптических кривых является правильный подбор характеристик поля․ Именно они определяют уровень защиты криптографической системы․ Ниже представлены основные критерии и рекомендации по выбору:

- Тип поля: наиболее распространены поля GF(p)‚ где p — простое число‚ и поля GF(2^n)‚ используемые в некоторых алгоритмах из-за эффективности при двоичных вычислениях․

- Размер p: для криптографической надежности рекомендуется выбирать p с длиной не менее 256 бит․ Для более высоких уровней защиты — 384 или 521 бит․

- Параметры a и b: должны быть выбраны так‚ чтобы обеспечить достаточно большие группы точек и минимизировать возможность атак․

- Обеспечение отсутствия особенно уязвимых кривых: существует ряд кривых‚ известных как "уязвимые" или "компрометированные"‚ их использование строго запрещено․ В профессиональных системах используют стандартные или проверенные временем параметры․

Таблица сравнения характеристик эллиптических кривых

| Параметр | Рекомендуемое значение | Описание |

|---|---|---|

| Длина p | 256 бит и более | Обеспечивает высокий уровень безопасности |

| Тип поля | GF(p) | Для большинства мобильных и веб-приложений |

| Тип кривой | Классические стандарты (например‚ NIST P-256) | Гарантируют проверенную безопасность и совместимость |

| Число точек на кривой | Минимум 2^128 | Обеспечивает невозможность перебора ключей |

Практическое использование эллиптических кривых: создание ключей и протоколы

На практике эллиптическая кривая — это не только теоретическая конструкция․ В криптографических системах она служит базой для генерации ключей‚ обмена информацией и цифровых подписей․ Рассмотрим основные этапы:

Генерация ключей

Процесс включает выбор базовой точки G (генерирующей точки кривой)‚ которую согласуют участники․ Затем каждый создает приватный ключ — случайное число d‚ и публичный ключ — его образ на кривой:

- Выбор приватного числа d в диапазоне от 1 до n-1‚ где n — порядок кривой․

- Вычисление публичного ключа Q = d * G (операция сложения точек‚ повторяемое сложение)․

Пример:

- Приватный ключ d = 12345

- Публичный ключ Q = 12345 * G

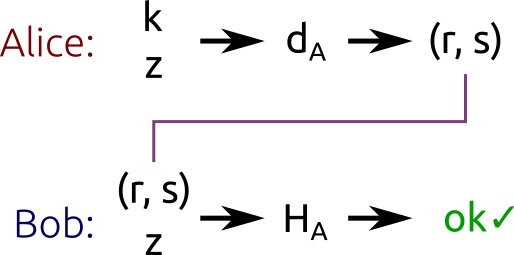

Обмен ключами и протокол Диффи-Хеллмана

При помощи эллиптических кривых можно безопасно согласовать общий секрет‚ не передавая его по открытому каналу:

- Каждый участник выбирает свой приватный ключ и вычисляет соответствующий публичный․

- Обмениваются публичными ключами․

- Каждый из участников использует свой приватный ключ и чужой публичный‚ чтобы получить общий секрет: S = d _свой * Q _собеседника․

В результате оба получают одинаковое значение S‚ которое можно использовать для шифрования данных;

Вопрос: Почему эллиптические кривые считаются более эффективными по сравнению с другими криптографическими алгоритмами‚ например‚ RSA?

Эллиптические кривые предоставляют ту же степень уровня безопасности‚ что и алгоритмы RSA с гораздо меньшими длинами ключей․ Например‚ ключ длиной 256 бит в эллиптической криптографии примерно эквивалентен 3072 битам в RSA․ Это означает‚ что системы на базе эллиптических кривых требуют меньше вычислительных ресурсов‚ что важно для мобильных устройств‚ встроенных систем и протоколов‚ работающих в реальном времени․ Также сложность атак на эллиптические кривые выросла за счет их математической структуры‚ делая их очень привлекательными для разработки быстрых и надежных криптографических решений․

Подробнее

Расширенная информация и ресурсы по эллиптическим кривым

Чтобы углубиться в тему и получить дополнительные сведения‚ предлагаем ознакомиться с следующими источниками и расширенными материалами․

| Построение эллиптических кривых | Параметры и стандарты эллиптических кривых | Анализ безопасности эллиптических кривых | Эллиптическая криптография в реальных приложениях | Стандарты и рекомендации NIST |

| Обзор протоколов на базе эллиптических кривых | История развития эллиптических кривых | Преимущества эллиптических кривых | Методы выбора параметров | Криптоаналитика и уязвимости |

| Глобальные стандарты безопасности | Практическое применение эллиптических кривых | Инструменты для генерации кривых | Последние исследования и публикации | Обучающие курсы по эллиптической криптографии |