- Эллиптические кривые над конечными полями: секреты современного криптографического мира

- Что такое эллиптические кривые и зачем они нужны?

- История появления и развитие эллиптических кривых в криптографии

- Математическая основа эллиптических кривых

- Уравнение эллиптической кривой

- Групповая структура

- Работа эллиптических кривых над конечными полями

- Конечные поля и их свойства

- Ключи и операции

- Криптографические протоколы на основе эллиптических кривых

- Преимущества эллиптической криптографии

- Практические применения эллиптических кривых

- Мобильная безопасность

- Интернет вещей и встроенные системы

- Электронная коммерция и банковские системы

- Проблемы и перспективы развития

- Ключевые направления исследований

Эллиптические кривые над конечными полями: секреты современного криптографического мира

Современные технологии все больше зависят от надежных методов защиты информации. Одним из наиболее перспективных и активно используемых направлений в криптографии стали эллиптические кривые над конечными полями. Они лежат в основе современных протоколов, обеспечивающих безопасность данных, от электронной почты до банковских операций. В этой статье мы подробно расскажем о том, что же такое эллиптические кривые, как они работают, и почему именно они занимают ключевое место в мире цифровой безопасности.

Что такое эллиптические кривые и зачем они нужны?

Эллиптические кривые, это геометрические фигуры, уравнение которых задает особую структуру, используемую в математике и криптографии. В отличие от более простых криптосистем, таких как RSA, эллиптические криптографические схемы основаны на свойствах групп точек эллиптической кривой.

Когда мы говорим о кривых над конечными полями, речь идет о специальных математических объектах, определенных в конечных алгебраических структурах. Это означает, что все вычисления осуществляются по модулю некоторого простого числа, что обеспечивает отличную безопасность и эффективность.

В чем заключается основное преимущество эллиптических кривых для криптографических задач?

Они позволяют достигать высокой степени безопасности при значительно меньших длинах ключей по сравнению с классическими методами, что делает их особенно привлекательными для мобильных и встраиваемых устройств;

История появления и развитие эллиптических кривых в криптографии

Изначально идея использовать эллиптические кривые возникла в чистой математике еще в середине прошлого века. Однако их практическое применение в криптографии началось лишь в конце 20 века. В 1985 году было предложено использовать эллиптические кривые для криптографических целей, и с тех пор область активно развивается.

Одним из важнейших событий стал стандарт разработанный американским National Institute of Standards and Technology (NIST), который закрепил основные параметры и рекомендации по использованию эллиптических кривых. Сегодня их используют во всем мире для защиты информации, обмена ключами и цифровых подписей.

Математическая основа эллиптических кривых

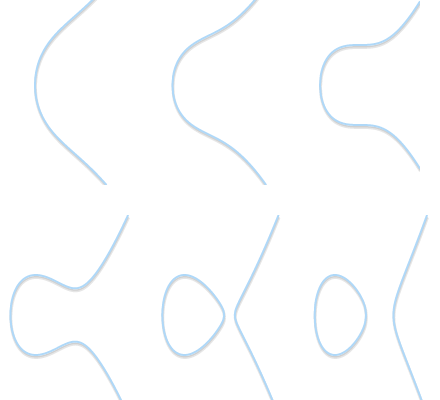

Уравнение эллиптической кривой

Общий вид уравнения эллиптической кривой в поле с характеристикой не равной 2 или 3 имеет вид:

| Уравнение | Описание |

|---|---|

| y² = x³ + ax + b | здесь a и b — параметры, выбранные так, чтобы кривая была ненастоящей кривой (без сингуллярных точек) |

Параметры a и b выбираются так, чтобы дискриминант был ненулевым:

| Условие | Значение |

|---|---|

| Discriminant D ≠ 0 | гарантирует отсутствие сингуллярных точек, обеспечивая гладкую кривую |

Групповая структура

Важная особенность эллиптических кривых заключается в том, что точки на кривой вместе с точкой бесконечности образуют группу с особенными свойствами. Операция сложения двух точек задает весьма удобную и надежную механику для криптографии.

Работа эллиптических кривых над конечными полями

Когда эллиптическая кривая определена над конечным полем GF(p) (поле простого порядка p), то все вычисления ведутся по модулю p. Такой подход обеспечивает сложность задачи за счет дискретной логарифмической проблемы, которая считается очень трудной для злоумышленников.

Конечные поля и их свойства

Конечные поля — это структуры, в которых число элементов конечное. Самый распространенный тип, это поля вида GF(p), где p — простое число.

Основные свойства:

- Размер поля — простое число или степень простого числа.

- Операции сложения, умножения, деления — по модулю p или по модулю расширенного поля.

- Использование расширенных полей, например GF(p^n), позволяет усложнить задачу и повысить безопасность.

Ключи и операции

В криптографических схемах на эллиптических кривых используются два основных элемента:

- Публичный ключ, точка на кривой, полученная в результате умножения базовой точки на секретный множеитель.

- Секретный ключ — случайное число, участвующее в операции умножения точки на скаляр.

Основная операция — умножение точки на скаляр. Она включает многократное сложение точки и является основной для таких протоколов, как Диффи-Хеллмана и цифровые подписи эллиптических кривых.

Криптографические протоколы на основе эллиптических кривых

Эллиптическая криптография широко применима в различных протоколах и системах безопасности:

- ECDSA — эллиптическая цифровая подпись; обеспечивает аутентификацию и целостность данных.

- ECDH — протокол Диффи-Хеллмана на эллиптических кривых для обмена ключами.

- ECIES, схема шифрования с эллиптическими кривыми для обеспечения конфиденциальности.

Преимущества эллиптической криптографии

| Параметр | Преимущество |

|---|---|

| Длина ключа | Меньше, чем у RSA при той же безопасности |

| Разгон в вычислительной скорости | Более быстрая обработка за счет меньших операций |

| Использование ресурсов | Меньшие требования к памяти и энергоэффективность |

Зачем использовать эллиптические кривые вместо классических алгоритмов?

Их основные преимущества включают меньшие размеры ключей, более высокую скорость работы и меньшие требования к ресурсам, что особенно важно для мобильных устройств и интернета вещей.

Практические применения эллиптических кривых

Мобильная безопасность

Современные смартфоны и гаджеты используют эллиптическую криптографию для защиты личных данных, транзакций и безопасного обмена сообщениями. Маленький размер ключей позволяет реализовать криптографические алгоритмы даже на небольших устройствах с ограниченными ресурсами.

Интернет вещей и встроенные системы

Для устройств с низкой мощностью и ограниченной памятью, например, умных датчиков и носимых устройств, эллиптическая криптография становится оптимальным решением, обеспечивая безопасность без существенных затрат ресурсов.

Электронная коммерция и банковские системы

Безопасность платежных систем, цифровых подписей и аутентификации клиентов практически невозможна без использования эллиптических криптографических методов.

Проблемы и перспективы развития

Несмотря на все преимущества, развитие эллиптических кривых сталкивается с рядом вызовов, таких как уязвимости в реализации или появление квантовых компьютеров, способных существенно ускорить анализ криптографических задач. Однако ученые и инженеры уже работают над созданием квантоустойчивых аналогов и новых методов повышения безопасности.

Ключевые направления исследований

- Разработка новых параметров и расширений кривых для повышения устойчивости.

- Интеграция эллиптических криптографических схем в стандарты интернета и мобильных устройств.

- Создание квантоустойчивых алгоритмов, базирующихся на эллиптических кривых.

Эллиптические кривые над конечными полями — это уникальный инструмент современной криптографии, которым уже сегодня защищены миллиарды транзакций и данных. Их математическая основа, высокая эффективность и гибкость позволяют создавать надежные системы безопасности как для мобильных устройств, так и для глобальных интернет-сервисов. В будущем развитие этой области, без сомнения, продолжит радикально менять наш цифровой мир, делая его еще более безопасным и защищенным.

Подробнее

| эллиптические кривые криптография | протоколы эллиптических кривых | вычисление эллиптических кривых | безопасность эллиптических кривых | конечные поля в криптографии |

| использование эллиптических кривых | преимущества эллиптических кривых | исследования эллиптических кривых | криптографические алгоритмы | эллиптические кривые стандарты |

| квантовая криптография | поддержка эллиптических кривых | безопасность мобильных устройств | проблемы эллиптических кривых | будущее эллиптических кривых |