- Эллиптические кривые: Криптоанализ с помощью атак на рандомизацию — ключ к пониманию современных угроз безопасности

- Что такое эллиптические кривые и почему они важны в криптографии?

- Почему эллиптические кривые считаются более безопасными при меньшем размере ключа?

- Операции на эллиптических кривых: основы и практические аспекты

- Практическое применение операций

- Атаки на рандомизацию эллиптических криптосистем

- Что такое атаки на рандомизацию и как они связаны с криптографией?

- Механизм атак на рандомизацию

- Примеры атак

- Защита от атак на рандомизацию и современные методы борьбы

- Наиболее актуальные направления исследования и развития

- Вопрос: как понять, что моя система подвержена атакам на рандомизацию и что делать в первую очередь?

- Дополнительные материалы и вопросы по теме

Эллиптические кривые: Криптоанализ с помощью атак на рандомизацию — ключ к пониманию современных угроз безопасности

В современном мире, где безопасность цифровых данных становится все более критичной, криптография играет центральную роль в защите наших информации․ Среди различных методов шифрования особое место занимает криптография на основе эллиптических кривых, которая обеспечивает высокий уровень безопасности при сравнительно небольших ключах․ Но какое настоящее лицо скрывается за этой технологией и каким образом злоумышленники могут использовать атаки на рандомизацию для криптоанализа? В этой статье мы погрузимся в сложный, но крайне увлекательный мир эллиптических кривых и подробно разберем механизмы атак, которые могут поставить под угрозу надежность современных криптосистем․

Что такое эллиптические кривые и почему они важны в криптографии?

Эллиптические кривые — это математические объекты, определяемые уравнения вида y2 = x3 + ax + b над конечными полями․ Благодаря своим уникальным свойствам, они позволяют создавать устойчивые к взлому криптографические схемы․ Основной аспект их использования — это трудность решения таких уравнений, что обеспечивает безопасность шифрования․ В отличие от RSA, где в основе лежит факторизация больших чисел, эллиптические кривые предоставляют аналогичную безопасность с меньшими размерами ключей, что делает их популярным выбором для мобильных устройств, смарт-карт и IoT․

Почему эллиптические кривые считаются более безопасными при меньшем размере ключа?

Потому что сложность задачи дискретного логарифма на эллиптических кривых (ECDLP) значительно выше, чем задачи факторизации больших чисел, и на сегодняшний день не существует эффективных алгоритмов для её решения․ Это позволяет использовать меньшие по размеру ключи без потери уровня безопасности, что делает эллиптическую криптографию привлекательной для разнообразных систем․

Операции на эллиптических кривых: основы и практические аспекты

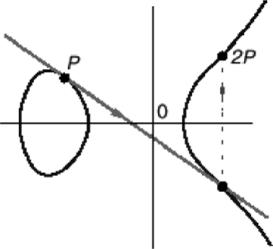

Работа с эллиптическими кривыми включает в себя несколько базовых операций, таких как сложение точек, удвоение и умножение точки на число․ Эти операции в рамках кривой обеспечивают создание криптографических ключей и зашифрованных сообщений․ Умение выполнять эти операции с высокой точностью и эффективностью — залог успешного применения эллиптических криптографических схем․

| Операция | Описание | Пример |

|---|---|---|

| Сложение точек | Комбинирование двух точек на кривой для получения новой точки․ | Для точек P и Q — результат R = P + Q․ |

| Удвоение точки | Особый случай сложения — умножение точки на 2, что эквивалентно сложению с самой собой․ | 2P — удвоение точки P․ |

| Кратное сложение (умножение) | Процесс получения точки kP путём многократного сложения․ | Операция k * P — умножение точки P на число k․ |

Практическое применение операций

Вышеописанные операции являются фундаментом для реализации протоколов обмена ключами, цифровых подписей и других криптографических инструментов․ Например, алгоритм Диффи-Хеллмана на эллиптических кривых использует умножение точки для безопасного обмена ключами между сторонами․

Атаки на рандомизацию эллиптических криптосистем

Несмотря на высокую стойкость эллиптических криптографических схем, их безопасность не является абсолютной․ Одним из методов, используемых злоумышленниками, являются атаки на рандомизацию․ Эти атаки направлены на выявление слабых связей и зависимостей в генерации случайных чисел, используемых при создании ключей и подписи․ В результате таких атак возможна компрометация ключей, взлом системы и раскрытие конфиденциальной информации․

Что такое атаки на рандомизацию и как они связаны с криптографией?

Атаки на рандомизацию — это методы воздействия на процессы генерации случайных чисел, которые могут раскрыть секретные параметры или предсказать будущие значения․ В криптографии такие атаки опасны потому, что многие схемы, включая эллиптические, используют генерацию случайных чисел для создания ключей, подписей или параметров протокола․ Уязвимости в рандомизации могут привести к успешному взлому и потере безопасности системы․

Механизм атак на рандомизацию

Основная идея атак — использование слабых или предсказуемых генераторов случайных чисел, что позволяет злоумышленнику просчитать или даже воссоздать секретные параметры системы․ Особенно опасны ситуации, когда генерация случайных чисел зависит от уязвимых источников энтропии, например, из-за недостаточной температуры, времени запуска или программных ошибок․ В результате атаки злоумышленники получают возможность создавать поддельные подписи, дешифровать сообщения или массово взломать криптографические схемы․

Примеры атак

- Атака с использованием временных меток: злоумышленники анализируют зависимость ключей от времени генерации․

- Атака на генераторы энтропии: выявление предсказуемых последовательностей в источниках случайных чисел;

- Атаки сторонних каналов: сбор данных о времени выполнения или энергопотреблении для восстановления случайных параметров․

Защита от атак на рандомизацию и современные методы борьбы

Создание устойчивых криптографических систем требует постоянного совершенствования методов защиты․ Для предотвращения атак на рандомизацию важно использовать проверенные источники энтропии, применять криптографически стойкие генераторы случайных чисел и внедрять протоколы, которые минимизируют воздействие уязвимых элементов․ Важную роль играет и аудит исходных кодов, а также регулярное обновление программных библиотек и алгоритмов․

| Метод защиты | Описание | Пример использования |

|---|---|---|

| Использование криптографически стойких генераторов | Создание источников случайных чисел, устойчивых к предсказанию и воздействию․ | Генераторы на основе внутреннего физического шумы․ |

| Аудит и тестирование источников энтропии | Проверка надежности генераторов перед использованием․ | Использование тестов статистической случайности․ |

| Обновление криптографических библиотек | Использование последних версий программных средств с исправленными уязвимостями․ | Обновление OpenSSL, LibreSSL, NaCl и др․ |

Наиболее актуальные направления исследования и развития

Современные ученые и инженеры активно ищут решения для повышения устойчивости эллиптической криптографии against сложных атак․ В частности, разрабатываются новые стандарты и протоколы, усовершенствованные алгоритмы генерации случайных чисел, а также методы обнаружения слабых мест еще на ранних этапах эксплуатации системы․ Развитая криптография на эллиптических кривых продолжает оставаться одним из наиболее перспективных направлений в области защиты информации․

В мире цифровых технологий крайне важно понимать принципы, лежащие в основе современных криптографических систем, и быть в курсе потенциальных угроз․ Атаки на рандомизацию показывают, что даже надежные модели могут иметь уязвимости, связанные с генерацией случайных чисел и параметров․ Поэтому каждому пользователю и разработчику важно соблюдать правила безопасной работы с криптографическими инструментами, следить за обновлениями и использовать проверенные источники энтропии․ Только так можно обеспечить надежную защиту своих данных против сложных и изощренных атак․

Вопрос: как понять, что моя система подвержена атакам на рандомизацию и что делать в первую очередь?

Ответ: Самое важное — это убедиться, что используемые источники случайных чисел являються криптографически стойкими и проходят стандартные тесты независимости и случайности․ В случае сомнений рекомендуется обратиться к разработчикам используемых библиотек, обновить программное обеспечение до последних версий и использовать проверенные методы генерации энтропии․ Также важно следить за аутентификацией источников случайных данных, избегая слабых или предсказуемых генераторов․

Дополнительные материалы и вопросы по теме

Подробнее

| № | ЛСИ запрос | Область применения | Ключевые слова | Дополнительные ресурсы |

|---|---|---|---|---|

| 1 | Криптография эллиптических кривых | Общие знания, протоколы, безопасность | elliptic curve cryptography, безопасность, алгоритмы | https://crypto-example․com/elliptic-curve |

| 2 | Атаки на рандомизацию в криптосистемах | Уязвимости, защита, тестирование | атаки, генератор случайных чисел, уязвимости | https://security-blog․com/randomization-attacks |

| 3 | Электронная подпись эллиптических кривых | Подписи, аутентификация | ECDSA, эллиптическая подпись, криптографические протоколы | https://cryptoprotocols․com/ecc-signature |

| 4 | Защита источников энтропии | Безопасность генераторов, RNG | энтропия, стойкие генераторы, криптографическая безопасность | https://cybersecurity․com/entropy-protection |

| 5 | Современные стандарты эллиптических кривых | Стандартизация, протоколы | ECDSA, Curve25519, стандарты безопасности | https://nist․gov/curve25519 |