- Эллиптические кривые: Атаки на поля Галуа – что нужно знать современному криптографу

- Что такое поля Галуа и зачем они нужны в криптографии?

- Ключевое назначение полей Галуа

- Типичные атаки на эллиптические кривые, связанные с полями Галуа

- Атака по занижению характеристики поля

- Линейные атаки на структуры полей Галуа

- Методы защиты от атак на поля Галуа в эллиптических кривых

- Выбор параметров и характеристик поля

- Реализация и проверка безопасности

- Примеры наиболее известных атак и их особенности

- Обзор современных исследований и перспективы развития

Эллиптические кривые: Атаки на поля Галуа – что нужно знать современному криптографу

Когда мы говорим о современных методах криптографической защиты информации, невозможно обойти стороной эллиптические кривые․ Этот математический инструмент стал фундаментом для создания компактных и очень стойких алгоритмов шифрования, цифровых подписей и протоколов аутентификации․ Однако, как и любой мощный инструмент, эллиптические кривые подвержены определенным атакам, о которых не всегда известно широкой аудитории․ Особенно важной темой для специалистов является изучение атак, основанных на свойствах полей Галуа, ведь такие методы могут существенно влиять на устойчивость систем, построенных на эллиптических кривых․

Что такое поля Галуа и зачем они нужны в криптографии?

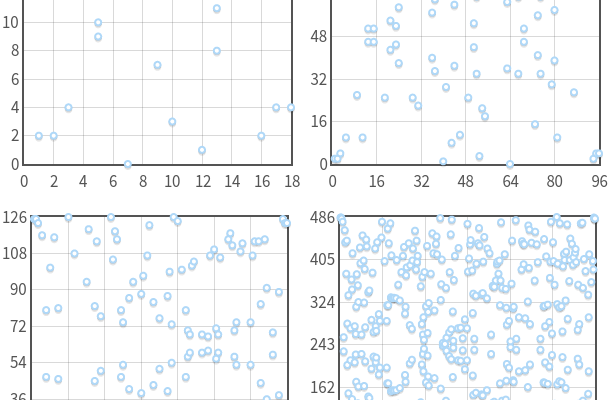

Прежде чем углубляться в конкретику атак, связанных с полями Галуа, давайте вспомним основные понятия․ Поле Галуа — это конечное поле, которое обеспечивает структуру для изучения алгебраических свойств элементов и операций над ними․ В криптографии широкое распространение получили поля вида GF(p), где p — простое число, и GF(p^n), где n — натуральное число․ Эти поля позволяют задавать математическую основу для эллиптических кривых, определения их точек и операций над ними․

Эти поля характеризуются наличием конечного числа элементов и свойствами, которые делают их чрезвычайно удобными для построения безопасных алгоритмов․ В частности, они позволяют реализовать эффективные операции сложения и умножения, что важно для обработки больших чисел в криптографических задачах․

Ключевое назначение полей Галуа

- Обеспечение сложности: алгоритмы на эллиптических кривых основаны на трудности решения задач дискретного логарифма в этих полях․

- Разработка криптографических протоколов: например, алгоритма Диффи-Хеллмана и цифровых подписей ECC․

- Создание устойчивых и компактных ключей: за счет использования меньших по длине ключей по сравнению с RSA, при аналогичной надежности․

Типичные атаки на эллиптические кривые, связанные с полями Галуа

Несмотря на высокую стойкость ECC, существуют несколько категорий атак, которые используют особенности полей Галуа․ Среди них выделяют методы, основанные на свойствах конечных полей, алгоритмы вычислительной сложности и уязвимости, связанные с неправильной реализацией․

Атака по занижению характеристики поля

Зачастую атакующие используют уязвимость, возникающую при неправильной выборке характеристик поля GF(p) или GF(p^n)․ Если поле выбрано с низким значением p, то это может снизить криптостойкость системы․ Поэтому важно избегать малых характеристик и тщательно подбирать параметры․

Линейные атаки на структуры полей Галуа

Поскольку операции в конечных полях можно представить в виде матриц, злоумышленники используют линейные преобразования для поиска уязвимых точек или дешифровки сообщений․ Атаки этого типа сводятся к решению систем линейных уравнений, что при должной подготовке вполне реально для больших полей в случае неправильных настроек․

Методы защиты от атак на поля Галуа в эллиптических кривых

Чтобы обезопасить системы, основанные на эллиптических кривых, необходимо учитывать возможные уязвимости и применить соответствующие меры․ Ниже приведены основные принципы защиты и практики, которые помогают минимизировать риски․

Выбор параметров и характеристик поля

- Используйте большие простые числа p при работе с GF(p), например, p > 2^{256}․

- Проводите тщательный анализ характеристик поля, избегая полей с низкими характеристиками или структурой, которая может облегчить атакующие расчеты․

- Выбирайте правильные параметры эллиптических кривых, сертифицированных международными стандартами․

Реализация и проверка безопасности

- Используйте проверенные библиотеки и реализации, прошедшие аудиты на наличие уязвимостей․

- Обеспечьте защиту от побочных каналов, таких как утечки по времени, электромагнитные излучения и т․п․

- Регулярно обновляйте программное обеспечение и проводите тесты на проникновение․

Примеры наиболее известных атак и их особенности

| Название атаки | Краткое описание | Цель атаки | Последствия |

|---|---|---|---|

| Pollard’s rho | Наиболее популярный алгоритм для поиска дискретного логарифма в эллиптических кривых․ | Расчет приватного ключа | Может привести к компрометации системы, если параметры выбраны неправильно․ |

| Weak curve attacks | Анализ уязвимых кривых с особенными свойствами поля․ | Обнаружение слабых кривых для атак | Возможность дешифровки за счет использования специальных свойств кривых․ |

| Side-channel attacks | Атаки через по утекшую информацию из физических характеристик выполнения алгоритма․ | Получить приватный ключ | Может разрушить безопасность без знания математических свойств кривых․ |

Обзор современных исследований и перспективы развития

На сегодняшний день криптографический мир активно исследует возможности противостоять атакам на эллиптические кривые, основанные на свойствах полей Галуа․ Новые алгоритмы и модели защищенности разрабатываются для повышения устойчивости систем перед лицом наиболее сложных угроз․

Важным направлением является создание новых типов эллиптических кривых, которые имеют повышенную стойкость, а также изучение методов постквантовой криптографии, поскольку уже сегодня понятно, что классические методы могут потерять свою актуальность в будущем․ Исследования в области полей Галуа позволяют создавать более безопасные протоколы и избегать уязвимостей, известных уже сегодня․

Понимание атак, основанных на свойствах полей Галуа, — это ключ к созданию безопасных криптографических систем․ Необходимо тщательно подбирать параметры, использовать проверенные реализации, регулярно проводить аудит и следить за новыми тенденциями в области криптоанализa․ Только так можно обеспечить надежную защиту данных и предотвратить возможные утечки через уязвимости в математической структуре․

Вопрос: Почему атаки на поля Галуа так важны для понимания безопасности эллиптических кривых в современной криптографии?

Ответ: Потому что свойства конечных полей существенно влияют на реализуемую безопасность систем на базе эллиптических кривых․ Знание методов атак, основанных на характеристиках этих полей, помогает разработчикам понять слабые места в протоколах, выбрать правильные параметры и внедрять эффективные меры защиты․ Без этого понимания невозможно создать по-настоящему устойчивую криптографическую инфраструктуру․

Подробнее

| Атака дискретного логарифма | Атака Pollard’s rho | Анализ уязвимых кривых | Побочные каналы | Атаки на параметры поля |

| Атака дискретного логарифма в эллиптических кривых | Метод Pollard’s rho | Выбор безопасных кривых | Защита от побочных каналов | Характеристики поля Галуа |