- Эллиптические кривые: Атаки на эллиптические кривые (ECDLP), углубленный разбор и защитные стратегии

- Что такое эллиптические кривые и почему они важны в криптографии?

- Что такое задача дискретного логарифма на эллиптической кривой (ECDLP)?

- Почему проблема ECDLP считается трудной?

- Атаки на эллиптические кривые: основные виды и методы

- Атака по методу Baby-step Giant-step

- Pollard’s Rho (Рош) алгоритм

- Латеральные атаки и использование уязвимостей реализации

- Защиты и меры против атак на ECDLP

- Будущее защиты эллиптических кривых и перспективы исследований

- Вопрос:

- Ответ:

Эллиптические кривые: Атаки на эллиптические кривые (ECDLP), углубленный разбор и защитные стратегии

В современном мире криптографии эллиптические кривые занимают центральное место, обеспечивая высокий уровень безопасности при относительно малых ключах․ Однако каждая технология сталкивается с рядом угроз и уязвимостей, и эллиптические кривые не исключение․ В этой статье мы погрузимся в тему атак на проблему дискретного логарифма эллиптической кривой (ECDLP), разберем, какие методы злоумышленники используют для взлома систем, и научимся защищать свои данные․ Мы расскажем о самой природе уязвимости, о текущих подходах к ее преодолению и постепенно поднимемся к стратегиям защиты, которые позволяют минимизировать риски․

Что такое эллиптические кривые и почему они важны в криптографии?

Эллиптическая кривая — это графическая фигура, задаваемая уравнением вида y2 = x3 + ax + b в конечных полях․ Такие кривые обладают интересными алгебраическими свойствами, которые делают их особенно подходящими для построения вопроса о дискретном логарифме и криптоалгоритмах․ В отличие от RSA, где безопасность основана на факторизации чисел, эллиптические кривые используют проблему дискретного логарифма на кривой, что значительно усложняет взлом․

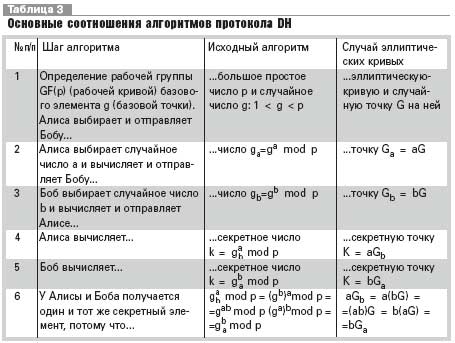

На практике криптографические протоколы эффективности часто связаны с использованием эллиптических кривых — например, в алгоритмах ECDSA (эллиптическая дуговая цифровая подпись), ECDH (эллиптическое диффи–хафелдовое согласование ключей) и других․ Эти методы отличаются меньшими размерами ключей, что важно для мобильных устройств, Интернета вещей и систем с ограниченными ресурсами․

Что такое задача дискретного логарифма на эллиптической кривой (ECDLP)?

Задача дискретного логарифма эллиптической кривой (ECDLP) — это центральное понятие в эллиптической криптографии․ Она формулируется следующим образом: для заданной точки P на кривой и точки Q на той же кривой, найти такой целое число k, что Q = kP․ Тогда число k — это дискретный логарифм точки Q по основанию P․

Проблема в том, что, хотя найти Q при известном k легко (множество операций сложения точек на кривой), обратное — найти k при заданных P и Q — чрезвычайно сложно․ Именно эта сложность делает эллиптические ключи безопасными, если не существуют уязвимости․

Почему проблема ECDLP считается трудной?

На первый взгляд, задача кажется простой, однако с развитием вычислительной техники и появлением новых алгоритмов её решение становится все более невозможным за разумное время․ В чем же причина?

- Классическая дискретная логарифмическая проблема в группах природы имеет сложность, растущую экспоненциально или полиномиально․

- На эллиптических кривых использование методов, подобных полиномиальному решению, недопустимо․ Для соответствующих групп отсутствуют эффективные алгоритмы, заменяющие алгоритмы факторизации и дискретного логарифма в дискретных группах чисел․

- Конкретные атаки требуют огромных вычислительных ресурсов, а графические процессоры и кластерные системы пока не способны решить проблему за приемлемое время при использовании достаточно больших параметров․

Атаки на эллиптические кривые: основные виды и методы

Несмотря на сложность задачи ECDLP, злоумышленники практикуют различные виды атак, чтобы восстановить приватный ключ или скомпрометировать систему․ Ниже перечислим основные типы атак, с которыми сталкиваются криптографические разработчики․

Атака по методу Baby-step Giant-step

Этот метод, классический алгоритм для решения дискретных логарифмов, который был предложен Шенк В новымна․ Он использует идею перебора в двух направлениях и требует около 2n/2 операций и памяти․ В случае эллиптических кривых эта атака применима, если размер ключа относительно небольшой․ Поэтому для обеспечения надежности используют большие параметры․

Pollard’s Rho (Рош) алгоритм

Этот вероятностный алгоритм работает за среднее время, пропорциональное корню из размера группы․ Он менее ресурсоемкий в памяти, чем Baby-step Giant-step, и широко применяется для решения ECDLP в практических целях․ Однако его эффективность все равно ограничивается размерами кривых, придерживаясь теоретических рамок․

Латеральные атаки и использование уязвимостей реализации

Иногда риск атак не связан с самой математической сложностью задачи, а с уязвимостями в реализации криптосистемы․ Например, атаки по сторонним каналам, такие как анализ временных задержек, электромагнитных излучений или ошибок в программном обеспечении, позволяют злоумышленникам получить секретные параметры․

Защиты и меры против атак на ECDLP

Зная о потенциальных угрозах, важно принимать меры для минимизации рисков взлома․ Ниже представлены стратегические направления защиты․

| Меры защиты | Описание |

|---|---|

| Использование больших кривых | Выбор параметров, превышающих 256 бит, снижает риск атак методом перебора или Pollard’s Rho․ |

| Использование проверенных кривых | Используйте стандартизированные и проверенные кривые, например, NIST, brainpool, Curve25519 и др․ |

| Защита реализации | Реализуйте алгоритмы тайм- и электромагнитозащиты, а также избегайте сайд-канальных утечек․ |

| Использование протоколов с дополнительными уровнями безопасности | Обеспечьте многоступенчатую аутентификацию и протоколы, снижающие возможность проведения атак на приватность․ |

| Обновление и патчинг систем | Регулярно обновляйте программное обеспечение, чтобы исправлять известные уязвимости и поддерживать уровень безопасности․ |

Будущее защиты эллиптических кривых и перспективы исследований

Разработка новых криптографических алгоритмов и методов, а также усовершенствование существующих, позволяют держать защиту в актуальном состоянии․ В последние годы большое внимание уделяется появлению квантовых вычислений, которые потенциально грозят взломам всех существующих схем, в т․ч․ и эллиптических․ Поэтому ученые активно исследуют постквантовые алгоритмы, совместимые с системами на базе эллиптических кривых или альтернативных подходов․

Очевидно, что для обеспечения долгосрочной безопасности необходим постоянный мониторинг новых методов атак и адаптивная стратегия защиты; В этой области ведутся интенсивные исследования, направленные на построение систем, устойчивых к новым видам угроз, и развитие стандартов, позволяющих минимизировать риски․

Вопрос:

Можно ли полностью устранить риск атак на ECDLP или необходимо постоянно обновлять методы защиты?

Ответ:

На сегодняшний день полностью устранить риск атак на задачу дискретного логарифма эллиптической кривой невозможно, поскольку теоретически существует возможность появления новых алгоритмов или вычислительных методов, способных решить задачу․ Поэтому в криптографии важно не надеяться на абсолютную безопасность, а использовать комплексные меры защиты, регулярно обновлять параметры и соблюдать стандарты․ Постоянный мониторинг, внедрение новых алгоритмов и развитие технологий обеспечения устойчивости являются ключевыми элементами современной криптографической практики․

Подробнее

| криптография на эллиптических кривых | защита эллиптических кривых | атаки на ECDLP | методы взлома эллиптических кривых | постквантовая криптография |

| эллиптические кривые стандарты | шифрование эллиптическими кривыми | алгоритмы защиты эллиптических кривых | риски и уязвимости эллиптических кривых | квантовые угрозы в криптографии |

| безопасность в криптографии эллиптических кривых | алгоритмы постквантовой защиты | размер ключей эллиптических кривых | стандартизация эллиптических кривых | развитие криптографических методов |

| аналитика атак на эллиптические кривые | сторонние атаки и защита | секретные ключи эллиптических кривых | большие параметры эллиптических кривых | обновление протоколов безопасности |