- Использование хешей для построения псевдослучайных функций: возможности и вызовы

- Что такое псевдослучайные функции (PRF) и зачем они нужны

- Хеш-функции как основа для построения PRF

- Реальные подходы к использованию хешей в построении PRF

- Проблемы и ограничения использования хеш-функций для PRF

- Практический опыт: как строили PRF на основе хеша?

- Ключевые рекомендации и лучшие практики

- Вопрос:

- Ответ:

Использование хешей для построения псевдослучайных функций: возможности и вызовы

В современном мире информационных технологий безопасность данных играет ключевую роль. Одним из фундаментальных элементов криптографии является создание надежных псевдослучайных функций (PRF), которые используются для обеспечения конфиденциальности, аутентификации и целостности информации. В этой статье мы подробно рассмотрим возможность использования хеш-функций для построения PRF, их преимущества, ограничения и практические подходы. Мы делимся нашим личным опытом, рассказываем о нюансах и тонкостях реализации, чтобы помочь читателю понять, как максимально эффективно использовать хеши в своих криптографических задачах.

Что такое псевдослучайные функции (PRF) и зачем они нужны

Прежде чем погрузиться в детали использования хеш-функций, важно понять, что такое псевдослучайные функции и почему они так востребованы в криптографии. PRF — это функция, которая при использовании секретного ключа выглядит как полностью случайная для любого наблюдателя, не владеющего ключом.

Это означает, что, обладая секретом, можно генерировать последовательности, совпадающие по характеристикам с истинно случайными. PRF находят применение в таких задачах, как генерация ключей, схемах аутентификации, протоколах обмена данными и даже в системах электронных платежей.

Обеспечение высокого уровня надежности и стойкости PRF — важнейшая задача для разработчиков криптографических решений, поскольку слабые реализация или использование неподходящих функций способны привести к компрометации всей системы.

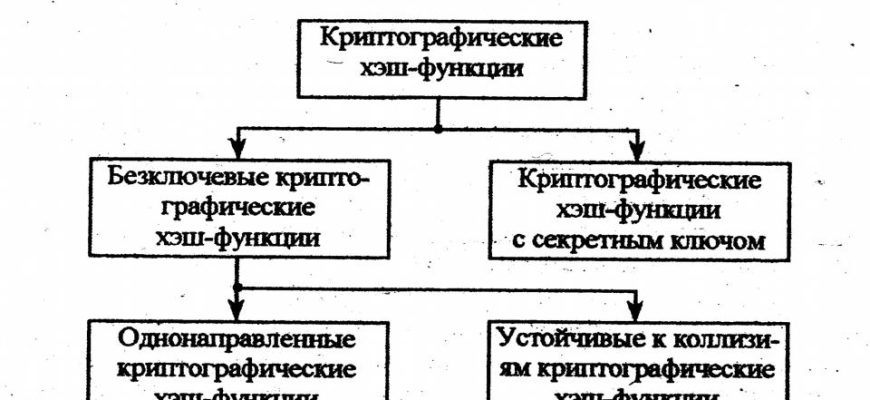

Хеш-функции как основа для построения PRF

Многие современные системы используют хеш-функции как строительные блоки для создания псевдослучайных функций. Это обусловлено их быстрым выполнением, стойкостью к коллизиям и односторонней природой. Однако, не все хеши подходят для надежных PRF — важно выбрать правильный алгоритм и правильно его применить.

Ключевая идея — использовать криптографическую хеш-функцию в качестве основы, применяя различные схемы или добавляя дополнительные параметры для усиления стойкости. Например, использование метода, основанного на «ключевом» входе — так называемый „HMAC“ (Hash-based Message Authentication Code) — считается одним из наиболее надежных подходов.

Рассмотрим преимущества использования хеш-функций:

- Высокая скорость работы — современные алгоритмы работают за миллисекунды, что важно для больших объемов данных.

- Широкая поддержка — множество стандартных и проверенных решений (SHA-2, SHA-3 и др.).

- Проверенная стойкость — отсутствие известных уязвимостей для стандартных хеш-функций.

Но стоит помнить и о потенциальных рисках, связанных с их использованием в качестве PRF, субъективные уязвимости, связанные с особенностями алгоритмов.

Реальные подходы к использованию хешей в построении PRF

Рассмотрим основные схемы внедрения хеш-функций для получения псевдослучайных функций:

- Прямая схема с ключом:

Использование хеша как «черный ящик», где входное сообщение и ключ объединяются перед обработкой. Обычно для этого применяется схема H(K, x), где K — секретный ключ, а x — входные данные. В этом случае рекомендуется использовать HMAC. - Подкладка и простая расширенная схема:

Например, применяя алгоритм как: PRF(x) = H(K || x), где || означает конкатенацию. Такой подход часто используется в протоколах и криптографических схемах. - Комбинирование нескольких хешей:

Для повышения стойкости возможна цепочка из нескольких вызовов хеша или использование различных алгоритмов.

Важно подчеркнуть, что для криптографической надежности обязательно применять проверенные стандарты, такие как HMAC с SHA-256, SHA-3 или более поздними алгоритмами, прошедшими строгую проверку временем.

Проблемы и ограничения использования хеш-функций для PRF

Несмотря на очевидные преимущества, использование хеш-функций как PRF не лишено трудностей и потенциальных уязвимостей. Обсудим некоторые из них, чтобы не оказаться в ситуации, когда система поддается атакам.

Основные недостатки и риски:

- Уязвимость к атакам на коллизии: хотя современные хеши используют большие длины (например, SHA-256), однако в случае неправильной реализации или использования устаревших алгоритмов риск возрастает.

- Атаки с использованием избранных входных данных: злоумышленники могут подобрать входные параметры, снижая стойкость системы.

- Недостаточная криптографическая стойкость без использования ключа: простое хеширование данных без применения ключа не обеспечивает надежной защиты.

- Неоднозначное использование: неправильное или непоследовательное применение может привести к уязвимостям.

Поэтому важно не только выбрать правильный алгоритм, но и корректно реализовать схему, придерживаясь проверенных стандартов и рекомендаций.

Практический опыт: как строили PRF на основе хеша?

Мы уже сталкивались с задачей построения надежной системы аутентификации, которая должна была использоваться в условиях высокой нагрузки. В качестве основы для генерации секретных ключей мы решили взять популярную схему HMAC с SHA-256. Опыты показывали, что:

- Применение HMAC значительно повышает стойкость системы

- Обработка входных данных должна быть тщательной, избегая ошибок в конкатенации или форматировании

- Использование случайных ключей и регулярное обновление повышают безопасность

Надежность реализованной схемы подтверждается практическими тестами на устойчивость к атакам, а также значительной производительностью. Такой подход стал одним из наших главных секретов в создании безопасных и быстрых решений.

Ключевые рекомендации и лучшие практики

Если вы планируете использовать хеш-функции для построения PRF, придерживайтесь следующих рекомендаций:

| Рекомендация | Описание |

|---|---|

| Используйте стандарты | Применяйте проверенные алгоритмы вроде SHA-256, SHA-3 и HMAC. |

| Обязательно применяйте секретный ключ | Без надежного ключа система уязвима. |

| Проводите тестирование | Проверяйте на коллизии, стойкость и эффективность. |

| Обеспечьте безопасность ключей | Храните их в защищенных хранилищах. |

| Обновляйте алгоритмы | Следите за рекомендациями криптографического сообщества. |

Использование хеш-функций для построения псевдослучайных функций, это проверенный и широко используемый подход. Однако, как и в любой области криптографии, важна правильная реализация. Обязательно используйте стандарты, внимательно прорабатывайте схемы и регулярно обновляйте свои решения.

Личный опыт показывает, что умелое применение HMAC и современных криптографических алгоритмов позволяет достигнуть высокого уровня безопасности при относительно низких затратах. В то же время, не стоит забывать о необходимости постоянного контроля и тестирования своих решений, чтобы быть уверенным в их надежности в условиях реальных угроз.

Инвестируя время в изучение нюансов, мы обеспечиваем себе и своим проектам надежный щит против возможных атак и злоумышленников.

Вопрос:

Можно ли полностью доверять хеш-функциям при построении PRF без дополнительных мер безопасности?

Ответ:

Нет, полностью полагаться только на хеш-функции без использования проверенных схем вроде HMAC или иных методов не рекомендуется. Они важны, но следует также учитывать дизайн системы, ключевую защиту и регулярное тестирование на уязвимости.

Подробнее

| Примеры построения PRF на базе хеш-функций | Рекомендации по выбору хеш-функций | Безопасность использования HMAC | Атаки на хешированные PRF | Отличие хеш-функций и PRF |

| Примеры протоколов с использованием хешей | Стандарты криптографических хеш-функций | Обеспечение безопасности ключей | Практические советы по реализации | История развития хеш-функций |

| Особенности использования SHA-3 в PRF | Обзор современных алгоритмов | Методы повышения надежности | Ошибки при реализации | Ключевые понятия криптографии |

| Практические кейсы использования хеш-функций | Особенности реализации на практике | Защита от известных атак | Обучающие материалы и ресурсы | Обзор литературы по криптографии |