- Хеш-функции: Теоретические требования и криптостойкость — что нужно знать каждому?

- Что такое хеш-функции?

- Ключевые требования к криптостойким хеш-функциям

- Теоретические основы криптостойкости

- Односторонняя стойкость

- Коллизийная стойкость

- Автоагрессия

- Эффективность

- Непредсказуемость

- Практическое применение и стандарты

- Криптостойкость хеш-функций: вызовы и текущие направления развития

- Вопрос к статье и полный ответ

Хеш-функции: Теоретические требования и криптостойкость — что нужно знать каждому?

В мире цифровых технологий безопасность данных — это один из важнейших аспектов жизни каждого пользователя интернета‚ разработчика и специалиста по информационной безопасности. Среди множества инструментов‚ гарантирующих целостность и конфиденциальность информации‚ особое место занимают хеш-функции. Вместе с развитием криптографии они стали неотъемлемой частью таких процессов‚ как цифровая подпись‚ аутентификация‚ создание цифровых отпечатков и блокчейн-технологии.

Что же такое хеш-функции и почему именно к ним предъявляются строгие требования с точки зрения теории и практики безопасности? В этой статье мы постараемся разобраться в основных теоретических и практических аспектах криптостойкости хеш-функций‚ а также раскрыть их роль в современной инфраструктуре безопасности данных.

Что такое хеш-функции?

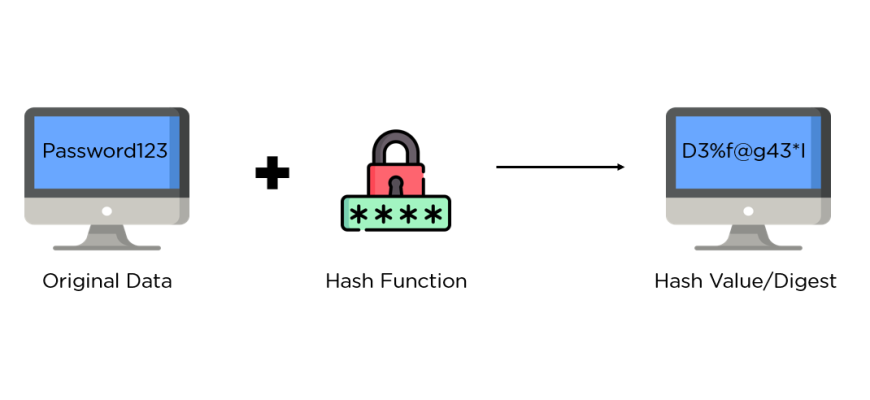

Прежде чем погрузиться в сложные требования и аспекты криптостойкости‚ давайте четко определимся с понятием. Хеш-функция — это односторонняя функция‚ которая преобразует входные данные произвольной длины в выходные данные фиксированной длины‚ называемые хешем или хеш-значением.

Основная идея — обеспечить уникальную и идентифицирующую подпись для данных‚ чтобы по хешу можно было определить‚ изменялись ли входные данные. Важна не только надежность процесса‚ но и то‚ что вычисление хеш-функции должно быть быстрым‚ а восстановление исходных данных — невозможным.

Ключевые требования к криптостойким хеш-функциям

Криптостойкая хеш-функция должна обладать рядом строго определенных свойств. Ниже мы выделим наиболее важные из них:

| Требование | Описание |

|---|---|

| Односторонняя стойкость | Невозможно вычислить исходные данные‚ зная только хеш-значение. То есть‚ процесс обратной инженерии недоступен. |

| Коллизийная стойкость | Практически невозможно найти два различных входных данных‚ дающих одинаковое хеш-значение. Это обеспечивает уникальность отпечатка. |

| Автоагрессия | Похожие входные данные должны давать существенно разные хеши‚ чтобы минимизировать риск преднамеренного нахождения коллизий. |

| Эффективность | Расчет хеш-функции должен быть быстрым и не требовать больших ресурсов‚ что важно для различных систем и устройств. |

| Непредсказуемость | Хеш-значение должно быть максимально случайным и непредсказуемым при своем вычислении. |

Теоретические основы криптостойкости

Рассмотрим подробнее каждое из вышеперечисленных свойств и узнаем‚ зачем они нужны и как достигаются.

Односторонняя стойкость

Это свойство фундаментально важно для защиты данных: если злоумышленник не может восстановить исходную информацию‚ даже зная ее хеш-значение‚ то безопасность системы значительно повышается. Теоретически‚ односторонняя функция, это сложная математическая задача‚ которая должна быть вычислительно трудной для любого‚ кто попытается вернуть исходные данные.

Коллизийная стойкость

Коллизии — ситуации‚ при которых два различных входных набора данных дают одинаковое хеш-значение. Их возникновение ставит под угрозу надежность всей системы. Поэтому криптостойкие хеш-функции проектируют в соответствии с теоретическими и практическими пределами‚ чтобы минимизировать риск нахождения таких коллизий. Это достигается сложными математическими алгоритмами и воздержанием от простых структур.

Автоагрессия

Это важно для избегания случаев‚ когда похожие входные данные дают похожие или одинаковые хеши. В криптоэкономике и цифровых подписях это особенно важно‚ так как изменение одного бита входных данных должно полностью менять хеш-выход. Это свойство повышает устойчивость алгоритмов к попыткам предсказания или преднамеренного модифицирования данных.

Эффективность

Если расчет хеша занимал бы много времени или ресурсов‚ то его использование было бы ограничено. В современной реальности высокая эффективность — ключевое требование‚ так как хеш-функции используются миллионами раз в секунду‚ например‚ в сетевых протоколах‚ системах хранения данных и блокчейнах.

Непредсказуемость

Отличительная особенность криптостойкой хеш-функции — максимальная случайность ее выхода. Это достигается за счет сложных математических преобразований‚ что важно для защиты от преднамеренного анализа и атак.

Практическое применение и стандарты

Современные стандарты и алгоритмы‚ такие как SHA-256‚ SHA-3 и Blake2‚ созданы с учетом всех вышеперечисленных требований. Они широко используются в:

- Защите данных в интернете;

- Цифровых подписях и сертификатах;

- Блокчейн-технологиях‚ включая биткойны и Ethereum;

- Аутентификации и протоколах безопасности.

Криптостойкость хеш-функций: вызовы и текущие направления развития

Несмотря на современные достижения‚ в области криптостойкости остается множество нерешенных вопросов. Например‚ развитие квантовых вычислительных технологий скоро может привести к необходимости пересмотра существующих алгоритмов. Высокий уровень коллизий и уязвимости в некоторых алгоритмах (например‚ MD5) уже подтвердили необходимость перехода к более устойчивым стандартам.

Исследования в этой области направлены на создание новых‚ более надежных вариантов хеш-функций‚ способных противостоять будущим угрозам.

Мы видим‚ что требования к криптостойким хеш-функциям — это не просто набор случайных правил‚ а основа надежности и безопасности современных информационных систем. Понимание теории‚ а также постоянный мониторинг новых угроз и уязвимостей, залог успеха в защите данных в цифровую эпоху.

Почему важно разбираться в требованиях к хеш-функциям? Потому что только при знании их теории мы можем правильно выбрать алгоритм для защиты своих данных и минимизировать риски безопасности.

Вопрос к статье и полный ответ

Какие основные свойства должна иметь криптостойкая хеш-функция и зачем они нужны?

Основные свойства криптостойкой хеш-функции — это односторонняя стойкость‚ коллизийная стойкость‚ автоагрессия‚ эффективность и непредсказуемость. Эти свойства обеспечивают защиту данных от несанкционированного восстановления‚ предотвращают возможность возникновения одинаковых отпечатков у разных данных и делают систему устойчивой к атакам злоумышленников. Без соблюдения этих требований использование хеш-функций в критически важных системах было бы крайне рискованным‚ что в современном мире невозможно допустить.

Подробнее

| Подобрать еще запросы по теме | Запрос 2 | Запрос 3 | Запрос 4 | Запрос 5 |

|---|---|---|---|---|

| Что такое криптостойкая хеш-функция | Требования к хеш-функциям | Примеры современных алгоритмов хеширования | Как защитить данные с помощью хеш-функций | Атаки на хеш-функции |

| Безопасные стандарты хеширования | Что такое коллизии и как их избегать | Квантовые угрозы для хеш-функций | Общие принципы криптографической стойкости | Лучшие практики по использованию хеш-функций |