- Хеш-функции: Свойства идеального хеша и их роль в современном программировании

- Что такое хеш-функция и зачем она нужна?

- Практическое применение

- Ключевые свойства идеальной хеш-функции

- Быстродействие

- Однозначность (без коллизий)

- Одномерность (детерминизм)

- Распределение

- Детектор изменений

- Типы хеш-функций и их свойства

- Как определить, подходит ли хеш-функция для задачи?

Хеш-функции: Свойства идеального хеша и их роль в современном программировании

В современном мире информационных технологий понятие хеш-функции стало одним из краеугольных камней безопасности и эффективности обработки данных. Они лежат в основе хранения и поиска информации, защищают данные через криптографические алгоритмы и обеспечивают быстрое выполнение операций. Но что делает хеш-функцию "идеальной"? Какие свойства должны присутствовать, чтобы она могла считаться такой? Именно эти вопросы мы постараемся раскрыть в нашей статье.

<

Что такое хеш-функция и зачем она нужна?

Хеш-функция — это алгоритм, который преобразует входные данные произвольной длины в строку фиксированной длины, называемую хешем или контрольной суммой. Такая функция отличается от обычных алгоритмов тем, что она должна обладать рядом важных свойств, позволяющих использовать её в различных сферах.

Основной задачей хеш-функции является обеспечение быстрого и однозначного определения уникальности данных, а также их быстрого поиска и сравнения. В криптографии хеш-функции играют роль криптографических хешей, создавая основу для цифровых подписей, проверок целостности данных и других механизмов защиты информации.

Практическое применение

- Хранение паролей: Хеширование паролей перед записью в базу данных делает их более защищенными.

- Обеспечение целостности данных: Проверка хеша файла позволяет убедиться, что данные не были изменены.

- Геширование: Быстрый доступ к данным при использовании хеш-таблиц.

- Криптография: Использование в алгоритмах цифровых подписей и протоколах безопасности.

Ключевые свойства идеальной хеш-функции

Для того чтобы хеш-функция могла считаться идеальной или очень близкой к таковой, она должна обладать рядом важных свойств, которые обеспечивают её надёжность и эффективность. Рассмотрим каждое из них подробно.

Быстродействие

Идеальная хеш-функция должна быть способна быстро преобразовывать входные данные в хеш. Время вычисления не должно быть значительным, особенно при использовании в системах с высокой нагрузкой, таких как базы данных или сетевые протоколы.

Однозначность (без коллизий)

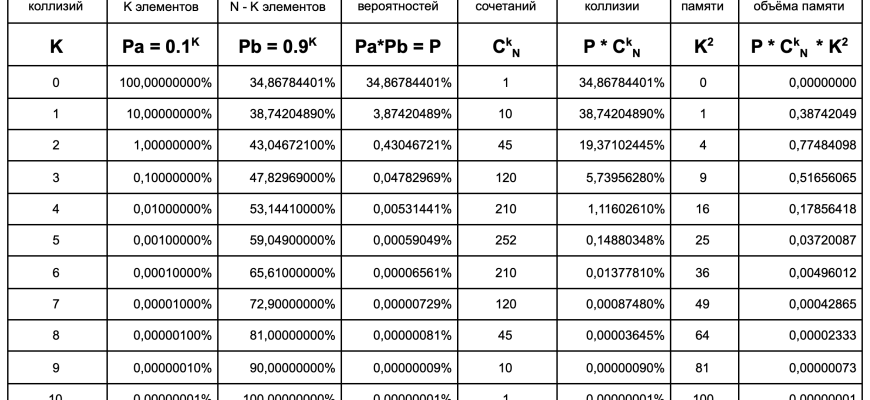

Один из важнейших аспектов — минимизация коллизий, то есть ситуаций, когда разные входные данные дают одинаковый хеш. В идеальных условиях вероятность коллизий должна быть невероятно низкой или практически отсутствовать.

Одномерность (детерминизм)

Для любой заданной входной информации хеш всегда должен возвращать один и тот же результат. Это включает стабильность алгоритма, чтобы, получив один и тот же набор данных, вы всегда получали одинаковый хеш.

Распределение

Хеши должны равномерно располагаться по всему диапазону. Это облегчает создание эффективных структур данных — например, хеш-таблиц и обеспечивает минимизацию числа столкновений при поиске.

Детектор изменений

Должна быть возможность легко определить, изменились ли входные данные, исходя из вычисленного хеша. Это особенно важно в криптографических приложениях.

Типы хеш-функций и их свойства

Различают несколько типов хеш-функций в зависимости от их целей и требований. Рассмотрим их подробнее и расскажем, чем они отличаются.

| Тип хеш-функции | Назначение | Ключевые свойства |

|---|---|---|

| Криптографические | Обеспечивают безопасность при передаче и хранении данных | Односторонность, стойкость к коллизиям, детерминизм |

| Хеш-функции для таблиц | Быстрый поиск и вставка данных в структуры типа хеш-таблицы | Быстрота, равномерное распределение |

| Контрольные суммы | Проверка целостности больших объемов данных или файлов | Высокая вероятность обнаружения ошибок |

Как определить, подходит ли хеш-функция для задачи?

Выбор хеш-функции зависит именно от её целей: безопасность, скорость, надежность. Для криптографических алгоритмов важны стойкость к взлому и защита информации, тогда как для ускорения поиска данных в базе данных важна скорость и равномерное распределение.

При этом необходимо учитывать контекст использования данных и требования к уровню защиты или эффективности. Важно протестировать выбранную функцию на предмет коллизий и скорости работы.

Проанализировав свойства, типы и применение хеш-функций, мы понимаем, что идеально подходящей универсальной хеш-функции не существует. Однако, правильный выбор зависит от конкретных задач и условий эксплуатации. Важно отдавать предпочтение алгоритмам, проверенным временем и активно используемым в индустрии, таким как MD5, SHA-1, SHA-256 или специализированным для хеш-таблиц.

Наша рекомендация — ориентироваться на требования к безопасности и скорости, а также тестировать свою функцию на предмет коллизий и рапределенности данных, чтобы обеспечить максимальную эффективность работы системы.

На вопрос: Почему свойства идеальной хеш-функции так важны для безопасности данных?

Они обеспечивают надежную защиту от коллизий и взлома, позволяя надежно идентифицировать и проверять данные, не давая злоумышленникам возможности предсказать или изменить информацию без обнаружения.

Подробнее — 10 связанных запросов к теме хеш-функций

| Что такое хеш-функция и как она работает | Примеры криптографических хеш-функций | Обзор свойств идеальных хеш-функций | Как выбрать хеш-функцию для базы данных | Коллизии в хеш-функциях: что важно знать |

| Алгоритмы хеширования для хранения паролей | Критика MD5 и его уязвимости | Криптографическая стойкость хеш-функций | Эволюция хеш-функций: от MD5 к SHA-256 | Инструменты для тестирования коллизий в хеш-функциях |