- Гомоморфное шифрование: раскрываем тайны схем с булевой алгеброй

- Что такое гомоморфное шифрование?

- Основные типы гомоморфных схем

- Некоторые схемы с булевой алгеброй — основы

- Основные схемы с булевой алгеброй

- Как работают схемы с булевой алгеброй?

- Пример: выполнение логической AND в зашифрованном виде

- Практическое применение схем с булевой алгеброй

- Преимущества и недостатки схем с булевой алгеброй

- Дополнительные ресурсы и LSI-запросы

Гомоморфное шифрование: раскрываем тайны схем с булевой алгеброй

Когда мы говорим о безопасности данных в современном цифровом мире, невозможно обойти стороной понятие гомоморфного шифрования. Эта инновационная технология обещает кардинально изменить подход к обработке зашифрованной информации, позволяя выполнять вычисления без расшифровки. В этой статье мы подробно разберем, что такое гомоморфное шифрование, какие схемы с булевой алгеброй используют, и как эти алгоритмы находят применение в реальной жизни.

Постараемся сделать материал максимально насыщенным и понятным, даже если вы новичок в криптографии. Вместе пройдем путь от базовых понятий до сложных схем, заслуживающих внимания специалиста или интересующегося новичка.

Что такое гомоморфное шифрование?

Гомоморфное шифрование, это уникальная разновидность криптографических алгоритмов, которая позволяет выполнять операции над зашифрованными данными так же, как если бы мы работали с открытыми (дешифрованными) данными. В результате получаем зашифрованный результат, который можно расшифровать для получения правильного ответа. Это важное свойство делает его особенно ценным в области облачных вычислений, безопасных данных и машинного обучения.

Представьте, что вы храните свои данные в облаке, и при этом хотите, чтобы эти данные обрабатывались без расшифровки — это и есть идея гомоморфного шифрования. Он позволяет обеспечивать конфиденциальность, не жертвуя возможностью выполнять необходимые операции.

Вопрос: Как гомоморфное шифрование обеспечивает безопасность данных при вычислениях в облаке?

Гомоморфное шифрование позволяет криптографически преобразовать данные, так чтобы над зашифрованным текстом можно было делать вычисления без их раскрытия. После завершения обработки, результат расшифровывается и совпадает с тем, каким был бы ответ, если бы сначала были открыты данные. Таким образом, ни облачный сервис, ни кто-либо другой не видит исходных данных, что обеспечивает высокий уровень их безопасности.

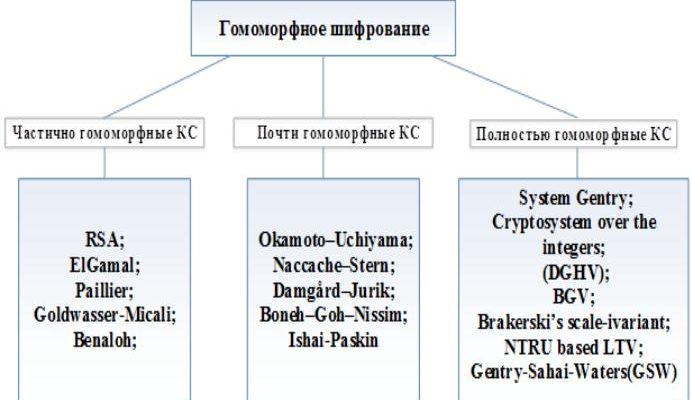

Основные типы гомоморфных схем

Гомоморфное шифрование классифицируется по уровню поддерживаемых операций: от простых до полностью гомоморфных схем; Рассмотрим их подробнее.

Некоторые схемы с булевой алгеброй — основы

Булева алгебра — это математическая основа для логических операций над бинарными величинами (0 и 1). В криптографии она используется для построения схем, реализующих логические функции, такие как AND, OR, NOT и XOR. Эти схемы лежат в основе широкого спектра криптографических протоколов, включая гомоморфное шифрование.

Далее мы познакомимся с наиболее популярными схемами, основанными на булевой алгебре, их особенностями, преимуществами и недостатками.

Основные схемы с булевой алгеброй

| Название схемы | Описание | Преимущества | Недостатки | Пример использования |

|---|---|---|---|---|

| Самара-Готлиба схема | Первая схема гомоморфного шифрования, поддерживающая только операции XOR. | Простота реализации, высокая безопасность при правильной настройке. | Ограниченная функциональность, не позволяет выполнять сложные операции. | Обеспечение приватности в анонимных голосованиях. |

| Монотонные схемы | Основываются на монотонных функциях, реализующих AND/OR, с возможностью расширения. | Более широкий функционал по сравнению с схемой Самара-Готлиба. | Сложность реализации и увеличение вычислительных затрат. | Обеспечение приватных вычислений в распределённых системах. |

| Параллельные булевы схемы | Используют цепи логических элементов для более сложных операций. | Высокая гибкость и расширяемость. | Может быть сложной для реализации и тестирования. | Обработка зашифрованных данных в облачных платформах. |

Как работают схемы с булевой алгеброй?

Основная идея таких схем — реализация логических функций с помощью зашифрованных битов, при этом операции выполняются напрямую на зашифрованных данных. Это достигается за счет математических свойств криптографических алгоритмов, которые позволяют сохранять корректность вычислений в зашифрованной форме.

Рассмотрим структуру на примере одной базовой схемы — AND.

Пример: выполнение логической AND в зашифрованном виде

- Шаг 1: Генерация ключа — создается секретный ключ и соответствующая открытая схема.

- Шаг 2: Шифрование входных данных — значения 0 или 1 преобразуются в зашифрованную форму.

- Шаг 3: Выполнение логической операции — зашифрованные биты объединяются по определенному алгоритму, соответствующему логической функции AND.

- Шаг 4: Расшифровка результата — полученный зашифрованный результат расшифровывается для получения окончевого ответа.

| Исходные данные | Зашифрованное значение 1 | Зашифрованное значение 2 | Результат зашифрованной AND |

|---|---|---|---|

| 0 | Enc(0) | Enc(1) | Enc(0) |

| 1 | Enc(1) | Enc(0) | Enc(0) |

| 1 | Enc(1) | Enc(1) | Enc(1) |

Практическое применение схем с булевой алгеброй

Сегодня схемы с булевой алгеброй активно внедряются в различные сферы деятельности. Ниже представлены самые распространенные области их использования:

- Облачные вычисления: Обеспечение высокой конфиденциальности данных при обработке в облаке без раскрытия исходных данных.

- Избирательные системы: Гарантированная тайна голосования с возможностью проверки результатов.

- Медицинские данные: Анализ зашифрованных медицинских записей без необходимости их раскрытия специалистам.

- Финансовые операции: Обработка зашифрованных транзакций и балансировка счетов с сохранением конфиденциальности.

Преимущества и недостатки схем с булевой алгеброй

Преимущества:

- Обеспечивают высокий уровень конфиденциальности и безопасности.

- Могут быть использованы в распределенных системах без риска раскрытия данных.

- Гибкие в реализации и масштабируются в зависимости от задач.

Недостатки:

- Высокая вычислительная сложность при увеличении объема данных.

- Ограниченная поддержка сложных операций по сравнению с полностью гомоморфными схемами.

- Могут требовать больших затрат по времени и ресурсам.

Гомоморфное шифрование, особенно реализуемое на базе булевых схем, — это очень перспективное направление современной криптографии. Оно обещает сделать обработку данных максимально безопасной, позволяя выполнять вычисления на зашифрованных данных без их раскрытия. В будущем можно ожидать развития новых схем с высоким уровнем эффективности и расширенными возможностями, что откроет новые горизонты для защиты информации в глобальной сети.

Как показывает практика, востребованность таких технологий растет вместе с ростом объемов данных и требованиями к их безопасности. Поэтому изучение и развитие схем с булевой алгеброй остаются актуальными для ученых, разработчиков и всех, кто заботится о безопасности информации.

Дополнительные ресурсы и LSI-запросы

Подробнее

| Гомоморфное шифрование для начинающих | Облачная безопасность данных | Булева алгебра в криптографии | Полностью гомоморфное шифрование примеры | Обеспечение приватности при вычислениях |

| Логические схемы для шифрования | Безопасность распределенных систем | Протоколы на булевой алгебре | Примеры реализации гомоморфных схем | Обработка зашифрованных данных |

| Криптография и безопасность информационных систем | Шифрование в машинном обучении | Облачные технологии и безопасность | Плюсы и минусы гомоморфных схем | Гарантированная приватность данных |

| Современные алгоритмы шифрования | Обеспечение конфиденциальности в сети | Криптографические протоколы | Настоящее и будущее гомоморфных систем | Защита данных в цифровую эпоху |