- Дискретный логарифм: Как атака на основе решеток раскрывает тайны криптографии

- Что такое задача дискретного логарифма?

- Особенности и сложности задачи

- Криптографические системы на базе дискретных логарифмов

- Таблица: основные параметры криптографических систем на основе дискретных логарифмов

- Атака на основе решеток и ее роль в взломе дискретного логарифма

- Что такое решетки и как они помогают в криптоанализе?

- Таблица: сравнительный анализ методов атаки на основе решеток

- Как защититься от атак на базе решеток?

Дискретный логарифм: Как атака на основе решеток раскрывает тайны криптографии

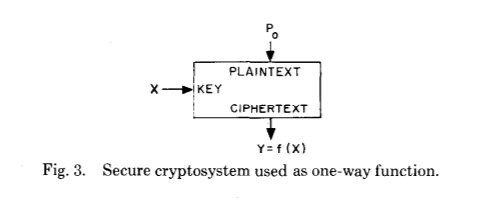

Когда речь заходит о современной криптографии‚ зачастую присутствует термин дискретный логарифм․ Этот математический концепт лежит в основе множества криптографических систем‚ обеспечивая их безопасность․ В простых словах‚ дискретный логарифм — это задача нахождения целого числа‚ при возведении которого в степень по модулю‚ получается заданное число․ Для многих задач эта проблема считается сложной‚ что и делает её отличной основой для криптографической защиты․

Но так ли проста эта задача на первый взгляд? И насколько опасны атаки на её основе? В этой статье мы подробно разберем‚ что такое дискретный логарифм‚ как он используется в криптографии‚ а также — что такое атака на основе решеток и как она может быть использована для взлома криптографических схем․

Что такое задача дискретного логарифма?

Задача дискретного логарифма состоит в следующем: пусть у нас есть простое число p‚ и элемент g в группе‚ порожденной этим числом (обычно это простая группа по модулю p)․ Для заданного элемента h необходимо найти такое целое число x‚ что :

gx ≡ h (mod p)

Это и есть дискретный логарифм числа h по основанию g․ Его нельзя найти просто‚ перебирав все значения‚ поскольку даже при небольших параметрах число возможных решений слишком велико‚ что и создает основу для криптографической защиты․

Особенности и сложности задачи

- Задача является вычислительно сложной для больших чисел‚ что делает её неприемлемой для взлома современных криптографических систем․

- Многие криптографические протоколы основываются именно на сложности её решения․

- Однако существуют специальные алгоритмы и атаки‚ способные решить задачу при определенных условиях․

Криптографические системы на базе дискретных логарифмов

На основе задачи дискретного логарифма построены такие популярные системы‚ как :

- Диллиг-Хеллмановая схема обмена ключами

- Деффи-Хеллман протокол

- Дики-Хеллмана криптографические протоколы

Эти системы считаются очень надежными при использовании правильно выбранных параметров‚ однако при определенных условиях возможны специальные атаки‚ в т․ч․ и с использованием современных методов вычислений․

Таблица: основные параметры криптографических систем на основе дискретных логарифмов

| Параметр | Описание | Рекомендуемые значения | Пример использования |

|---|---|---|---|

| p | Простое число‚ модуль | 2048 бит и более | Используется в протоколах обмена ключами |

| g | Генератор группы | Элемент порядка p-1 | Выбирается случайным образом или по стандарту |

| h | Обратное к генератору | Определяется на основе g | Передается участникам для вычислений |

Атака на основе решеток и ее роль в взломе дискретного логарифма

Теперь перейдем к одной из наиболее интересных и актуальных тем — атаке на основе решеток․ В современную эпоху технического прогресса и развития алгоритмов‚ классические методы решения задачи дискретного логарифма уже не всегда применимы‚ особенно при больших параметрах․ Здесь на сцену выходит концепция решеток, структур‚ которые позволяют находить решения сложных задач за более короткое время․

Атака на основе решеток позволяет решить задачу дискретного логарифма при определенных условиях‚ например‚ если параметры специально подобраны или есть дополнительные сведения․ Это связано с тем‚ что многие криптографические алгоритмы стали уязвимы при использовании таких атак‚ что подчеркивает необходимость применения правильно подготовленных параметров и регулярного анализа безопасности․

Что такое решетки и как они помогают в криптоанализе?

- Решетки — это математические структуры‚ представляющие собой множество точек‚ расположенных в пространстве по определенному правилу․

- Используют свойства решеток для поиска коротких или близких друг к другу вектором, важная задача в криптоаналитике․

- Атаки на основе решеток включают алгоритмы‚ способные находить такие векторы за полиномиальное время‚ что раньше казалось невозможным․

Таблица: сравнительный анализ методов атаки на основе решеток

| Метод | Принцип | Сложность | Преимущества | Недостатки |

|---|---|---|---|---|

| Леманнд-Ледовская атака | Поиск малых решений уравнений в решетках | Полиномиальная | Эффективность при малых параметрах | Мало применимо к большим размерностям |

| БОЛЬШИЙ алгоритм | Поиск коротких векторов в решетке | Экспоненциальная (но быстрее классических методов) | Работает при определенных условиях | Значительные вычислительные ресурсы |

| CVP (Closest Vector Problem) | Поиск ближайшего вектора к заданной точке | NP-трудная задача | Полезен для криптоанализа | Высокие требования к вычислительным ресурсам |

Как защититься от атак на базе решеток?

Рассмотрев возможности и угрозы‚ связанные с атаками на основе решеток‚ важно понять‚ как защититься․ Основные рекомендации включают:

- Использование больших параметров (более 2048 бит)

- Регулярное обновление криптографических протоколов

- Выбор надежных генераторов и стандартов

- Применение методов аппроксимации для усложнения задач решеток

- Аккуратный подбор параметров для сопротивления решетчатым атакам

Особенно важно следить за новыми публикациями и рекомендациями в области криптографии‚ поскольку атаки постоянно совершенствуются․

Сегодня мы рассмотрели важную тему — задачу дискретного логарифма и способы её взлома с помощью атак на основе решеток․ В условиях современного криптоанализа понимание этих методов становится ключевым для обеспечения надежности информационных технологий․ Криптографическая безопасность, это постоянно развивающаяся область‚ требующая постоянного обновления знаний и методов защиты․

В будущем ожидаются новые разработки и более эффективные алгоритмы атак‚ что еще раз подчеркивает необходимость использования современных решений и строгого контроля за параметрами криптографических систем․

"Знание и понимание методов криптоанализа — залог защиты информации в эпоху цифровых технологий․"

Подробнее

| Запрос 1 | Запрос 2 | Запрос 3 | Запрос 4 | Запрос 5 |

|---|---|---|---|---|

| расшифровка дискретного логарифма | атаки на решетках криптография | методы взлома дискретных логарифмов | защита от решетчатых атак | криптографическая безопасность решеток |

| алгоритмы атаки на дискретный логарифм | использование решеток в криптоанализе | методы борьбы с криптоатаками | современные криптоатаки | шифрование и решетки |

| различия между атаками | криптоанализ дискретных логарифмов | использование алгебраических структур | надежность криптографических систем | стандарты шифрования |