Теория Эллиптических Кривых

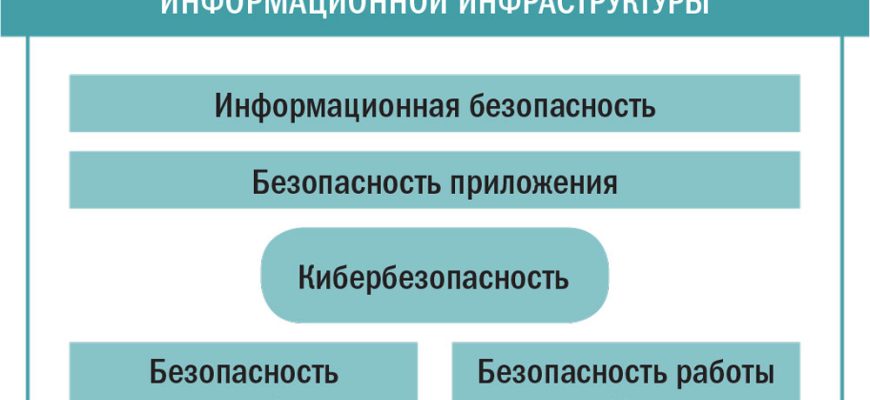

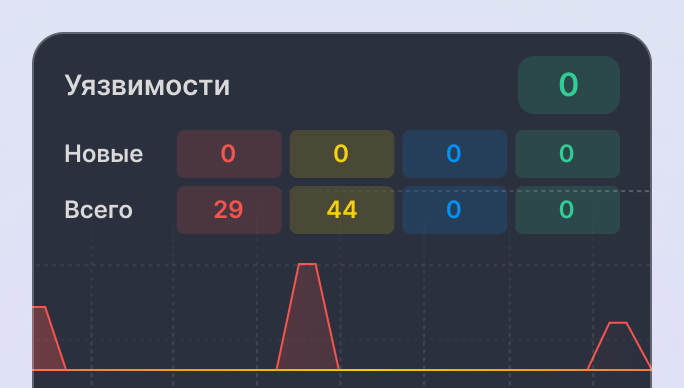

Атаки по кэшу: Спекулятивное выполнение — как защититься и понять угрозу Мы живём в эпоху, когда уровень технологической сложности компьютерных систем

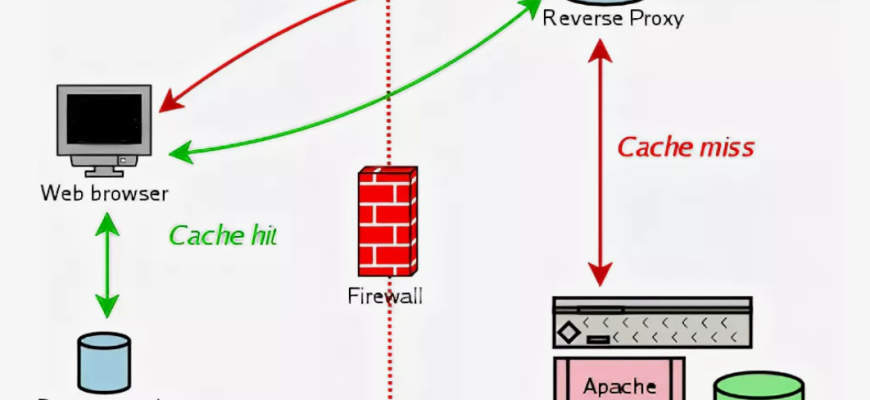

Атаки по кэшу: как защитить свои данные в эпоху цифровых угроз В современном мире‚ где практически каждая сфера жизни прочно связана с интернетом

Атаки по кэшу: защита на уровне логики — как обеспечить безопасность и стабильность систем В современном мире информационных технологий кэш играет ключевую

Атаки по кэшу (Cache Attacks): как злоумышленники используют внутренние механизмы памяти для взлома защиты В современном мире кибербезопасности постоянно

Атаки по времени: защита на уровне логики, как обезопасить свои системы от скрытых угроз В современном мире информационной безопасности атаки по времени

Атаки по времени (Timing Attacks): как они раскрывают секреты криптографии В современном мире информационных технологий безопасность данных играет ключевую роль.

Атаки по боковым каналам: Дифференциальный анализ мощности — как защититься от скрытых угроз В чем заключается суть атаки по боковым каналам и как дифференциальный

Асимметричное шифрование: Трудности выбора параметров RSA и их влияние на безопасность В современном мире информационной безопасности асимметричное шифрование

Асимметричное шифрование: Теория распределения ключей на основе ИКМ В современном мире информационных технологий безопасность передачи данных стоит на первом месте.

Асимметричное шифрование: Теория Рабина с модификациями — что скрывается за мощными криптографическими методами В современном мире информационная безопасность