Поля в Криптографии

Протоколы аутентификации: Одноразовые пароли — современное решение для обеспечения безопасности В современном цифровом мире безопасность данных становится

Протоколы аутентификации на основе хешей (HMAC): как обеспечить безопасность ваших данных В современном цифровом мире безопасность информации становится

Протоколы аутентификации на основе подписей: полное руководство для разработчиков и специалистов В современном мире информационных технологий безопасность

Протоколы аутентификации на основе односторонних функций: секреты безопасной идентификации в цифровом мире Когда речь заходит о безопасности в интернет-пространстве‚

Протоколы аутентификации: как работают протоколы с одноразовыми сессионными ключами В современном мире информационных технологий безопасность данных занимает

Протоколы аутентификации: как работают протоколы на основе подписей и почему они так важны для безопасности В современном цифровом мире защита информации

Протоколы аутентификации: как работает протокол на основе доказательства с нулевым знанием В современном мире безопасности информационных технологий защита

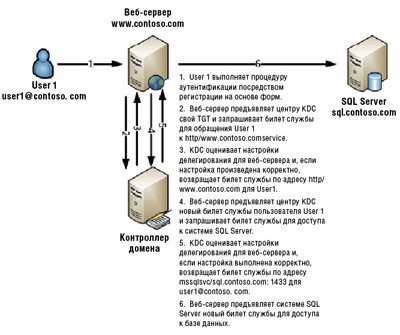

Протоколы аутентификации: Взгляд изнутри на Kerberos Когда речь заходит о безопасности информационных систем, одним из важнейших аспектов становится надежная

Протокол Сеймура-Уилли: как обеспечить безопасное обмена ключами в современном мире В современную эпоху цифровых технологий безопасность передачи данных

Протокол обмена ключами: Инновационный подход протокола Сеймура-Уилли и его значение в современной криптографии В современном мире информационной безопасности