Поля в Криптографии

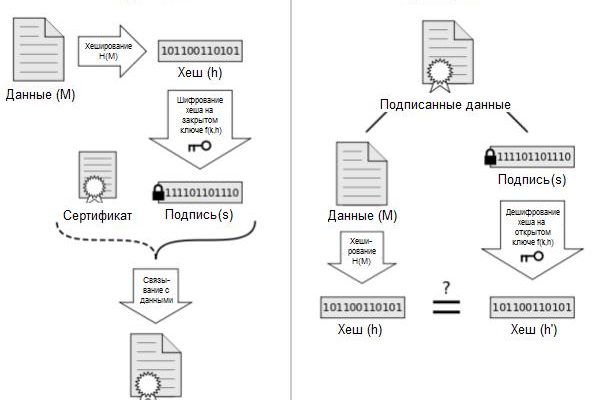

Разбор протоколов аутентификации: почему важны подписи и как они защищают наши данные В современном цифровом мире безопасность личных данных становится

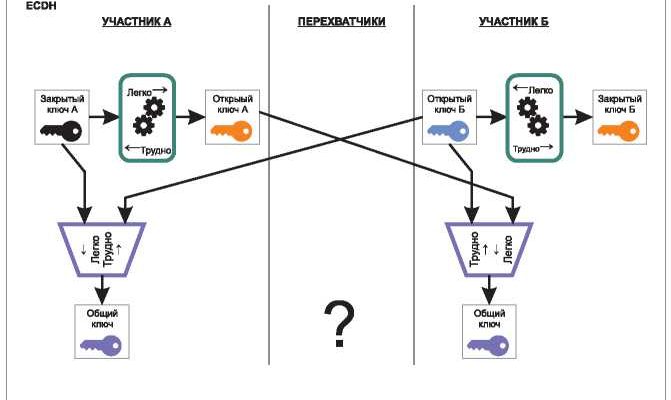

Разбираемся в протоколах обмена ключами: как работают протоколы на основе сетей Когда речь заходит о защите информации в современном мире, безопасность

Путешествие во Времени: Как Использовать Блочные Шифры CTR для Защиты Ваших Данных В современном мире, где информация стала nouvelle валютой, защита личных

Путешествие в мир протоколов обмена: как обеспечить стабильную связь в цифровую эпоху В современном мире, где всё больше устройств подключается к интернету

Протоколы обмена ключами на основе ИКМ (Identity-Based Cryptography): что скрыто за современными технологиями защиты информации В современном мире информационных

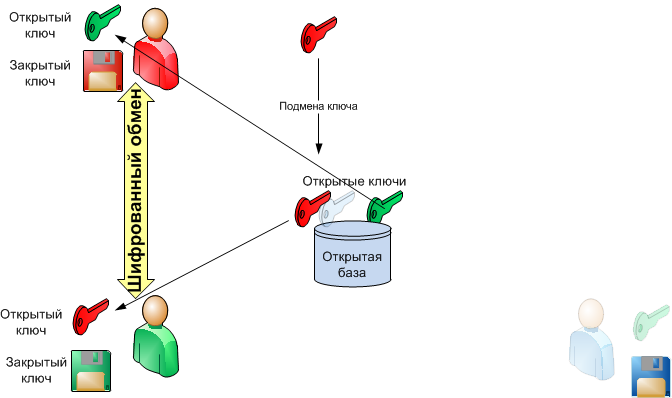

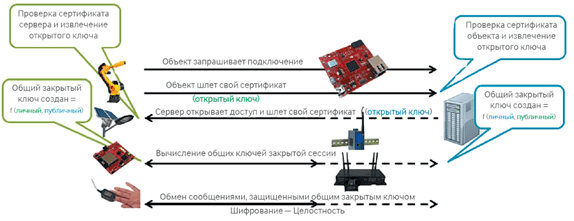

Протоколы обмена ключами: как работают протоколы на основе сертификатов Что такое протоколы обмена ключами на основе сертификатов и почему они важны в

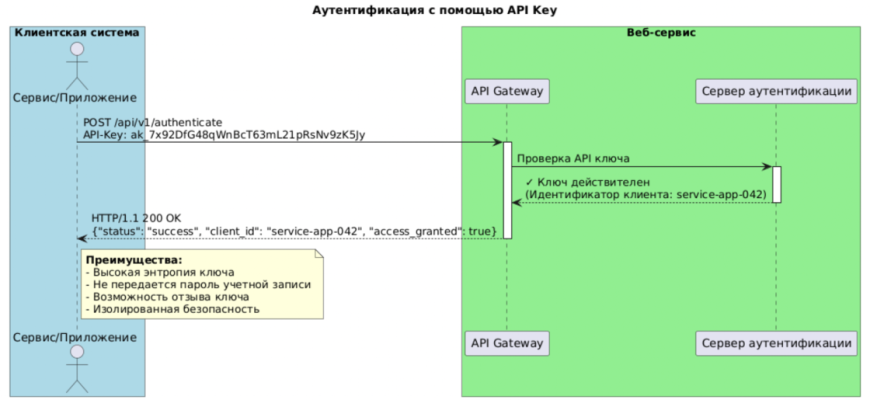

Протоколы обмена ключами: как обеспечить безопасность в цифровом мире В современном мире, где практически все взаимодействия происходят в цифровом пространстве

Протоколы обмена ключами: как обеспечить безопасность в сетевых коммуникациях В современном мире, где большинство данных передаеться по сети, безопасность

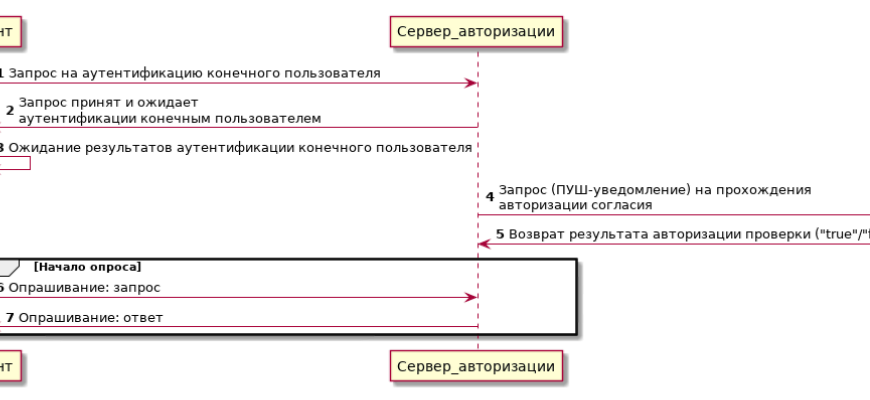

Протоколы аутентификации: секреты безопасного доступа с использованием одноразовых паролей В современном мире, где информационная безопасность выходит

Протоколы аутентификации с использованием паролей (SRP): как обеспечить безопасность ваших данных В современном мире‚ когда безопасность личных данных