Поля в Криптографии

Теория MPC: Секретное разделение, как хранить секреты безопасно и эффективно В современном мире, полном информации и постоянных киберугроз, умение надежно

Теория MPC: Как работают аукционы и почему они важны для экономики Когда мы говорим о современных экономических моделях и механизмах распределения ресурсов‚

Теория MPC: Как обеспечить безопасность в современных аукционах В современном мире цифровых технологий аукционные платформы становятся все более популярными.

Теория MPC: Как используют криптографию с открытым ключом для обеспечения безопасности данных В современном мире‚ где цифровые данные играют ключевую роль‚

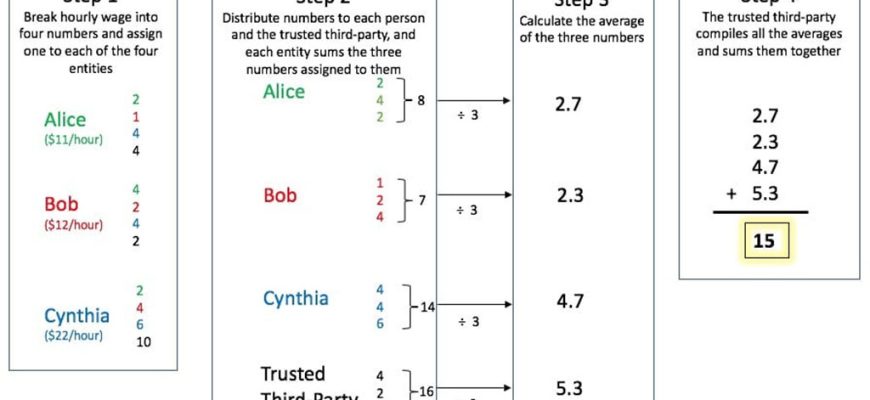

Теория MPC: как использовать секретное разделение для безопасных вычислений В современном мире, где информационная безопасность становится всё более важной

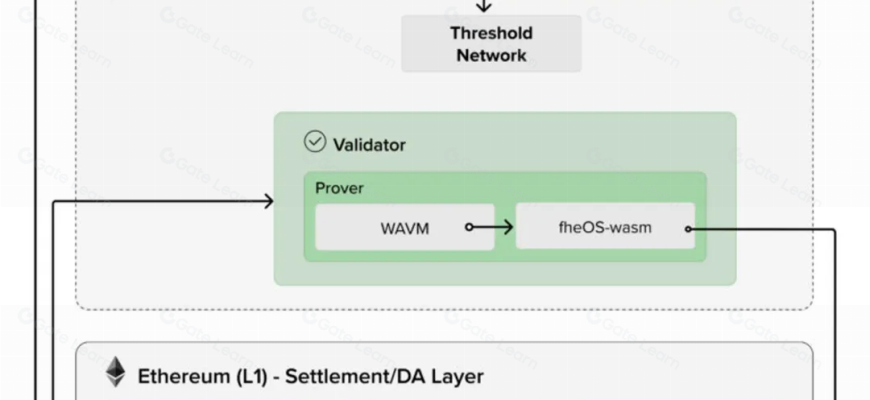

Теория MPC: Использование схем гомоморфного шифрования, будущее защищённых вычислений В современном мире‚ где безопасность данных становится одним

Теория MPC: Безопасные аукционы – как защищаются интересы участников и что скрывается за этим понятием В современном мире, где digital-технологии становятся

Теория MAC: как применять её в протоколе TLS для защиты данных В современном мире информационной безопасности защита данных занимает ключевое место в обеспечении

Теория MAC: GMAC — как защитить сеть на новом уровне В современном мире информационные технологии развиваются с невероятной скоростью, и обеспечение безопасности

Теория MAC: EMAC — как эффективно управлять потоками данных в сети — В современном мире‚ где обмен информацией происходит миллиардами битов