Криптоанализ и Атаки

Теория хешей с аутентификацией: CBC-MAC, секреты надежной защиты данных В современном мире информационная безопасность вышла на передовые позиции в списке

Теория хешей с аутентификацией (MAC: Message Authentication Code): защищаем данные на практике В современном мире информационных технологий безопасность

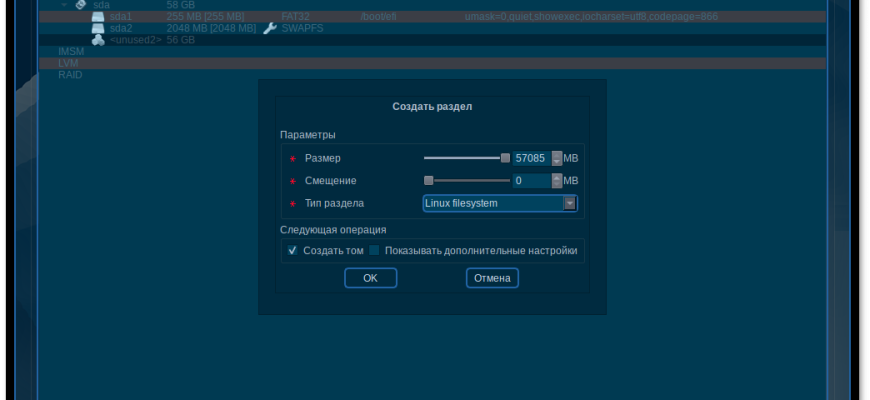

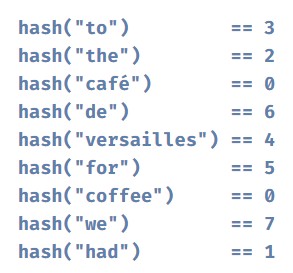

Теория хешей: Разбор структуры функций сжатия и их роль в информационной безопасности В современном мире информационных технологий безопасность данных

Теория хешей: Разбор конструкции Дейла-Мейера и её применение Когда мы начинаем углубляться в мир алгоритмов и структур данных, важность выбора эффективных

Теория хешей: применение в структуре Merkle В мире блокчейн-технологий и распределенных систем безопасность и целостность данных играют ключевую роль.

Теория хешей: Полное погружение в структуру SHA-3 и ее особенности В современном мире информационной безопасности роль криптографических хеш-функций невозможно переоценить.

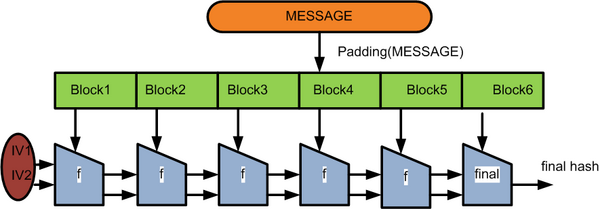

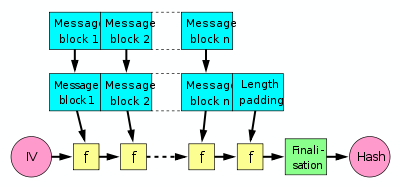

Теория хешей: Полное погружение в конструкцию Sponge — секреты надежных криптографических функций В современном цифровом мире безопасность информации становится

Теория хешей: Полное погружение в конструкцию SHA-2 — как работают современные функции хеширования В современном мире информационной безопасности роль

Теория хешей: Погружение в структуру SHA-3 — будущее криптографии В современном мире, где безопасность цифровых данных становится все более актуальной

Теория хешей: Конструкция SHA-3 (Keccak) В современном мире информационной безопасности и криптографии надежность алгоритмов хеширования становится все более важной.