- Безопасность блокчейна: разоблачение атак Sybil и пути их предотвращения

- Что такое атака Sybil? Определение и основы

- Механизм реализации атаки Sybil: шаги злоумышленника

- Почему атаки Sybil опасны? Влияние на безопасность сети

- Методы защиты от атаки Sybil: современные подходы

- Механизмы аутентификации и идентификации

- Использование систем доказательства доли владения или работы (Proof of Stake / Proof of Work)

- Методы репутации и доверия

- Ограничение числа новых участников

- Использование разделения сети или регионы

- Реальность и ограничения существующих методов защиты

- Практические рекомендации для защиты вашего проекта

Безопасность блокчейна: разоблачение атак Sybil и пути их предотвращения

Когда мы говорим о технологии блокчейн, мы зачастую восхищаемся её децентрализованностью, прозрачностью и надежностью. Однако, несмотря на впечатляющие криптографические механизмы и протоколы, она всё же остается уязвимой перед определенными видами атак. Одной из наиболее известных и опасных является атака Sybil — по сути, попытка злоумышленника захватить контроль над сетью, сымитировав множество поддельных участников. В этой статье мы подробно разберем, что такое атака Sybil, как она осуществляется, какие существуют способы защиты от нее и насколько эффективно их можно реализовать.

Что такое атака Sybil? Определение и основы

Атака Sybil — это тип кибер-атаки, при которой злоумышленник создает множество поддельных идентификаторов или узлов в децентрализованной сети с целью получения необоснованного влияния на работу системы. Название происходит от персонажа книги «Сайбел» (Sybil), которая имела множество лиц — именно так и представляют себе злоумышленника, использующего множество псевдонимов.

В контексте блокчейна, эта атака позволяет злоумышленнику, притворяющемуся множеством разных участников, манипулировать голосованиями, достижением консенсуса, получением доступа к конфиденциальной информации или даже проведением фальсификаций транзакций. В результате, безопасность всей сети ставится под угрозу, а доверие к системе, под вопрос.

Механизм реализации атаки Sybil: шаги злоумышленника

Чтобы понять всю угрозу, важно изучить последовательность действий злоумышленника, реализующего атаку Sybil:

- Анализ сети: злоумышленник исследует структуру сети, протоколы взаимодействия узлов и меры защиты.

- Создание множества поддельных узлов: с помощью специальных программ или виртуальных машин он создает большое количество псевдоучастников, каждый с уникальными идентификаторами.

- Завоевание доверия: при необходимости, злоумышленник может на начальном этапе вести себя как честный участник, чтобы войти в доверие других узлов.

- Манипуляция консенсусом: после того как сеть признает множество поддельных узлов, злоумышленник использует их для голосований, подделки транзакций или иных действий, нарушающих честный механизм расстановки приоритетов.

Следует отметить, что главный вызов для злоумышленника — убедить реальных пользователей в своей честности, поскольку большинство систем используют механизмы аутентификации и проверку доверия. Именно здесь возникает основная сложность проведения атак Sybil в современных блокчейнах.

Почему атаки Sybil опасны? Влияние на безопасность сети

Опасность таких атак заключается в возможности злоумышленника:

- Манипулировать голосованием и принятием решений: например, о внесении изменений в протокол сети или о распределении ресурсов.

- Затуманивать репутацию честных участников: создавая множество ложных идентификаторов, он мешает разграничению настоящих участников и фальшивых.

- Нарушать работу децентрализованных систем: фальсификация транзакций и достижение консенсуса нарушается, что ведет к потере доверия к всей платформе.

- Взломать децентрализованные автономные организации (DAO): чтобы получить контроль или вывести ценную информацию.

Из-за этих факторов атака Sybil считается одной из наиболее опасных угроз, способных разрушить доверие к системе и повлиять на ее стабильность. Следовательно, разработка эффективных методов защиты становится важнейшей задачей для разработчиков блокчейн-проектов.

Методы защиты от атаки Sybil: современные подходы

Чтобы предотвратить реализацию атак Sybil, используют несколько ключевых методов, каждый из которых направлен на установление доверия между участниками и ограничение возможности злоумышленника создавать множество ложных идентификаторов. Ниже представлены наиболее распространенные и эффективные стратегии:

Механизмы аутентификации и идентификации

Это базовый уровень защиты. В рамках таких мер предполагается, что каждый участник сети должен пройти процедуру подтверждения своей личности или собственности на определенный ресурс.

- Использование криптографических ключей: например, публичных и приватных ключей для подтверждения владения идентификатором.

- Временные или односторонние сертификаты: для проверки подлинности участников.

- Платные уровни доступа: требование внесения небольшого залога для вступления, чтобы уменьшить желание массово создавать поддельных участников.

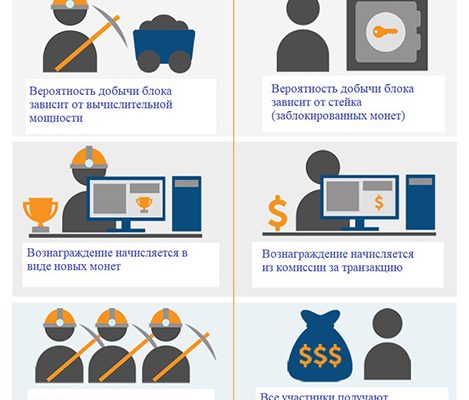

Использование систем доказательства доли владения или работы (Proof of Stake / Proof of Work)

Эти механизмы требуют затрат энергии или ресурсов для участия в сети, что делает создание множества ложных узлов экономически невыгодным.

- Proof of Work (Доказательство работы): требует вычислительных мощностей, а значит, создание большого количества анонимных узлов становится дорогим и неэффективным.

- Proof of Stake (Доказательство доли): необходимо владение определенной суммой криптовалюты, что усложняет массовое создание ложных аккаунтов.

Методы репутации и доверия

Здесь участники сети оценивают друг друга по уровню активности и честности, что помогает выявлять и исключать недобросовестных участников.

- Системы рейтингов и отзывов

- Алгоритмы выявления аномалий: например, мониторинг активности узлов и выявление подозрительных паттернов.

Ограничение числа новых участников

Путем введения лимитов на число новых узлов за определенное время или по уровню взаимодействия можно снизить вероятность масштабной атаки.

Использование разделения сети или регионы

Распределение участников по географическим или логическим сегментам усложняет централизированный контроль и обеспечивает дополнительный уровень защиты.

Реальность и ограничения существующих методов защиты

Несмотря на многообразие предложенных решений, важно помнить, что ни один из методов не обеспечивает 100% защиты от атаки Sybil. Например, механизмы Proof of Work требуют огромных энергетических затрат, а системы аутентификации, возможных утечек данных или угроз со стороны злоумышленников.

В современных блокчейн-проектах часто применяется комплексный подход, сочетающий несколько методов, что значительно повышает уровень устойчивости сети.

| Метод защиты | Преимущества | Недостатки |

|---|---|---|

| Криптографическая аутентификация | Высокий уровень доверия | Может усложнить вход в сеть для новых участников |

| Доказательство работы / доли | Сдерживание злоумышленников по экономическим причинам | Высокие энерго-затраты / концентрация владения |

| Рейтинги и репутация | Обеспечивают отслеживание честных участников | Может создавать препятствия для новых пользователей |

| Лимиты и сегментация | Уменьшение возможности масштабных атак | Могут ограничивать развитие сети |

Практические рекомендации для защиты вашего проекта

Если вы разрабатываете собственный блокчейн или внедряете децентрализованные решения, важно учитывать следующие рекомендации:

- Внедряйте многоступенчатую систему аутентификации: комбинация криптографических ключей, залогов и сертификатов.

- Используйте механизмы доказательства работы или доли для снижения вероятности создания ложных узлов.

- Обратите внимание на репутационные системы и автоматическую диагностику активности участников.

- Создавайте ограничительные рамки для новых участников.

- Обеспечивайте географическое распределение узлов для повышения отказоустойчивости.

Безопасность — процесс постоянный и требует регулярной проверки и обновления систем защиты как минимум, чтобы своевременно реагировать на новые угрозы и уязвимости.

При всей сложности борьбы с атаками Sybil, важно понять, что ни одна система не гарантирует абсолютной безопасности. Технологии постоянно развиваются, злоумышленники ищут новые лазейки, а эффективность защиты зависит от уровня внедренных мер и опыта команды. Однако, комбинируя современные методы, можно значительно снизить риск и повысить доверие к своей платформе.

Главное — помнить о необходимости постоянного анализа угроз, обновления мер защиты и образования участников системы. Современные блокчейн-проекты успешно используют комплексный подход, объединяя криптографические технологии, экономические стимулы и социальные механизмы доверия.

Вопрос: Могут ли полностью исключить риск атаки Sybil современные технологии, или это иллюзия?

Ответ: Полностью исключить риск атаки Sybil практически невозможно, поскольку все методы защиты имеют свои ограничения. Однако, благодаря сочетанию современных технологий, таких как механизмы аутентификации, доказательства работы и системы доверия, можно значительно снизить вероятность реализации таких атак и защитить безопасность сети на приемлемом уровне.

Подробнее

| Защита криптографией | Механизмы аутентификации | Proof of Stake | Рейтинги участников | Лимиты новых узлов |

| Экономические стимулы | Географическое распределение | Автоматическая диагностика | Механизмы доверия | Обучение участников |

| Мониторинг аномалий | Обеспечение честных транзакций | Использование сертификатов | Обновление протоколов | Групповая безопасность |

| Технологическая изоляция | Обучение участников | Географическая диверсификация | Динамическое изменение правил | Постоянная проверка |