- Атаки по кэшу: Спекулятивное выполнение, как защититься от современных угроз безопасности

- Что такое атаки по кэшу и почему они опасны?

- Основные механизмы атаки по кэшу на базе спекулятивного выполнения

- Как реализуются атаки

- Как работают атаки Spectre и Meltdown — разбор технологий

- Spectre: атака, использующая предсказания ветвлений

- Механизм атаки Meltdown

- Как защититься от атак по кэшу с использованием спекулятивного выполнения

- Обновление прошивок и программного обеспечения

- Аппаратные меры безопасности

- Программные решения и настройка систем

- Практический совет

- Взгляд в будущее: как развиваются технологии защиты от спекулятивных атак

Атаки по кэшу: Спекулятивное выполнение, как защититься от современных угроз безопасности

В современном цифровом мире безопасность данных стала одной из самых актуальных проблем для пользователей и компаний. За последние годы появилась новая угроза — атаки по кэшу, основанные на принципах спекулятивного выполнения процессоров. Эти атаки позволяют злоумышленникам получать доступ к конфиденциальной информации, которая ранее считалась защищенной. В нашей статье мы разберем, что такое атаки по кэшу, как они работают, и что делать, чтобы защититься от них. Постараемся максимально просто и наглядно объяснить технические нюансы, чтобы даже неподготовленный читатель понял всю важность и сложность этой темы.

Что такое атаки по кэшу и почему они опасны?

Атаки по кэшу — это тип кибер-атак, направленных на использование уязвимостей в архитектуре современных процессоров, связанных с их механизмаф спекулятивного выполнения. Проще говоря, современные центральные процессоры (CPU) используют оптимизации для ускорения выполнения команд, которые иногда позволяют злоумышленникам получить доступ к скрытым данным, таким как пароли, секретные ключи и другая конфиденциальная информация.

Эти атаки возникли вместе с развитием технологий спекулятивного выполнения — механизма, позволяющего CPU предугадывать будущие операции и выполнять их заранее, чтобы ускорить работу. Однако, эта технология оказалась уязвимой — результатами спекулятивных операций могут стать данные, которые злоумышленники без труда извлекают, если знают, как их правильно использовать.

Таким образом, безопасность современных систем оказалась под угрозой, и появились новые методы атаки, основанные на способностях CPU выполнять спекулятивные инструкции и выпускать информацию "на свет", даже если в обычных условиях доступ к ней строго запрещен.

Основные механизмы атаки по кэшу на базе спекулятивного выполнения

Чтобы понять, как работают такие атаки, нужно разобраться с несколькими ключевыми терминами и технологиями:

- Кэш-память: быстрый тип памяти, который максимально приближен к процессору и используется для хранения данных, часто запрашиваемых приложениями.

- Спекулятивное выполнение: механизм пред догадливого выполнения инструкций, позволяющий CPU выполнять команды заранее, основываясь на вероятных сценариях работы.

- Тайминг-атаки: атаки, использующие наблюдение за временем выполнения операций, для определения наличия или отсутствия определенных данных.

Как реализуются атаки

Описание наиболее известных методов атаки:

| Метод атаки | Описание | Пример использования | Возможности злоумышленника |

|---|---|---|---|

| Spectre | Использует уязвимости спекулятивного выполнения для чтения защищенной памяти через манипуляцию кэшем. | Чтение секретных данных из другого процесса или из ядра системы. | Получение конфиденциальной информации. |

| Meltdown | Обеспечивает доступ к защищенной памяти через ошибки в реализации виртуальной памяти CPU. | Доступ к паролям и ключам, хранящимся в ОС. | Красть важные данные, взламывать системы. |

| Flush + Prime+Probe | Используются для определения, есть ли данные в кэше или нет, и извлечения информации. | Обнаружение страниц памяти, относящихся к другим процессам. | Обход механизмов защиты. |

Как работают атаки Spectre и Meltdown — разбор технологий

Давайте подробно разберем особенности этих двух наиболее известных видов атак. Эти уязвимости оказались поистине революционными, так как затронули практически все современные процессоры.

Spectre: атака, использующая предсказания ветвлений

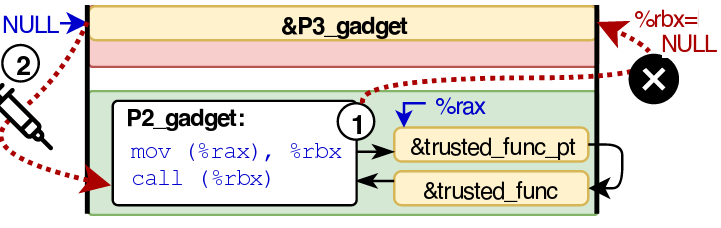

Spectre, это атака, которая использует уязвимость в механизме предсказания ветвлений процессоров. В основе ее — способность CPU предсказывать, какой путь выполнения инструкции будет выбран далее, и выполнять код по этому предположению заранее. Если предположение ошибочно, результаты сбрасываются, но побочные эффекты при этом все равно остаются.

Злоумышленник может внедрить знания о том, как работает такой механизм, чтобы обеспечить выполнение специальных инструкций, позволяющих получить доступ к данным, которые обычно недоступны.

Механизм атаки Meltdown

Meltdown использует ошибку в реализации виртуальной памяти. В отличие от Spectre, Meltdown позволяет обращаться к защищенной памяти ядра ОС из пользовательского режима. Процессор неправильно бросает исключение при такой операции, что позволяет злоумышленнику читать данные, находящиеся в защищенной области памяти.

Такая уязвимость позволяет подменять механизм защиты и получать доступ к конфиденциальным данным, даже если система должна их блокировать.

Как защититься от атак по кэшу с использованием спекулятивного выполнения

Защитные меры — это важная часть современной информационной безопасности. Рассмотрим основные направления защиты.

Обновление прошивок и программного обеспечения

Производители процессоров и операционных систем выпустили патчи, закрывающие уязвимости Spectre и Meltdown. Их необходимо своевременно устанавливать, чтобы снизить риск успешных атак.

Аппаратные меры безопасности

- Использование процессоров, исправленных от уязвимостей

- Внедрение механизмов контроля и мониторинга доступа к кэшу

- Изоляция процессов и использование технологий виртуализации

Программные решения и настройка систем

- Использование специальных библиотек и функций для защиты от атак (например, memory barriers)

- Настройка защиты в браузерах и через специальные политики безопасности

- Использование программных средств для обнаружения попыток атаки

Практический совет

Обязательно следите за обновлениями программного обеспечения и системных компонентов, а также используйте современные антивирусные и антималварные решения. Защита от таких технологий — комплексная работа, включающая как программные, так и аппаратные меры.

Взгляд в будущее: как развиваются технологии защиты от спекулятивных атак

Исследователи и производители процессоров не стоят на месте. В свет выходят новые разработки, направленные на устранение уязвимостей и повышение уровня безопасности.

Некоторые из направлений развития:

- Аппаратные изменения: создание процессоров с более строгими механизмами защиты.

- Программные патчи и оптимизации: автоматическая установка обновлений, автоматическая фильтрация и отслеживание подозрительных действий.

- Образовательные программы: повышение осведомленности разработчиков и системных администраторов о современных угрозах.

Атаки по кэшу, основанные на спекулятивном выполнении, — это сложные и очень опасные угрозы, которые меняют подходы к обеспечению безопасности информационных систем. Важно помнить, что полная защита невозможна без постоянного обновления систем, внедрения современных аппаратных и программных решений, а также тщательного контроля за деятельностью устройств и программного обеспечения.

Только комплексный подход, постоянное обучение и использование современных технологий позволяют снизить риск и обеспечить безопасность данных в мире, где угроза киберпреступности постоянно растет и усложняется.

Вопрос: Почему атаки по кэшу, основанные на спекулятивном выполнении, считаются одними из наиболее сложных и опасных современных угроз?

Ответ: Эти атаки используют внутренние механизмы работы центральных процессоров, такие как спекулятивное выполнение и кэш-память, что позволяет злоумышленникам обходить традиционные механизмы защиты. Они могут получать доступ к конфиденциальной информации без нарушения обычных правил безопасности, эксплуатируя особенности архитектуры оборудования. Такое сочетание скрытности и сложности делает их одними из наиболее опасных вызовов современности, требующих постоянного развития мер защиты и повышения осведомленности специалистов в области информационной безопасности.

Подробнее

| кэш атаки | Spectre уязвимость | Meltdown защита | опасности спекулятивного выполнения | защита от кэш атак процессоров |

| как работают кэш атаки | обновление системы для защиты от Spectre | аппаратные решения защиты | программные методы защиты | будущее технологий защиты |

| кибератаки на кэш память | процессорные уязвимости | виртуальная память и безопасность | асимметричный доступ к данным | примеры успешных атак |