- Асимметричное шифрование: Тайны и возможности протокола Диффи-Хеллмана

- Что такое асимметричное шифрование? Основные понятия

- История создания протокола Диффи-Хеллмана

- Принцип работы протокола Диффи-Хеллмана

- Преимущества и ограничения протокола Диффи-Хеллмана

- Как защититься?

- Главные сценарии использования протокола

- Примеры реализации

- Вопрос-ответ

Асимметричное шифрование: Тайны и возможности протокола Диффи-Хеллмана

Когда речь заходит о современных способах защиты информации‚ невозможно обойти стороной такую технологию‚ как асимметричное шифрование. Эта революционная концепция в области криптографии позволяет обеспечивать конфиденциальность и целостность данных‚ при этом не требуя передачи секретных ключей по открытому каналу связи. Одним из ключевых моментов развития этой области стало создание протокола Диффи-Хеллмана — одного из первых и наиболее важных алгоритмов для обмена ключами в открытом пространстве.

В этой статье мы глубоко погрузимся в теорию‚ лежащую в основе протокола Диффи-Хеллмана‚ узнаем‚ как он работает‚ и разберемся в его возможностях и ограничения. Вместе мы рассмотрим не только технические детали‚ но и практические сценарии‚ в которых эта технология применима‚ чтобы лучше понять‚ какую роль она играет в современном мире информационной безопасности.

Что такое асимметричное шифрование? Основные понятия

Асимметричное шифрование — это разновидность криптографических методов‚ которая использует пару ключей: публичный и приватный. В отличие от симметричного шифрования‚ где один ключ служит для шифрования и дешифрования‚ здесь каждый из ключей выполняет свою роль‚ что существенно повышает безопасность обмена данными.

Публичный ключ можно свободно распространять‚ он предназначен для того‚ чтобы любой желающий смог зашифровать сообщение‚ предназначенное только для обладателя приватного ключа. Приватный ключ‚ в свою очередь‚ хранится в строгой тайне и используется для расшифровки полученных сообщений или для создания цифровых подписей.

В чем главное отличие асимметричного шифрования от симметричного?

Асимметричное шифрование использует пару ключей — публичный и приватный‚ что обеспечивает более высокий уровень безопасности‚ особенно в обмене ключами. В то время как симметричные алгоритмы требуют передачи секретного ключа по открытому каналу‚ что увеличивает риск его перехвата‚ асимметричные позволяют безопасно обмениваться зашифрованной информацией без необходимости передачи приватного ключа.

История создания протокола Диффи-Хеллмана

Разработка протокола Диффи-Хеллмана началась в 1976 году двумя учеными: Уитфилдом Диффи и Мартином Хеллманом. Их работа стала настоящим прорывом‚ так как впервые предложила метод безопасного обмена секретным ключом через открытый канал. До этого времени криптографические системы основывались в основном на использовании сложных шифров‚ для которых требовалась предварительная передача секретных ключей.

Инновация заключалась в следующем: участники могли установить секретный ключ‚ не раскрывая его при этом в процессе коммуникации. Этот подход стал основой для дальнейших разработок и внедрения асимметричных систем.

Почему протокол Диффи-Хеллмана считается революционным?

Потому что он впервые позволил двум сторонам установить общий секретный ключ через открытый канал‚ не предавая его напрямую‚ что значительно повысило безопасность обмена информацией и заложило основы для дальнейших криптографических алгоритмов.

Принцип работы протокола Диффи-Хеллмана

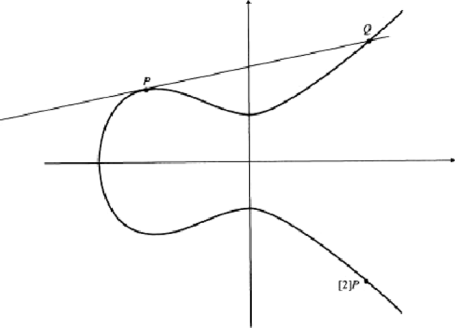

Протокол основан на сложности вычисления дискретного логарифма — задачи‚ которая считается трудноразрешимой при использовании современных вычислительных ресурсов. Основная идея заключается в следующем:

- Выбор публичных параметров: стороны договариваются о большом простом числе p и базе g‚ которая являеться примитивным корнем по модулю p. Эти параметры могут быть публичными и использовны всеми участниками.

- Генерация приватных ключей: каждый участник выбирает секретное число — свое приватное ключевое значение‚ например a для первого и b для второго.

- Вычисление публичных ключей: каждый участник использует формулу A = g^a mod p и B = g^b mod p‚ чтобы получить публичный ключ и обменяться им.

- Общий секрет: используя полученный публичный ключ другого участника и свой приватный ключ‚ каждый вычисляет общий секрет S = B^a mod p = A^b mod p. Этот секрет и есть ключ для дальнейшей шифрации.

| Этап | Описание |

|---|---|

| Выбор параметров | Общие простое число p и базовое g |

| Генерация приватных ключей | Секретные числа a‚ b |

| Обмен публичными ключами | Передача (A‚ B) |

| Вычисление общего секрета | S = B^a mod p = A^b mod p |

Почему именно так?

Потому что вычисление общего секрета основано на свойствах математической операции возведения в степень по модулю‚ и задача найти секретный ключ по публичным данным считается крайне сложной. Это обеспечивает высокий уровень безопасности.

Преимущества и ограничения протокола Диффи-Хеллмана

Данный протокол обладает рядом существенных достоинств‚ которые делают его популярным в криптографическом мире:

- Обеспечивает безопасный обмен ключами — даже если кто-то перехватит обмен‚ он не сможет определить секретный ключ.

- Гибкость — параметры p и g могут быть подобраны для любых требований безопасности.

- Основа для других алгоритмов — протокол служит базой для различных криптографических систем и протоколов‚ например‚ протокола TLS.

Однако у этого метода есть и свои ограничения:

- Уязвимость к выполнению атаки "человек посередине" — если злоумышленник сможет перехватить и подменить обмен сообщениями‚ он может установить свой ключ.

- Зависимость от выбранных параметров — безопасность сильно зависит от правильного выбора p и g. Неудачный подбор может привести к уязвимостям.

- Неустойчивость к квантовым компьютерам — при появлении мощных квантовых вычислительных устройств алгоритм станет уязвимым.

Как защититься?

Для повышения безопасности важно использовать параметры‚ поддерживающие стойкие криптографические свойства‚ а также применять дополнительные меры защиты‚ такие как цифровые подписи и протоколы аутентификации.

Можно ли полностью доверять протоколу Диффи-Хеллмана?

Хотя протокол и обладает высокой степенью безопасности при правильных условиях‚ его уязвимость к определенным атакам и потенциальные риски требуют сочетания с другими методами криптографической защиты‚ чтобы обеспечить максимально возможный уровень безопасности.

Главные сценарии использования протокола

На практике протокол Диффи-Хеллмана применяется для разнообразных целей в области информационной безопасности:

- Обеспечение защищенного соединения — обычно используется в протоколах SSL/TLS для установления безопасных соединений между клиентами и серверами.

- Обмен секретами в VPN — создание общего ключа между удаленными точками сети.

- Шифрование сообщений в мессенджерах — для обмена ключами‚ что позволяет шифровать сообщения end-to-end.

Примеры реализации

Основные реализации включают в себя:

- Протоколы TLS/SSL‚ использующие диффи-Хеллмана для установки общего секретного ключа.

- Публичные ключевые инфраструктуры‚ в которых осуществляется обмен ключами для безопасной связи.

- Современные криптографические библиотеки‚ реализующие алгоритмы Диффи-Хеллмана в стандартах OpenSSL‚ Crypto++‚ и др.

Можно ли использовать Диффи-Хеллмана в личных целях?

Разумеется‚ при наличии соответствующих знаний и необходимости в надежном обмене ключами‚ данный протокол подходит для реализации собственных систем безопасности или экспериментов в области криптографии.

Протокол Диффи-Хеллмана стал революционной вехой в криптографии‚ открыв путь к безопасному обмену информацией в незащищенных сетях. Его фундаментальные принципы и идеи легли в основу современных систем шифрования и защиты данных. Несмотря на свои ограничения‚ при правильном использовании и сочетании с другими методами‚ он по-прежнему остается важнейшим инструментом в арсенале специалистов по информационной безопасности.

Для тех‚ кто интересуется криптографией и хочет понять глубже механизмы защиты информации‚ изучение протокола Диффи-Хеллмана — это важный этап на пути к осознанному распоряжению данными и созданию безопасных систем.

Вопрос-ответ

Вопрос: Почему протокол Диффи-Хеллмана считается одним из наиболее безопасных методов обмена ключами?

Ответ: Протокол Диффи-Хеллмана основан на сложной математической задаче — дискретном логарифме‚ решение которой при современных вычислительных мощностях считается практически невозможным без секретных данных. Благодаря этому даже при перехвате публичных параметров злоумышленник не сможет определить общий секретный ключ‚ что делает данный протокол очень надежным для обмена информацией в открытых сетях. Однако важно помнить‚ что безопасность зависит также от правильного выбора параметров и защиты приватных ключей.

Подробнее

| Криптография аспект | Обмен ключами в интернете | История протокола Диффи-Хеллмана | Плюсы и минусы протокола | Использование в VPN |

| Современные алгоритмы обмена ключами | Протоколы защищенного соединения | Ваши вопросы по криптографии | Необходимость защиты приватных ключей | Облачные системы и безопасность |