- Асимметричное шифрование: Разбор схемы Гольдвассера-Микали — как защитить свои данные в эпоху цифровой безопасности

- Что такое асимметричное шифрование и почему оно так важно

- Ключевые преимущества асимметричного шифрования

- История и развитие схемы Гольдвассера-Микали

- Принцип работы схемы Гольдвассера-Микали

- Этапы генерации ключей

- Обмен зашифрованными сообщениями

- Практические примеры использования схемы Гольдвассера-Микали

- Особенности реализации и уровень безопасности

- Какие вызовы и ограничения связаны со схемой Гольдвассера-Микали

- Что ждет нашу криптографию в будущем:

Асимметричное шифрование: Разбор схемы Гольдвассера-Микали — как защитить свои данные в эпоху цифровой безопасности

В современном мире, когда обмен информацией стал неотъемлемой частью нашей жизни, защита данных становится все более актуальной задачей. Нас часто спрашивают: как обеспечить безопасность персональных сообщений, финансовых операций и корпоративной переписки? Ответ лежит в области криптографии, а именно — в использовании методов асимметричного шифрования. В этой статье мы подробно расскажем о одной из ключевых схем — схеме Гольдвассера-Микали, разберемся, как она работает, и попробуем понять, почему именно она считается одной из самых надежных в цифровом мире.

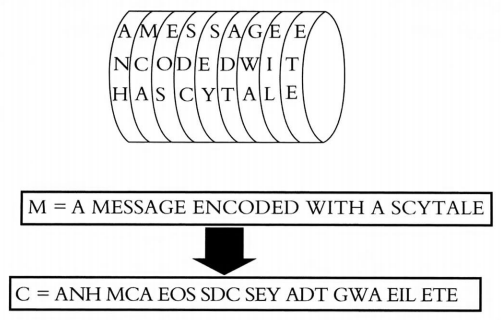

Что такое асимметричное шифрование и почему оно так важно

Асимметричное шифрование, это метод защиты информации, предполагающий наличие двух ключей: открытого и закрытого. Это кардинально отличается от симметричных алгоритмов, где для шифрования и дешифрования используется один ключ. В случае асимметричного метода, открытый ключ можно свободно распространять, а закрытый остается в тайне у владельца. Таким образом, любой желающий может зашифровать сообщение, используя публичный ключ, а его сможет расшифровать только обладатель приватного ключа.

Это открывает новые возможности: например, для обмена секретными сообщениями без риска, что кто-то посторонний сможет их прочитать, ведь в распоряжении злоумышленников нет приватного ключа — только у владельца. Такой механизм широко применяется для цифровых подписей, HTTPS-соединений, электронной почты и других систем безопасности.

Ключевые преимущества асимметричного шифрования

- Безопасность обмена данными: никто, кроме владельца приватного ключа, не сможет расшифровать сообщение.

- Цифровая подпись: подтверждение подлинности отправителя и целостности сообщения.

- Возможность публичного распространения ключей: упрощение организации защищенных каналов связи.

История и развитие схемы Гольдвассера-Микали

Первая концепция асимметричного шифрования была сформулирована в 1976 году двумя учеными — Уитфилдом Диффи и Мартином Хеллманом. Но настоящим прорывом стало появление схемы Гольдвассера-Микали, которая стала одной из первых практических реализаций этого подхода. В чем ее уникальность? В отличие от Первого алгоритма Диффи-Хеллмана, схема Микали и Гольдвассера использует специально подобранные свойства чисел, чтобы обеспечить высокий уровень защиты.

Эта схема активно используется в различных криптографических протоколах, обладая отличной стойкостью против современных методов взлома. Ее секрет — в сложной математической задаче, которая стоит за генерацией ключей. Теперь давайте разберемся, как она работает на практике.

Принцип работы схемы Гольдвассера-Микали

Схема Гольдвассера-Микали основана на теории чисел и использует свойства конечных групп классических арифметических операций. Основная идея — это создание публичного и приватного ключей, связанных между собой через некоторую математическую функцию, сопротивляющуюся обратному виду. Рассмотрим основные этапы этой схемы.

Этапы генерации ключей

- Выбор простых чисел p и q, где p — большое простое число, а q — число, делающееся степенью от p. Они служат основой для дальнейших расчетов.

- Вычисление модуля n = p * q. Именно он будет использоваться в качестве публичной части ключа.

- Выбор образование числа g — элемента группы по модулю n. Это число должно обладать свойствами, обеспечивающими безопасность.

- Генерация приватного ключа x — случайного числа, которое хранится в секрете.

- Вычисление публичного ключа y = g^x mod n. Он передается другим пользователям для обмена зашифрованными сообщениями.

Итак, у каждого участника есть пара ключей: публичный (n, y) и приватный (x). Основная безопасность достигается за счет сложности задачи дискретного логарифмирования — найти x по знанию g, y, n невозможно за приемлемое время.

Обмен зашифрованными сообщениями

Когда один пользователь хочет отправить сообщение другому, он использует публичный ключ адресата, чтобы зашифровать сообщение. Для этого он выбирает случайное число k и вычисляет:

- r = g^k mod n — часть зашифрованного сообщения, которая передается вместе с результатом.

- t = y^k * m mod n — шифротекст, где m — это исходное сообщение.

Получатель, используя свой приватный ключ x, расшифровывает сообщение, вычисляя:

- m = t / r^x mod n — восстановление оригинального сообщения.

Дополнительные нюансы и математические свойства обеспечивают невозможность восстановления исходного сообщения злоумышленником без знания приватного ключа.

Практические примеры использования схемы Гольдвассера-Микали

Подобная схема активно применяется в различных криптографических протоколах, особенно в системах, где важна защищенность передачи данных. Среди них:

- SSL/TLS протоколы: обеспечивают безопасное соединение в интернете, используя асимметричные алгоритмы для обмена ключами.

- Электронная подписка: подтверждает подлинность источника информации.

- Защита файлов и данных: шифрование корпоративной и личной информации.

Также она лежит в основе многих алгоритмов для цифровых валют, таких как биткойн, где важна безотказная защита транзакций.

Особенности реализации и уровень безопасности

Главной особенностью схемы Гольдвассера-Микали является сложность вычислительных задач, связанных с разгадыванием приватного ключа. Современные вычислительные мощности делают невозможным взлом за разумное время. Однако, как и в любой системе, важно соблюдать рекомендации по выбору больших и качественных математических параметров.

Ключевые параметры для обеспечения безопасности:

| Параметр | Рекомендуемое значение | Обоснование |

|---|---|---|

| Простые числа p и q | не менее 2048 бит | Обеспечивают достаточный уровень защиты |

| Публичный г g | Выбирается из группы с особыми свойствами | Гарантирует стойкость алгоритма |

| Приватное x | Случайное число в диапазоне до n | Обеспечивает уникальность private key |

| Модуль n | Длина не менее 2048 бит | Защита от атак разных типов |

При правильной реализации эта схема способна обеспечить безопасность, которая не уступает современным стандартам шифрования.

Какие вызовы и ограничения связаны со схемой Гольдвассера-Микали

Несмотря на высокую степень защиты, у схемы есть свои ограничения. Одним из основных является вычислительная сложность — генерация ключей и операции шифрования требуют значительных ресурсов. Еще один важный аспект, правильный подбор параметров. Неправильный выбор может сделать систему уязвимой.

К тому же, развитие квантовых вычислений угрожает современным криптографическим алгоритмам, так как квантовые компьютеры могут в скором времени взломать многие асимметричные схемы, включая Гольдвассера-Микали. Поэтому в сфере криптографии ведутся активные исследования по созданию квантоустойчивых алгоритмов.

Что ждет нашу криптографию в будущем:

Перспективы развития крыльев криптографии включают создание новых алгоритмов, устойчивых к квантовым атакам, автоматизацию процессов генерации и внедрения ключей, а также универсальные схемы, способные обеспечить безопасность в самых разных условиях. Однако схемы типа Гольдвассера-Микали остаются краеугольным камнем классической криптографии и широко используются во всех сферах, где требуется надежная защита информации.

Как выбрать правильную криптографическую схему для своих данных, и есть ли риск, что она устареет в ближайшие годы?

Выбор подходящей схемы зависит от конкретных требований к уровню безопасности, скорости обработки и инфраструктуре. Важно помнить, что безопасность — это не статическая характеристика. Технологии развиваются быстро, и даже самые надежные алгоритмы требуют регулярных обновлений и внедрения новых стандартов.

Подробнее

| асимметричное шифрование примеры | схема Гольдвассера-Микали | история асимметричного шифрования | как работает схема Гольдвассера-Микали | криптографические протоколы |

| безопасность асимметричного шифрования | плюсы и минусы схемы Гольдвассера-Микали | алгоритмы для цифровых подписей | этапы генерации ключей | круги применения криптографии |