- Асимметричное шифрование: раскрываем тайны схемы Гольдвассера-Микали

- Что такое асимметричное шифрование и зачем оно нужно?

- История и концепция схемы Гольдвассера-Микали

- Основные принципы работы схемы Гольдвассера-Микали

- Протокол работы и безопасность схемы

- Особенности и преимущества схемы

- Практическое применение и перспективы развития

Асимметричное шифрование: раскрываем тайны схемы Гольдвассера-Микали

Мир современных информационных технологий невозможен без надежных методов защиты данных. Мы постоянно ищем способы обеспечить конфиденциальность и целостность информации, передаваемой по сети, предотвратить несанкционированный доступ и обеспечить аутентификацию. Одним из ключевых инструментов в этой области является асимметричное шифрование — уникальный механизм, который использует пару ключей: публичный и приватный. В этой статье мы подробно разберем одну из наиболее интересных и сложных схем — схему Гольдвассера-Микали, в которую заложены основы современных протоколов обмена ключами и цифровых подписей.

Что такое асимметричное шифрование и зачем оно нужно?

Асимметричное шифрование — это метод защиты информации, при котором используются два различных ключа: публичный (открытый) и приватный (секретный). Если один из них применяется для шифрования данных, то другой — для их расшифровки. Это противоположно симметричному шифрованию, где оба участника используют один и тот же ключ.

Основные преимущества асимметричной криптографии:

- Обеспечение аутентичности — убедиться, что сообщение действительно отправлено определенным человеком.

- Безопасный обмен ключами — публичный ключ можно свободно распространять, не опасаясь его компрометации.

- Цифровые подписи — подтверждение происхождения и целостности сообщения.

Один из первоисточников технологий — схема Диффи-Хелмана и алгоритмы RSA, которая заложила основу для безопасной передачи данных в интернете. Именно в рамках этих технологий возникла необходимость в более надежных и гибких схем, таких как схема Гольдвассера-Микали.

История и концепция схемы Гольдвассера-Микали

Идея схемы Гольдвассера-Микали возникла в 1980-х годах и стала важной ступенью в развитии асимметричного шифрования. Она была предложена в рамках исследования устойчивых к решению задач методов шифрования, которые основаны не на номерных теоремах, как RSA, а на разложимости больших чисел и сложности дискретных логарифмов.

В отличие от схем на базе факторизации, схема Гольдвассера-Микали использует проблему дискретного логарифма, что делает процесс шифрования весьма сложным для потенциальных атак злоумышленников.

Что такое схема Гольдвассера-Микали? — это схема асимметричного шифрования, основанная на трудности вычисления дискретных логарифмов в группе простых чисел. Эта схема обеспечивает безопасный обмен ключами, цифровую подпись и Высокую скорость работы при больших объемах данных.

Основные принципы работы схемы Гольдвассера-Микали

Чтобы понять схему, важно разобраться с ее базовыми компонентами и последовательностью действий. Основные идеи:

- Выбор группы — выбирается группа простых чисел или эллиптическая кривая.

- Генерация секретного и публичного ключей, осуществляется на основе трудности дискретного логарифма.

- Обмен ключами, участники обмениваются публичными ключами, не раскрывая секретных.

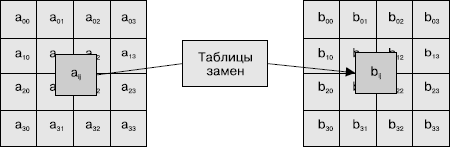

- Шифрование и расшифровка, происходит с помощью операций в группе, основанных на дискретных логарифмах.

Процесс обмена можно представить в виде таблицы:

| Действие | Описание |

|---|---|

| Выбор группы | Общий выбор группы и генерация параметров |

| Генерация ключей | Каждый участник создает свой приватный ключ и соответствующий публичный |

| Обмен ключами | Передача публичных ключей между сторонами |

| Общий секрет | Каждый участник вычисляет общий секрет, используя свой приватный ключ и публичный ключ партнера |

Протокол работы и безопасность схемы

Защищенность схемы Гольдвассера-Микали обусловлена сложностью задачи дискретных логарифмов: чтобы взломать шифр, злоумышленнику придется решить задачу, которая считается практически нерешаемой с помощью современных вычислительных средств. В схеме используется не просто один, а целый набор математических элементов, что повышает надежность и сопротивляемость к атакам.

Основные этапы защищенного обмена:

- Участники создают свои ключевые пары, основываясь на выбранных параметрах группы.

- Обмениваются публичными ключами, не раскрывая своих приватных ключей.

- Вычисляют общий секрет, который совпадает у обеих сторон.

Это гарантирует, что только стороны, обладающие соответствующими приватными ключами, смогут получить доступ к секретной информации, передаваемой через канал связи. Даже если злоумышленник перехватит публичные ключи, он не сможет вычислить приватный.

Особенности и преимущества схемы

- Высокая стойкость к взломам благодаря сложной математической задаче.

- Гибкость использования для обмена ключами, подписи и аутентификации.

- Эффективность при больших объемах данных благодаря быстрому выполнению операций.

- Масштабируемость — можно использовать в распределенных системах.

Основные недостатки могут заключаться в необходимости вычислять сложные математические операции и избегать определенных атак на реализацию.

Практическое применение и перспективы развития

На сегодняшний день схема Гольдвассера-Микали широко используется в системах обмена ключами, системах цифровых подписей, протоколах безопасного интернета и блокчейнах. Ее устойчивость и эффективность делают ее актуальной не только для защиты текущих систем, но и для будущих технологий, таких как квантовое шифрование.

Исследователи активизируют работу в области оптимизации этих схем, повышения их скорости и защиты от новых угроз. В ближайшие годы можно ожидать внедрения новых вариантов схем, основанных на схожих математических принципах, что обеспечит надежную защиту данных в эпоху цифровых технологий.

Итак, схема Гольдвассера-Микали является важной вехой в развитии асимметричной криптографии и остается актуальной областю исследований. Ее уникальные свойства позволяют обеспечить безопасный обмен данными, а методы защиты основываются на сложных математических задачах. Понимание этих принципов помогает не только оценить безопасность современных систем, но и создавать новые, более надежные протоколы.

В чем преимущество схемы Гольдвассера-Микали перед другими типами шифрования? — Основное отличие состоит в использовании задачи дискретного логарифма, что обеспечивает высокую степень стойкости к современным видам атак, в то время как алгоритмы на базе факторизации чисел, такие как RSA, уязвимы к определенным типам взломов. Это делает схему более перспективной в контексте развития квантовых вычислений и новых технологий.

Подробнее

| Асимметричное шифрование | Как работают схемы обмена ключами | Криптографические протоколы | Дискретный логарифм | Безопасность цифровых подписей |

| История асимметричного шифрования | Методы защиты данных | Современные протоколы | Применение в блокчейне | Влияние квантовых вычислений |