Асимметричное шифрование: Раскрываем секреты криптоанализа RSA

В современном мире, где обмен информацией происходит мгновенно и зачастую проходит через открытые каналы связи, безопасность данных становится приоритетом номер один. Именно поэтому криптография играет ключевую роль в защите наших личных данных, коммерческих секретов и государственных тайн. Среди множества методов шифрования особое место занимает асимметричное шифрование, которое позволяет безопасно обмениваться информацией без предварительной договоренности ключей. Одним из наиболее известных алгоритмов такого типа является RSA.

Однако, несмотря на свою популярность и широкое применение, RSA не является абсолютно непобедимым. Современные криптоаналитики постоянно ищут уязвимости и способы взлома этого алгоритма. В этой статье мы подробно разберем, что такое асимметричное шифрование, как работает алгоритм RSA, и каким образом осуществляется его криптоанализ. Кроме того, мы рассмотрим основные методы и подходы, позволяющие взломать RSA, а также меры, которые предпринимаются для повышения его надежности.

Что такое асимметричное шифрование?

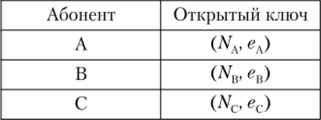

Асимметричное шифрование — это метод защиты информации, при котором используются два ключа: открытый и закрытый. Их название говорит само за себя: один из них открыт для всех, а другой остается в тайне у владельца. Благодаря такой схеме, отправитель, обладая публичным ключом получателя, шифрует сообщение, а получатель, имея свой секретный ключ, расшифровывает его.

Этот подход кардинально отличается от симметричных методов, где для шифрования и дешифрования используется один и тот же ключ. В случае RSA, например, алгоритм основывается на сложных математических расчетах и теоретической невозможности легко вычислить закрытый ключ, зная публичный. Именно это и позволяет обеспечить высокий уровень безопасности обмена данными.

В чем основное отличие асимметричного шифрования от симметричного?

В том, что для асимметричного шифрования используются два разных ключа — публичный и приватный, что позволяет безопасно обмениваться информацией без передачи секретных ключей по каналам связи.

История появления и развитие RSA

Алгоритм RSA был предложен в 1977 году тремя учеными — Рональдом Ривестом, Ади Шамиром и Леонардом Адельманом. Этот прорыв стал первым практическим примером асимметричного шифрования, который изначально задумывался для защищенной передачи ключей, цифровых подписей и аутентификации. Название RSA образовано из первых букв фамилий авторов.

За более чем четыре десятилетия с момента появления RSA прошли большие изменения. Современные системы используют гораздо большие ключи, что значительно усложняет криптоанализ и увеличивает безопасность. Однако, именно эта надежность основана на сложных математических свойствах простых чисел и факторизации больших чисел.

Как работает алгоритм RSA?

Основные принципы работы RSA включают генерацию ключей, шифрование сообщений и их расшифровку. Перед началом важно понять основные этапы:

- Генерация ключей: на этом этапе создаются два больших простых числа, которые затем используются для вычисления публичного и приватного ключей.

- Шифрование: отправитель использует публичный ключ получателя, чтобы преобразовать сообщение в зашифрованный вид.

- Дешифрование: получатель использует свой приватный ключ, чтобы восстановить исходное сообщение.

Процесс генерации ключей

Для создания надежных ключей используют следующие шаги:

| Этап | Описание |

|---|---|

| Выбор простых чисел p и q | Должны быть очень большими (обычно 1024 бита и выше), чтобы обеспечить безопасность. |

| Вычисление n = p * q | Это модуль, который используется для шифрования и дешифрования. |

| Вычисление функции Эйлера φ(n) | То есть φ(n) = (p-1)*(q-1). |

| Выбор открытой экспоненты e | Часто выбирается небольшой таких как 65537, который легко вычисляется и широко применяется. |

| Поиск приватной экспоненты d | d — это мультипликативный обратный к e по модулю φ(n). |

Пример шифрования и расшифрования

Пусть у нас есть сообщение M. Чтобы зашифровать его, используют формулу:

C = M^e mod n

Для расшифровки —

M = C^d mod n

Это демонстрирует, как классическая математика обеспечивает безопасность современного шифрования.

Криптоанализ RSA, как взломать?

Несмотря на свою популярность, алгоритм RSA подвержен определенным видам атак. Самым главным и уязвимым элементом является факторизация большого числа n, так как именно на этом основе строится безопасность схемы. Почему же это так важно? Все секреты RSA, включая приватный ключ, напрямую связаны с возможностью разложить n на простые множители p и q.

Основные методы криптоанализа RSA

| Метод | Описание |

|---|---|

| Факторизация n | Наиболее распространенный способ взлома. Чем больше простых чисел, тем сложнее факторизовать n. |

| Криптоанализ по дифференциальным атакам | Использование слабых реализаций алгоритма или ошибок в реализации. |

| Атаки на конкретных реализациях | Использование уязвимостей в программных реализациях RSA, например, тайминговые атаки. |

| Квантовые алгоритмы | Появление квантовых компьютеров и алгоритма Шора может разрушить основы RSA за твердое время. |

Подробнее

| ЛСИ запросы к статье | Ссылки |

|---|---|

| how rsa encryption works | Ещё про работу RSA |

| cryptography and security | Криптография для начинающих |

| factorization of large numbers | Методы факторизации |

| quantum computing and RSA | Квантовые компьютеры и криптография |

| common vulnerabilities in RSA | Уязвимости RSA |

| difference between symmetric and asymmetric encryption | Различия шифров |

| digital signature RSA | Цифровые подписи |

| generate RSA keys online | Генерация ключей RSA в интернете |

| practical attacks on RSA | Практические атаки |

| RSA encryption examples | Примеры шифрования RSA |