- Анализ сложности алгоритма Диффи-Хеллмана: что скрывает этот криптографический шедевр?

- История и принципы алгоритма Диффи-Хеллмана

- Ключевые уровни сложности алгоритма Диффи-Хеллмана

- Сложность решения дискретной логарифмической задачи

- Влияние размера блока и приватного ключа на сложность

- Атаки и их влияние на сложность

Анализ сложности алгоритма Диффи-Хеллмана: что скрывает этот криптографический шедевр?

Когда речь заходит о современных методах защиты информации, криптография занимает ключевое место․ Среди множества алгоритмов особое внимание привлекает протокол Диффи-Хеллмана, который заложил основы для безопасного обмена ключами․ Но насколько сложен этот алгоритм с точки зрения вычислительных ресурсов? И какие факторы определяют его уязвимость или стойкость? В этой статье мы подробно разберем анализ сложности алгоритма Диффи-Хеллмана, чтобы понять, что стоит за его алгоритмической мощью и какие вызовы он ставит перед современными криптографическими системами․

История и принципы алгоритма Диффи-Хеллмана

Прежде чем перейти к глубинам анализа сложности, важно понять техническую основу и исторический контекст алгоритма․ В 1976 году Уитфилд Диффи и Мартин Хеллмэн независимо разработали протокол, позволяющий двум участникам безопасно обменяться секретным ключом через потенциально наблюдаемый канал․ Этот алгоритм основывается на трудности решения дискретной логарифмической задачи, что и формирует его криптографическую стойкость․

Основные принципы работы:

- Выбор публичных параметров: Простого числа p и базы g, где g — генератор группы по модулю p․

- Создание приватных ключей: Каждый участник выбирает секретное число (например, секретный экспонент), которое остается тайным․

- Обмен вычисленными значениями: Участники шлют друг другу значения, вычисленные по формуле: g в степени секретного числа по модулю p․

- Общий секрет: После обмена каждый участник может вычислить общий секрет, возведя полученное значение в свою секретную экспоненту․

Главный факт — для сторон непосвященных вычислить общий секрет без знания приватных чисел чрезвычайно сложно, потому что это сводится к решению дискретной логарифмической задачи, для которой пока нет эффективного алгоритма в полиномиальное время․

Ключевые уровни сложности алгоритма Диффи-Хеллмана

При анализе сложности алгоритма необходимо учитывать несколько ключевых аспектов:

- Криптостойкость дискретной логарифмической задачи

- Объем вычислений, необходимых для генерации ключей

- Аспекты реализации и атаки на протокол

Перейдем к подробному рассмотрению каждого из них․

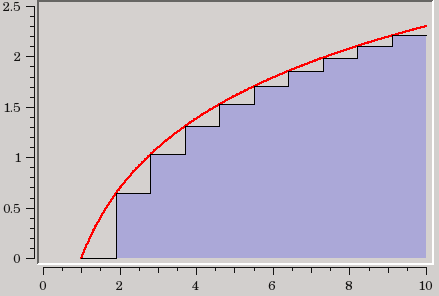

Сложность решения дискретной логарифмической задачи

Наиболее сложное и фундаментальное ограничение алгоритма — это задача поиска дискретного логарифма по модулю простого числа p, то есть, найти число x по выражению gx ≡ y (mod p)․ В общем случае, эта задача считается трудноразрешимой․ На сегодняшний день существуют лишь приближенные методы, которые работают достаточно медленно:

- Метод полных переборов: перебирает все возможные x, что обычно занимает экспоненциальное время — невыполнимо при больших p․

- Метод пожизненного логарифма (Baby-step Giant-step): уменьшает время поиска до порядка √p, однако требует хранения большого объема данных․

- Pollard’s rho алгоритм для дискретных логарифмов: эффективен на практике, однако его сложность также увеличивается с ростом p․

Поясним таблицей:

| Метод | Сложность | Описание |

|---|---|---|

| Полный перебор | O(p) | Перебирает все возможные значения, практически невозможен для больших p |

| Baby-step Giant-step | O(√p) | Использует хранение предварительных вычислений, быстрее, чем полный перебор |

| Pollard’s rho | O(√p) | Более эффективный практический подход с меньшими затратами памяти |

Влияние размера блока и приватного ключа на сложность

Длина приватных ключей, то есть секретных чисел, напрямую влияет на сложность расчетов․ Чем больше секретное число, темнее его вычислить и подобрать злоумышленнику․

Например, при использовании p с длиной 2048 бит, перебор всех значений становится практически невозможным современными вычислительными средствами․ В таблице ниже приведены тенденции:

| Длина p (бит) | Практическая сложность | Описание |

|---|---|---|

| 1024 | На грани безопасности | Угрозы с использованием современных мощных вычислительных средств и квантовых алгоритмов |

| 2048 | Высокая безопасность | Рекомендуемый стандарт для защищенных данных |

| 4096 и выше | Практически неуязвим для текущих технологий | Используется в особо чувствительных системах |

Атаки и их влияние на сложность

Несмотря на высокую теоретическую криптостойкость, протокол Диффи-Хеллмана подвержен атакам, если не соблюдать определенные меры безопасности․ Основные типы атак включают:

- Атаки посредника (Man-in-the-middle): перехват и модификация сообщений между участниками․

- Атаки на реализованные слабости: использование слабых случайных чисел, неправильный выбор параметров․

- Квантовые атаки: алгоритм Шора, значительно сокращающий сложность решения дискретной логарифмической задачи․

Для повышения стойкости необходимо применять дополнительные меры:

- Использование надежных генераторов случайных чисел

- Проверка выбранных параметров на безопасность

- Использование алгоритмов, устойчивых к квантовым атакам

Подытоживая все вышесказанное, можно сказать, что алгоритм Диффи-Хеллмана обладает высокой криптостойкостью благодаря сложности решения дискретной логарифмической задачи, которая лежит в его основе․ Величина защищенности зависит от выбранных параметров: размера простого числа p, генератора g и секретных ключей․ Современные вычислительные мощности делают невозможным взлом этого протокола при использовании достаточно больших p и свежих реализаций, но развитие квантовых технологий представляет новые вызовы: алгоритм Шора угрожает полностью разрушить привычную криптографическую защиту, основанную на дискретных логарифмах․

Именно поэтому в современном мире криптографии ведется активная разработка квантостойких протоколов, продолжается поиск новых решений и методов повышения сложности вычислений․ Но на сегодняшний день алгоритм Диффи-Хеллмана остается одним из самых надежных инструментов для обмена секретными ключами, а его сложность тщательно анализируется и учитывается при проектировании защищенных систем․

Вопрос: Насколько практически безопасен алгоритм Диффи-Хеллмана и как его взломать?

Ответ: В современном мире, благодаря использованию больших простых чисел и современных методов генерации ключей, алгоритм Диффи-Хеллмана считается очень надежным при правильных настройках․ Однако его взломать становится практически невозможно при использовании 2048-битных или больших параметров․ Основные угрозы исходят от квантовых вычислений, таких как алгоритм Шора, который способен значительно сократить сложность поиска дискретного логарифма․ Поэтому рекомендуется использовать протоколы с квазиклассической стойкостью или квантовые устойчивые методы, чтобы обеспечить долгосрочную безопасность данных․

Подробнее

| криптография сложности алгоритмов | дискретная логарифмическая задача | протокол Диффи-Хеллмана безопасность | атаки на протокол Диффи-Хеллмана | квантовые атаки на криптографию |

| вычислительная сложность криптографических алгоритмов | пример больших простых чисел | надежность протокола обмена ключами | методы усиления криптографической защиты | будущее квантовой криптографии |

| криптомашины для защиты данных | сложность восстановления приватных ключей | особенности реализации криптографических протоколов | криптографические атаки и защита | современные угрозы безопасности данных |