- Анализ криптостойкости потоковых шифров: причины, методы и вызовы

- Что такое потоковые шифры?

- Примеры потоковых шифров

- Ключевые аспекты криптоустойчивости потоковых шифров

- Криптостойкость генератора ключей

- Защита от криптоанализа

- Актуальные методы оценки криптостойкости

- Общие вызовы и угрозы для потоковых шифров

- Криптоаналитические атаки

- Уязвимости в реализации

- Современные вызовы и пути решения

- Перспективы развития и будущие направления

- Интеграция квантовых технологий

- Использование машинного обучения

- Глобальные стандарты и регуляции

Анализ криптостойкости потоковых шифров: причины, методы и вызовы

Что именно делает потоковые шифры устойчивыми к взлому и какие существуют основные угрозы и уязвимости?

В современном мире информационных технологий безопасность данных является одной из важнейших задач как для государственных структур, так и для частных компаний и обычных пользователей. Одним из ключевых элементов защиты является использование шифровальных алгоритмов, среди которых выделяются потоковые шифры — инструменты, предназначенные обеспечивать быструю и надежную защиту передаваемой информации в реальном времени.

Но насколько действительно криптоустойчивы потоковые шифры? Какие механизмы внутри них обеспечивают эту устойчивость? И с какими вызовами сталкиваются разработчики и исследователи при создании и анализе таких алгоритмов? В этой статье мы подробно рассмотрим все аспекты анализа криптостойкости потоковых шифров, погрузимся в технические нюансы, узнаем о ключевых угрозах и научимся оценивать надежность современных решений.

Что такое потоковые шифры?

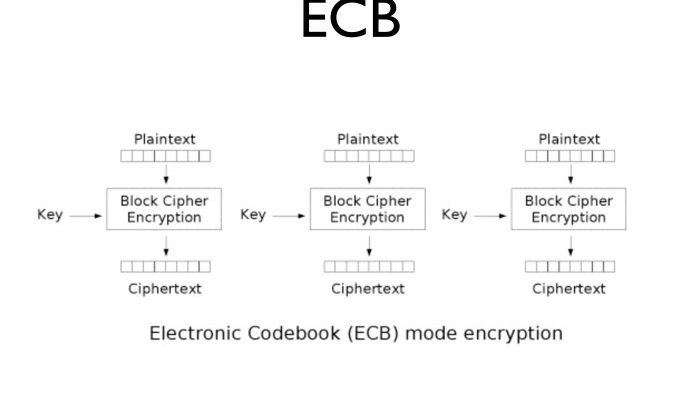

Потоковые шифры, это класс симметричных шифров, которые в процессе работы шифруют поток данных по одному биту или байту за раз. В отличие от блочных шифров, где обработка производится блоками фиксированного размера, потоковые шифры предназначены для высокой скорости передачи данных, например, в потоковых видео или в системах реального времени.

Основная идея потоковых шифров — использование "генератора ключей", который создает непрерывный поток псевдослучайных чисел, называемых ключ-стрем. Этот поток затем комбинируется с исходными данными при помощи простых операций, таких как XOR. Тогда безопасность шифра во многом зависит от стойкости генератора псевдослучайных чисел и секретности используемого ключа.

Примеры потоковых шифров

- RC4: один из самых популярных ранее потоковых шифров, ныне устаревший из-за обнаруженных уязвимостей.

- A5/1 и A5/2: используемые для защиты мобильных звонков GSM.

- Salsa20 и ChaCha: современные потоковые шифры, считающиеся очень безопасными и широко применяемые сегодня в криптографических библиотеках.

Ключевые аспекты криптоустойчивости потоковых шифров

Основной источник их безопасности — криптостойкость генератора псевдослучайных чисел и сложность предсказания ключа. Рассмотрим подробнее факторы, влияющие на криптостойкость:

Криптостойкость генератора ключей

- Криптостойкость псевдослучайного генератора: генератор должен создавать последовательности, которые трудно предсказать. Для этого используют непрерывные математические функции и сложные алгоритмы.

- Длина ключа: чем длиннее ключ, тем больше вариантов, и тем труднее его взломать методом перебора.

- Отсутсвие повторов: важно избегать циклов и повторяющихся паттернов, так как они облегчают криптоанализ.

Защита от криптоанализа

- Анализ статистики: проверка случайности последовательностей с помощью спектральных и корреляционных анализов.

- Обфускация и усложнение: использование методов, усложняющих восстановление исходных данных при известных или частичных знаниях об алгоритме.

Актуальные методы оценки криптостойкости

| Метод оценки | Описание | Применение | Плюсы | Минусы |

|---|---|---|---|---|

| Анализ спектра | Определение статистической случайности сайта | Проверка генератора | Высокая точность | Требует много вычислений |

| Дифференциальный криптоанализ | Поиск слабых мест в зависимости от изменений входных данных | Обнаружение уязвимостей | Обнаружение конкретных слабых точек | Тяжелый анализ |

| Атака с помощью известных текстов | Использование известных или частично известных данных | Тестирование устойчивости | Показывает реальные уязвимости | Не всегда применимо |

Общие вызовы и угрозы для потоковых шифров

Несмотря на высокие требования к криптостойкости, потоковые шифры сталкиваются с рядом вызовов и угроз, которые могут снизить их эффективность и надежность. Ниже перечислены наиболее распространенные из них.

Криптоаналитические атаки

- Криптоанализ с использованием известных текстов: злоумышленники используют известные части данных или их шаблоны для расшифровки.

- Атаки на генератор псевдослучайных чисел: выявление предсказуемости генератора.

- Ковалентные атаки: сочетание различных атак для увеличения вероятности взлома.

Уязвимости в реализации

- Ошибки в алгоритмах: неправильная реализация, ведущая к ослаблению шифра.

- Информационный утечка: случайные или намеренные утечки, например, через боковые каналы.

- Некачественные генераторы: использование слабых или предсказуемых генераторов.

Современные вызовы и пути решения

- Разработка более сложных генераторов псевдослучайных чисел, устойчивых к анализу.

- Постоянный аудит и тестирование существующих реализаций.

- Интеграция новых технологий, таких как квантовые алгоритмы, для повышения стойкости.

Перспективы развития и будущие направления

Криптоаналитика потоковых шифров развивается очень быстро. Сегодня ведущие исследователи работают над созданием новых алгоритмов и усовершенствованием существующих. Среди наиболее перспективных направлений можно выделить:

Интеграция квантовых технологий

Квантовые компьютеры потенциально могут взломать большинство современных шифров, поэтому ученые уже сейчас разрабатывают квантово-устойчивые алгоритмы для потоковых шифров, что обеспечит их долгосрочную безопасность.

Использование машинного обучения

Методы машинного обучения помогают анализировать паттерны и обнаруживать слабые места в реализации, что способствует созданию более стойких алгоритмов.

Глобальные стандарты и регуляции

Разрабатываются международные стандарты защиты данных, которые обязывают внедрение и постоянно улучшение криптографических методов.

Защита данных в потоке — это вызов времени, и только через постоянное исследование, развитие новых технологий и международное сотрудничество удастся создать системы, которые смогут выдержать любые испытания будущего.

Подробнее

| глубокий анализ потоковых шифров | криптоустойчивость алгоритмов | безопасность потоковых шифров | методы криптоанализа | современные криптографические алгоритмы |

| криптографические стандарты | проблемы реализации шифров | угрозы безопасности данных | применение потоковых шифров | квантовая криптография |

| устойчивость генераторов ключей | криптоанализ с известными текстами | устойчивость к атакам | проблемы быстродействия | криптоустойчивые протоколы |

| методы оценки стойкости | обфускация шифров | функции случайности | защита боковых каналов | прогнозирование угроз |

| будущее потоковых шифров | новейшие исследования | тренды криптографии | поддержка стандартов безопасности | инновационные методы защиты |