- Анализ криптостойкости потоковых шифров: от теории к практике

- Основные компоненты потоковых шифров

- Критерии оценки криптостойкости потоковых шифров

- Статистика и криптостойкость: почему это важно?

- Практический пример:

- Риски повторного использования keystream и его последствия

- Практическое правило:

- Анализ уязвимостей и методов защиты

- Практическая реализация и оценка потоковых шифров

- Ответ на популярный вопрос

- Подробнее: 10 LSI-запросов к статье

Анализ криптостойкости потоковых шифров: от теории к практике

Когда речь заходит о защите информации в современном мире, криптография играет ключевую роль. Особенно актуальными являются потоковые шифры, которые обеспечивают быструю и эффективную защиту данных при передаче или хранении. Мы часто сталкиваемся с вопросами: насколько безопасны эти инструменты? Какие уязвимости могут существовать? В этой статье мы подробно разберем основные понятия, методы анализа и оценки криптостойкости потоковых шифров, чтобы понять их преимущества и недостатки.

Потоковые шифры используют для шифрования последовательности битов или байтов данных в реальном времени, что делает их идеальными для потоковой передачи информации, например, видеосигналов, голосовой связи или интернет-сервисов. Однако, несмотря на свою эффективность, они сталкиваются с различными видами атак, поэтому критически важно анализировать их криптоустойчивость — способность противостоять попыткам взлома и вскрытия.

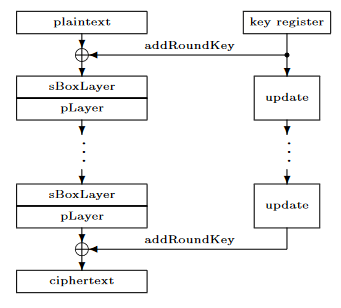

Основные компоненты потоковых шифров

Чтобы понять, насколько поточные шифры надежны, необходимо разбираться в их внутренней структуре; Обычно они состоят из следующих элементов:

- Генератор псевдослучайных ключей (Keystream Generator): создает непрерывную потоковую последовательность случайных чисел, которая затем применяется для шифрования данных.

- Ключ: исходное секретное значение, от которого зависит генерация keystream.

- Механизм шифрования: операция, которая по сути представляет собой XOR-сложение keystream с исходными данными.

Ключевым фактором надежности является стойкость генератора псевдослучайных чисел — он должен создавать последовательности, максимально приближенные к истинной случайности, чтобы злоумышленник не мог предугадать следующий бит.

Критерии оценки криптостойкости потоковых шифров

Анализ криптостойкости включает в себя множество аспектов, среди которых наиболее важными считаем:

- Стойкость к известным атакам: устойчивость к атакам с известными или выбранными текстами.

- Ключевая стойкость: сложность определения исходного ключа на основе наблюдаемых зашифрованных сообщений.

- Стойкость к статистическим атакам: невозможность обнаружения закономерностей или структур в keystream или зашифрованных данных.

- Устойчивость к атаке «поддерживающих цепочек»: защита от атак, основанных на повторных использовании keystream.

Раскроем каждое из этих критериев подробнее.

Статистика и криптостойкость: почему это важно?

Одним из наиболее распространенных методов оценки надежности потоковых шифров является проверка статистических характеристик их keystream. Если последовательность битов демонстрирует признаки закономерностей, такие как высокая корреляция или ненормальный распределённый вывод, это свидетельствует о потенциальных уязвимостях.

| Метрикa | Описание | Значение для анализа | Примеры методов | Рекомендуемое действие |

|---|---|---|---|---|

| PCF (автоматическая проверка равномерности) | Оценивает, насколько равномерно распределены биты 0 и 1 | Обнаружение перекосов и закономерностей | Проверка частотных распределений, тесты на энтропию | Использовать для первичных оценок |

| Correlational Analysis | Определяет корреляцию между соседними битами | Обнаружение структур в keystream | Корреляционные тесты, тесты на самосогласованность | Не допускается наличие корреляций |

Практический пример:

Проверка keystream-а известного потокового шифра с помощью статистических тестов выявила значительную асимметрию — что свидетельствует о слабости генератора и потенциальных угрозах безопасности.

Риски повторного использования keystream и его последствия

Один из классических ошибок при использовании потоковых шифров — повторное использование keystream. Это создает уязвимость, позволяющую провести атаку на отношение между двумя зашифрованными сообщениями. В результате злоумышленники могут выделить исходные данные или даже восстановить ключ.

Поэтому, при проектировании систем и применении потоковых шифров важно обеспечить уникальность каждой сессии или сообщения, чтобы избежать повторных keystream.

Практическое правило:

- Никогда не используйте один и тот же keystream для шифрования нескольких сообщений.

- Обеспечьте генерацию случайных или псевдослучайных ключей для каждой операции шифрования.

Анализ уязвимостей и методов защиты

Потоковые шифры уязвимы к ряду атак, если их внутренние механизмы не полностью защищены или реализованы неправильно. Наиболее распространенные из них — это атаки с известным или выбранным plaintext, а также атаки на базе статистического анализа.

Рекомендуемые меры защиты включают в себя:

- Использование высококачественных генераторов случайных чисел;

- Обеспечение уникальности keystream для каждой операции;

- Постоянное проведение статистических тестов для выявления потенциальных слабых звеньев;

- Использование сложных алгоритмов для генерации исходных состояний в генераторах keystream.

Кроме того, внедрение дополнительных криптостойких протоколов и аппроксимаций помогает снизить риск успешных атак.

Практическая реализация и оценка потоковых шифров

В современной криптографии существует множество потоковых шифров, отличающихся по структуре и уровню безопасности. Рассмотрим некоторые наиболее популярные примеры и их характеристики:

| Шифр | Тип генератора | Степень криптостойкости | Рекомендации по использованию | Особенности |

|---|---|---|---|---|

| RC4 | Стандартный потоковый шифр, основанный на RC4 | Бывшая популярность снизилась из-за уязвимостей | Не рекомендуется к использованию в новых проектах | Легко реализуем, но подвержен многим атакам |

| ChaCha20 | Постоянная, надежная криптографическая конструкция | Высокий уровень защиты | Рекомендуется для новых систем | Эффективен и устойчив к атакам |

Такие оценки помогают разработчикам выбирать подходящие инструменты для своих задач, основываясь на критериях криптостойкости и практической безопасности.

Потоковые шифры — это мощный инструмент защиты информации при правильной реализации и использовании. Ключевые аспекты формирования их криптоустойчивости включают:

- Обеспечение высокого качества генерации keystream.

- Использование уникальных ключевых материалов для каждой сессии.

- Проведение регулярных статистических тестов и анализа.

- Изучение потенциальных уязвимостей и своевременное обновление криптографических методов.

Только системный подход и постоянное совершенствование позволяют сохранить безопасность данных в условиях постоянно растущих угроз. Важно помнить, что криптостойкость, это не разовая задача, а комплексный процесс, включающий теоретический анализ, практическую проверку и внедрение современных решений.

Ответ на популярный вопрос

Вопрос: Можно ли полностью доверять потоковым шифрам в современных условиях?

Ответ: В полностью доверять потоковым шифрам можно, если они основаны на современных, криптоустойчивых алгоритмах, правильно реализованы и используются с соблюдением всех протокольных требований. Важно постоянно анализировать их криптостойкость, обновлять алгоритмы и избегать обходных решений, которые могут снизить уровень защиты. В случае правильного подхода потоковые шифры остаются эффективным средством защиты информации в разнообразных системах.

Подробнее: 10 LSI-запросов к статье

Подробнее

| криптостойкость потоковых шифров | анализ состояния потоковых шифров | статистика и безопасность шифров | роле keystream в потоковых шифрах | какие потоковые шифры самые надежные |

| методы оценки криптоустойчивости | предотвращение повторного использования keystream | уязвимости потоковых шифров | атаки на потоковые шифры | современные алгоритмы потокового шифрования |

| статистические тесты для потоковых шифров | как повысить криптоустойчивость | примеры уязвимых потоковых шифров | криптостильные свойства потоковых шифров | обновление методов защиты шифров |

| проекты с использованием потоковых шифров | современные протоколы безопасности | паттерны уязвимостей шифров | стандарты шифрования | криптографические стандарты |