- Анализ криптостойкости одноразового блокнота (OTP): раскрываем секреты надежной защиты

- Что такое одноразовый блокнот: основы и принципы работы

- Идеальный секрет: почему OTP считается абсолютной защитой?

- Ключевые критерии анализа криптостойкости OTP

- Истинная случайность ключевой последовательности

- Защита ключевого материала

- Процесс генерации и хранения ключей

- Минимизация риска повторного использования ключа

- Защита от атак на канал передачи данных

- Практические методы анализа криптостойкости OTP

- Визуальный аудит и проверка реализации

- Имитация атак и стресс-тестирование

- Использование статистических методов и моделирование

- Резюме и практические рекомендации

Анализ криптостойкости одноразового блокнота (OTP): раскрываем секреты надежной защиты

В современном мире безопасность информации становится приоритетом для каждого пользователя‚ особенно при работе с чувствительными данными и криптовалютами. Одним из классических решений для защиты секретных ключей остаётся одноразовый блокнот (OTP, One-Time Pad). Его уникальная криптоустойчивость‚ при правильной реализации‚ делает этот метод одним из самых надежных способов шифрования. Однако насколько безопасен настоящий OTP в повседневных условиях? Какие критерии следует учитывать при его анализе? В нашей статье мы расскажем о том‚ как самостоятельно провести анализ криптостойкости одноразового блокнота‚ выделить его слабые места и понять‚ какие нюансы могут существенно повысить или снизить уровень защиты.

Что такое одноразовый блокнот: основы и принципы работы

Для начала важно понять‚ что такое одноразовый блокнот и почему он считается практически непроницаемым для взлома. Одноразовый блокнот, это метод шифрования‚ в котором используется случайная ключевая последовательность‚ равная по длине сообщению. Такой ключ никогда не повторяется‚ что делает невозможным восстановления исходной информации без точного знания ключа.

Ключевые особенности OTP:

- Ключ должна быть действительно случайной. Любая предсказуемость или повторение снижают уровень криптоустойчивости.

- Ключ обязательно должен быть длиннее или равен длине сообщения.

- Ключ не должен передаваться по открытым каналам‚ иначе безопасность исчезает.

- Использование одного и того же ключа несколько раз полностью разрушает систему;

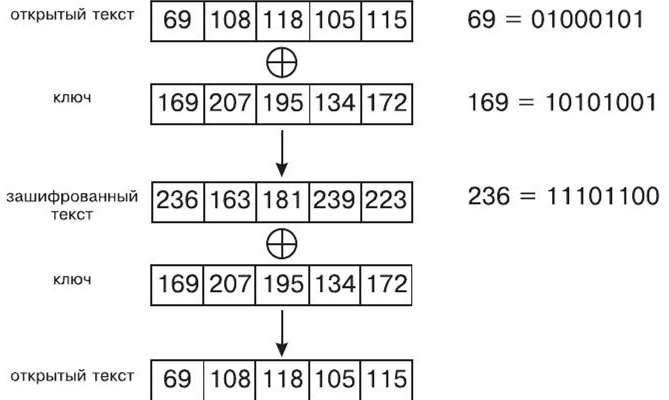

Механизм работы прост: каждое сообщение складывается по модулю 2 (xor) с ключом‚ что делает результат абсолютно неопределимым без знания исходного ключа.

Идеальный секрет: почему OTP считается абсолютной защитой?

Классическая теория криптографии утверждает‚ что идеальный шифр — это тот‚ который не оставляет никаких следов для взломщика‚ даже при бесконечном количестве вычислений. Одноразовый блокнот удовлетворяет всем этим условиям‚ поскольку при правильной реализации его криптоустойчивость достигается благодаря свойствам теории информации. Впрочем‚ важно помнить‚ что именно реализация делает его действительно надежным — предусмотрительность и аккуратность играют ключевую роль.

Ключевые критерии анализа криптостойкости OTP

Когда речь идет о проверке надежности одноразового блокнота‚ необходимо учитывать несколько важнейших аспектов. Давайте подробно рассмотрим каждый из них‚ чтобы понять‚ насколько наша реализация или выбранный метод защиты может считаться действительно твердым щитом против любых атак.

Истинная случайность ключевой последовательности

Это один из важнейших факторов. В случае‚ если ключ генерируется с помощью псевдослучайных алгоритмов или содержит закономерности‚ уровень безопасности значительно снижается. Для повышения криптостойкости используют высококачественные генераторы случайных чисел (ГСЧ)‚ основанные на физических процессах‚ например‚ на радиационном шуме или квантовых эффектах.

Защита ключевого материала

Ключ‚ как уже говорилось‚ должен оставаться тайным и не передаваться в открытых каналах. Идеально‚ если его создают и хранят офлайн или используют изолированные устройства для генерации. Не рекомендуется повторное использование ключа или его хранение в цифровом виде на уязвимых носителях без шифрования.

Процесс генерации и хранения ключей

Здесь выделим ключевые моменты:

- Используйте проверенные источники случайных чисел.

- Ведите точный учет ключей: где‚ когда и каким образом они были созданы и использованы;

- Обеспечивайте физическую безопасность носителей с ключами.

Минимизация риска повторного использования ключа

Ключ должен использоваться строго однократно — при повторном использовании уровень уязвимости возрастает в сотни раз. В случае необходимости хранения нескольких ключей придумайте надежные системы управления и автоматизации их обращения.

Защита от атак на канал передачи данных

Обеспечьте физическую или криптографическую защиту каналов‚ по которым передается ключ или зашифрованное сообщение. Например‚ используйте защищенные линии связи‚ аппаратные шифраторы или формы шифрования с дополнительными слоями защиты.

Практические методы анализа криптостойкости OTP

Понимание теоретических аспектов важно‚ но не менее существенно — применить их на практике. Ниже приведены основные методы и подходы‚ которые позволяют оценить реальную стойкость системы на базе OTP.

Визуальный аудит и проверка реализации

Важно изучить процесс генерации‚ хранения и использования ключей. Необходимо убедиться‚ что все этапы соблюдают принципы криптоустойчивости:

- Проверка источника генерации случайных чисел: он должен соответствовать современным стандартам.

- Аудит логов и линий передачи: должны отсутствовать уязвимости или признаки компрометации.

- Физическая безопасность: соблюдать правила хранения ключей и наличие резервных копий.

Имитация атак и стресс-тестирование

Эффективный способ — попытки имитировать возможные взломы. Это поможет выявить слабые места:

- Анализ повторных попыток восстановления сообщений без ключа.

- Тесты на угадывание ключа при наличии частичных знаний.

- Анализ уязвимостей при неправильном geração ключей или ошибок при их использовании.

Использование статистических методов и моделирование

Применение математических и статистических методов‚ таких как тесты на случайность‚ помогает определить насколько ключи соответствуют требованиям теории.

| Метод | Описание | Цель | Преимущества |

|---|---|---|---|

| Тесты на независимость | Проверка последовательности на наличие закономерностей | Обнаружение предсказуемых элементов | Высокая точность определения случайности |

| Анализ распределения | Исследование статистических свойств ключа | Подтверждение равномерности распределения | Помогает выявить слабые места |

| Моделирование атак | Имитация различных сценариев взлома | Определение уязвимых элементов | Практический уровень оценки прочности |

Только так действительно можно обеспечит долгосрочную криптоустойчивость и защиту ваших данных от любых современных угроз.

Резюме и практические рекомендации

Чтобы сделать вашу защиту максимально эффективной‚ следуйте этим советам:

- Используйте высококачественные генераторы случайных чисел.

- Храните ключи в недоступных для посторонних местах.

- Обеспечивайте надежное управление ключами и их однократное использование.

- Постоянно проводите аудиты и тесты системы.

- Обучайте сотрудников правилам криптографической безопасности.

Кроме того‚ рекомендуется постоянно держать руку на пульсе новых методов атак и обновлять системы защиты‚ чтобы сохранять высокий уровень криптоустойчивости.

Подробнее

| Криптостойкость OTP | Безопасность одноразового блокнота | Генерация случайных чисел для криптографии | Теория информации и шифрование | Советы по защите секретных ключей |

| Преимущества OTP | Ошибки при использовании одноразовых блокнотов | Статистические методы анализа ключей | Источники случайных чисел | Примеры взломов криптографических систем |

| Криптотесты | Современные стандарты защиты данных | Физическая защита криптооборудования | Аудит систем криптозащиты | Обучение технических специалистов |

| Антивзломные методы | Криптоанализ | Защита от атак на канал передачи | Практический пример реализации OTP | Криптографические стандарты |

| Обновление криптооборудования | Периодическая проверка ключей | Использование аппаратных генераторов | Анализ уязвимостей систем | Кейсы известных взломов |