- Алгоритм Диффи-Хеллмана и проблема обмена ключами: как обеспечить безопасную связь в цифровом мире

- Что такое алгоритм Диффи-Хеллмана и зачем он нужен?

- Как работает алгоритм: пошаговое объяснение

- Основные понятия и параметры

- Процесс обмена ключами

- Математические формулы

- Проблема обмена ключами и угрозы безопасности

- Методы защиты и современные решения

- Современные подходы

Алгоритм Диффи-Хеллмана и проблема обмена ключами: как обеспечить безопасную связь в цифровом мире

В современном мире обмен информацией происходит миллионами раз в секунду. От личных сообщений до корпоративных данных — все должно оставаться защищённым от посторонних глаз. Именно в этой сфере особую роль играет криптография, а особенно — так называемый алгоритм Диффи-Хеллмана. Мы решили подробно разобрать, как работает этот алгоритм, какие проблемы возникают при обмене ключами и как современные технологии позволяют их решать. Давайте вместе погрузимся в увлекательный мир криптографических алгоритмов и безопасных коммуникаций.

Что такое алгоритм Диффи-Хеллмана и зачем он нужен?

Алгоритм Диффи-Хеллмана — это революционный криптографический протокол, созданный для безопасного обмена ключами шифрования по незащищённой сети. Еще в 1976 году ученые Уитфилд Диффи и Мартин Хеллман предложили уникальную методику установления общего секретного ключа между двумя сторонами без необходимости его передачи по каналу связи. Основная идея заключается в том, что обе стороны используют публичные параметры для вычисления общего ключа, который остается скрытым для посторонних.

Если представить, что мы с кем-то решили установить защищённое соединение, не показывая никому наш секретный ключ, алгоритм Диффи-Хеллмана позволяет нам сделать именно так. Этот протокол широко используется в различных системах VPN, SSL/TLS и другие протоколы для безопасной передачи данных в интернете.

Как работает алгоритм: пошаговое объяснение

Основные понятия и параметры

Перед началом работы алгоритма необходимо определить несколько публичных параметров, которые будут известны обеим сторонам. Это:

- приватные ключи — секретные числа, которые каждый участник генерирует самостоятельно;

- публичные параметры — очень важные числа, которые раскрывать нельзя, иначе безопасность нарушается;

- объект — система вычислений (часто это простое число и его генерирующий элемент), используемый для создания публичных ключей.

Процесс обмена ключами

Процесс включает в себя последовательность математических операций, которые позволяют обеим сторонам прийти к одному секретному ключу, не открывая его перед посторонними. Ниже — подробное объяснение:

- Выбор секретных ключей: каждый участник случайным образом выбирает свое секретное число — приватный ключ.

- Генерация публичных ключей: каждый вычисляет свой публичный ключ на основе приватного и публичных параметров.

- Обмен публичными ключами: оба участника обмениваются своими публичными ключами через незащищенный канал.

- Подсчет общего секретного ключа: каждый участник использует полученный публичный ключ собеседника и свой приватный для вычисления общего секретного ключа.

Математические формулы

Обозначим:

- p, большое простое число (публичный параметр),

- g — первообразный корень по модулю p (публичный),

- a — приватный ключ первого участника,

- b — приватный ключ второго участника,

- A — публичный ключ первого участника,

- B — публичный ключ второго участника,

- K, общий секретный ключ.

Тогда:

A = ga mod p B = gb mod p

Общий секрет:

K = Ba mod p = Ab mod p

Общий секретный ключ получается одинаковым у обеих сторон, что становится основой для зашифрованных сообщений.

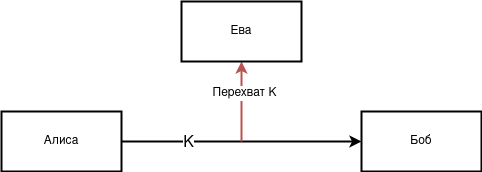

Проблема обмена ключами и угрозы безопасности

Несмотря на свои преимущества, алгоритм Диффи-Хеллмана имеет свои сложности и уязвимости. Основная проблема — возможность возникновения так называемого "атаки посредника" (MitM, Man-in-the-Middle). В случае, если злоумышленник сможет подделать обмен публичными ключами, он получит возможность расшифровать все передаваемые сообщения, маскируясь под обе стороны. Такие угрозы делают необходимым использование дополнительных механизмов защиты, например, цифровых подписей или сертификатов.

Еще одна проблема — ограниченность криптографической стойкости, связанная со свойствами выбранных параметров. Неправильно подобранные значения могут значительно снизить безопасность всей системы.

Методы защиты и современные решения

Для преодоления угроз и повышения уровня защиты при обмене ключами используют различные методы и протоколы:

- Цифровая подпись — подтверждает подлинность публичных ключей, исключая возможность их подделки;

- Сертификаты SSL/TLS — используются для получения доверенных публичных ключей и обмена ими в интернете;

- Ключевые инфраструктуры (PKI) — централизованные системы, обеспечивающие управление цифровыми сертификатами и ключами.

Современные подходы

| Метод | Описание | Преимущества | Недостатки |

|---|---|---|---|

| Эллиптические кривые | Использование эллиптических кривых для создания коротких, но стойких ключей | Маленький размер ключей, высокая скорость | Требует сложных вычислений |

| Постквантовая криптография | Разработка алгоритмов, безопасных даже против квантовых компьютеров | Долгосрочная надежность | Пока в разработке, ограниченный опыт использования |

Обмен ключами — это фундамент любой криптографической системы. От того, насколько правильно и безопасно реализован этот механизм, зависит конфиденциальность информации, безопасность коммуникаций и доверие между участниками. Алгоритм Диффи-Хеллмана стал прорывом в криптографии, открыв новые горизонты для защиты данных. Однако, чтобы использовать его максимально безопасно, необходимо учитывать актуальные угрозы и постоянно совершенствовать использованные механизмы защиты.

Создание безопасной цифровой среды, это общая задача всего IT-сообщества, и понимание основ криптографических протоколов, таких как Диффи-Хеллмана, — важнейшая часть этого процесса.

Почему важно применять дополнительно цифровые подписи и сертификаты при использовании алгоритма Диффи-Хеллмана?

Потому что основная уязвимость алгоритма — возможность атаки посредника, который может подделать публичные ключи. Использование цифровых подписей и сертификатов позволяет удостовериться, что публичные ключи действительно принадлежат заявленному участнику, исключая возможность их подмена злоумышленником. Эти меры значительно повышают безопасность обмена ключами и защиту всей системы в целом.

Подробнее

| Запрос 1 | Запрос 2 | Запрос 3 | Запрос 4 | Запрос 5 |

|---|---|---|---|---|

| Алгоритм Диффи-Хеллмана объяснение | Проблема обмена ключами | Обеспечение безопасности протокола | Атаки посредника и защита | Криптографические протоколы современности |

| Использование алгоритма в VPN | Что такое публичные параметры | Криптография на эллиптических кривых | Квантовая криптография | Цифровые подписи и сертификаты |

| История создания Диффи-Хеллмана | Формула вычисления общего ключа | Современные системы защиты данных | Безопасность интернета | Обмен ключами в реальных условиях |

| Что такое криптографическая стойкость | Как выбрать параметры для алгоритма | Протокол TLS и его роль | Общие угрозы для криптографии | Методы повышения безопасности |

| Что такое Ман-ин-Мидл атака | Преимущества эллиптических кривых | Что такое длинные ключи | Искусственный интеллект в криптографии | Образовательные ресурсы по криптографии |