Криптоанализ и Атаки

Криптоанализ и Атаки Теория хешей с аутентификацией (MAC: Message Authentication

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хешей: Полное погружение в структуру SHA-3 и

Криптоанализ и Атаки

Криптоанализ и Атаки Тестирование генераторов псевдослучайных чисел по стандарту

Поля в Криптографии

Поля в Криптографии Теория идеальных шифров и их практическая реализация

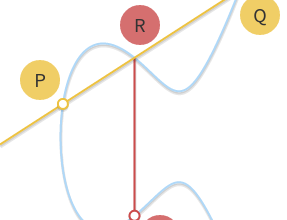

Теория Эллиптических Кривых

Теория Эллиптических Кривых Атаки по кэшу: как защитить свои данные в эпоху цифровых

Применение в Криптографии

Применение в Криптографии Погружение в режим OCB: инновационный блокирующий шифр

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хеширования: Структуры Merkle-Damgård — как

Поля в Криптографии

Поля в Криптографии Симметричное шифрование: Режимы с исправлением ошибок

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Важность защиты от атак на конечные

Теория Эллиптических Кривых

Теория Эллиптических Кривых Атаки по времени (Timing Attacks): как они раскрывают

Применение в Криптографии

Применение в Криптографии Квантовое распределение ключей: Полное погружение в

Применение в Криптографии

Применение в Криптографии Понятие Устойчивость к атаке с известным шифротекстом

Применение в Криптографии

Применение в Криптографии Использование случайных чисел в криптографии: как работают

Поля в Криптографии

Поля в Криптографии Симметричное шифрование: Архитектура блочных шифров

Теория Эллиптических Кривых

Теория Эллиптических Кривых Асимметричное шифрование: Полное погружение в теорию

Применение в Криптографии

Применение в Криптографии Погружение в потоковые шифры: архитектура ChaCha20

Поля в Криптографии

Поля в Криптографии Протокол Диффи-Хеллмана: как решить проблему аутентификации

Поля в Криптографии

Поля в Криптографии Протоколы аутентификации: как работает протокол на

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и